قبل لحظات قليلة ، تم إطلاق Canonical بعض البقع لتصحيح أ ثغرة WPA والتي ، في حين أنه من الصعب استغلالها ، قد تتسبب في قيام مستخدم ضار بسرقة كلمات المرور الخاصة بنا. تقول الشركة التي تدير Mark Shuttleworth في تقريرها أنه يمكن استغلال الثغرة الأمنية بواسطة "مهاجم عن بُعد" ، ولكن بالنظر إلى أن WPA مرتبط باتصالات WiFi ، يبدو أن كل شيء يشير إلى أنه للقيام بذلك ، يجب أن نكون متصلين بنفس الشبكة ، والأكثر شيوعًا هو أن تكون عامة مثل تلك المتوفرة في بعض المقاهي أو المتاجر.

في البداية ، فشل يؤثر فقط على Ubuntu 19.04 Disco Dingo و Ubuntu 18.04 LTS Bionic Beaver، وأنا أقول "في البداية" لأنني لا أستبعد قيامهم بنشر تقرير جديد لإصدارات أخرى من نظام التشغيل الذي طورته شركة Canonical ، مثل Ubuntu 16.04 Xenial Xerus. في الواقع ، يذكر Canonical أنه يجب تحديث حزمتين ، ولكن في وقت كتابة هذا التقرير ، ظهرت لي واحدة فقط.

يمكن استغلال ثغرة WPA "عن بُعد"

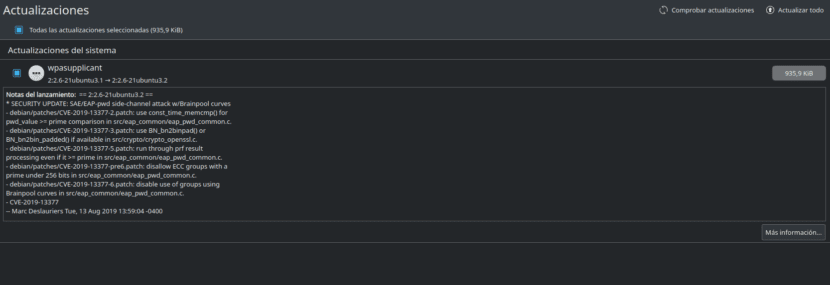

الحزم الموجودة (أو التي ستكون) للتحديث هي hostapd - 2: 2.6-21ubuntu3.2 y wpasupplicant - 2: 2.6-21ubuntu3.2 لـ Ubuntu 19.04 Disco Dingo و hostapd - 2: 2.6-15ubuntu2.4 y wpasupplicant - 2: 2.6-15ubuntu2.4 لـ Ubuntu 18.04 LTS Bionic Beaver. كما ذكرت أعلاه ، يمكننا أن نؤكد أن التصحيح الثاني لـ Disco Dingo متاح الآن ، ولكن أول واحد غير متوفر بعد.

قبل أقل من 24 ساعة ، أصدرت Canonical تصحيحات أخرى لإصلاحها ثغرة PHP، ولكن لا يوجد ما يدعو للقلق. لطالما كانت هناك ثغرات أمنية وستظل دائمًا وأهم شيء هو مدى خطورتها والوقت الذي تستغرقه لإصلاحها. مستخدمو أوبونتو لدينا مجتمع Linux و Canonical خلفنا، لذلك يتم تصحيح العيوب الأمنية في أيام ، إن لم يكن ساعات. على أي حال ، من الأفضل تطبيق تصحيحات الأمان في أسرع وقت ممكن وإعادة التشغيل حتى تصبح التغييرات سارية المفعول.