Wireshark е анализатор на протоколи мрежа безплатно най-важните и най-използваните в света, е известен като Ethereal, Wireshark е използва се за мрежов анализ и решение, тази програма ни позволява да можем да улавяме и преглеждаме данните на мрежа с възможност за четене на съдържанието на уловените пакети.

Wireshark ви позволява да видите какво се случва във вашата мрежа на микроскопично ниво и е де факто стандарт (и често де юре) в много търговски и нестопански компании, държавни агенции и образователни институции.

Развитието на Wireshark процъфтява благодарение на доброволните вноски на мрежови експерти по целия свят и е продължение на проект, стартиран от Джералд Комбс през 1998 г.

Относно Wireshark

Wireshark работи на повечето Unix и съвместими операционни системи, включително Linux, Microsoft Windows, Solaris, FreeBSD, NetBSD, OpenBSD, Android и Mac OS X.

Тази програма Той има лесен за използване интерфейс, който може да ни помогне да интерпретираме данни от стотици протоколи във всички различни видове големи мрежи.

Тези пакети данни могат да се преглеждат в реално време или да се анализират офлайн, с десетки файлови формати за улавяне / проследяване, включително CAP и ERF.

Вградените инструменти за дешифриране ви позволяват да видите криптирани пакети за различни популярни протоколи, като WEP и WPA / WPA2. Wireshark има богат набор от функции, който включва следното:

- Дълбока проверка на стотици протоколи, с повече добавени през цялото време

- Заснемане на живо и офлайн анализ

- Стандартен трипанелен навигатор на пакети

- Крос-платформен - работи на Windows, Linux, macOS, Solaris, FreeBSD, NetBSD и много други

- Заловените мрежови данни могат да се преглеждат чрез GUI или с помощта на помощната програма TShark в режим TTY

- Най-мощните дисплейни филтри в индустрията.

- Богата VoIP аналитика

- Четене / записване на много различни файлови формати за улавяне: tcpdump (libpcap), Pcap NG, Catapult DCT2000, Cisco Secure IDS iplog, Microsoft Network Monitor, Network General Sniffer® (компресиран и некомпресиран), Sniffer® Pro и NetXray®, Network Instruments Observer , NetScreen snoop, Novell LANalyzer, RADCOM WAN / LAN анализатор, Shomiti / Finisar Surveyor, Tektronix K12xx, Visual Networks Time Up Visual, WildPackets EtherPeek / TokenPeek / AiroPeek и много други

- Gzip компресираните файлове за заснемане могат да се разархивират в движение

- Данните на живо могат да се четат от Ethernet, IEEE 802.11, PPP / HDLC, ATM, Bluetooth, USB, Token Ring, Frame Relay, FDDI и други (в зависимост от вашата платформа)

- Поддръжка на дешифриране за много протоколи, включително IPsec, ISAKMP, Kerberos, SNMPv3, SSL / TLS, WEP и WPA / WPA2

- Правилата за оцветяване могат да бъдат приложени към списъка с пакети за бърз и интуитивен анализ

- Изходът може да бъде експортиран в XML, PostScript®, CSV или обикновен текст

Как да инсталирам Wireshark на Ubuntu и деривати?

Ако се интересувате от възможността да инсталирате това приложение на вашата система ще трябва да отворят терминалТова може да стане със следната комбинация от клавиши „Ctrl + Alt + T“ и в нея те ще изпълнят следните команди.

Първото нещо, което ще направим, е добавете следното хранилище:

sudo add-apt-repository ppa:dreibh/ppa sudo apt-get update

След като това бъде направено, сега можем да инсталираме приложението с:

sudo apt-get install wireshark

След като завършите инсталацията трябва да се следват редица стъпки, които прилагат разделянето на привилегиите, позволявайки на графичния интерфейс на Wireshark да работи като нормален потребител, докато дъмпът (който събира пакети от своите интерфейси) работи с необходимите повишени привилегии за проследяване.

За да постигнем това, в терминал ще въведем следната команда:

sudo dpkg-reconfigure wireshark-common

Тук трябва да изберем да, когато ни попитат дали не-суперпотребителите трябва да могат да улавят пакети.

В случай, че това не работи, можем да отстраним този проблем, като изпълним следното:

sudo chgrp YOUR_USER_NAME /usr/bin/dumpcap sudo chmod +x /usr/bin/dumpcap sudo setcap cap_net_raw,cap_net_admin+eip /usr/bin/dumpcap

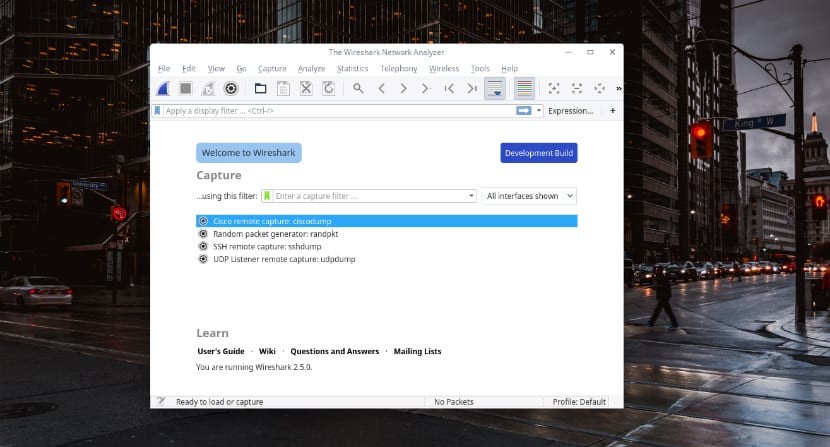

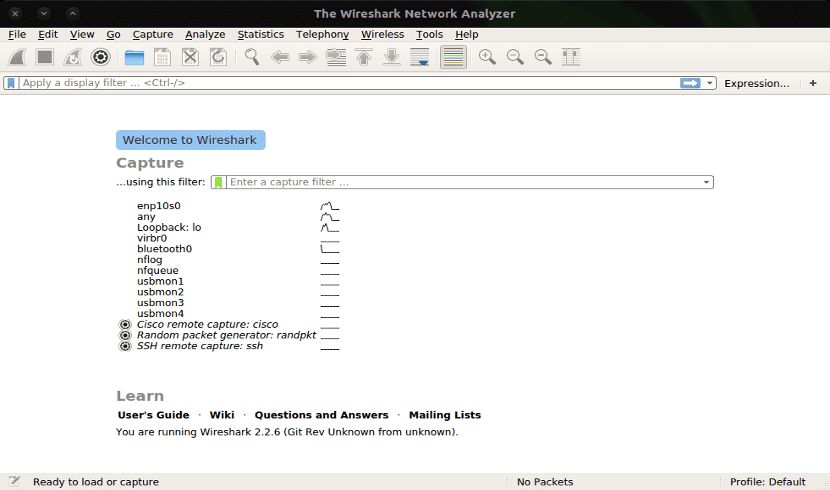

И накрая, просто трябва да потърсим приложението в менюто ни с приложения в раздела с инструменти или в Интернет и ще видим иконата там, за да можем да го стартираме.