Anvendelsen af totrinsgodkendelse stiger med tiden, og er det sikkerhed Det bliver helt klart et spørgsmål af yderste vigtighed i vores computere, da mængden af information, vi gemmer om dem, stiger fra måned til måned, praktisk taget proportional med den tid, vi bruger på alle vores enheder. Og selvom mange mener, at en god adgangskode sparer dem for problemer, er det kun halvt sandt, da der i lyset af de poster, som hackere normalt laver mange steder, kun kan gøres lidt, hvis vores indtastningsnøgleord er opnået.

Lad os se, hvordan man tilføjer totrinsgodkendelse i SSH, noget der tillader os tilbyde sikker fjernadgang til vores servere, både for os og for dem, der får adgang til deres konti, for at garantere et mere ensartet sikkerhedsniveau. For dem, der ikke har denne metode helt i tankerne, skal du sige, at den består af Brug adgangskoden og derefter en kode, der sendes ad en anden rute (for eksempel til vores mobil), så vi senere indtaster den, og at vi endelig kan få adgang til vores konti.

En relativt enkel måde at tilføje totrinsgodkendelse på er via Google Athenticator, det værktøj, som Mountain View-firmaet har lanceret til disse formål, og som er baseret på åbne standarder som HMAP og er også tilgængelig på forskellige platforme, herunder Linux. Men også, da der er PAM-moduler til dette værktøj, kan vi integrere det i andre sikkerhedsløsninger som OpenSSH, så dette er præcis, hvad vi skal se næste.

Det er overflødigt at sige, at vi har brug for en computer med Linux og OpenSSH allerede installeret, noget vi gør i Ubuntu som følger:

sudo apt-get install openssh-server

Derefter til mobilløsningen skal vi være baseret på Android, så vi har selvfølgelig brug for en tablet eller smartphone med Googles operativsystem, hvor vi installerer Google-værktøjet, som vi vil se senere. Nu er vi klar til at starte proceduren.

Først og fremmest skal vi installer Google Authenticator, noget der i tilfælde af Ubuntu er så simpelt som at køre følgende i konsol:

sudo apt-get installer libpam-google-authenticator

Hvis der vises en fejl, hvor vi advares om manglen på filen sikkerhed / pam_appl.h, vi kan løse det ved at installere pakken libpam0g-dev:

sudo apt-get installer libpam0g-dev

Nu hvor vi har Google Authenticator i gang, kan vi generere godkendelsesnøglen ved at udføre:

google-autentifikator

Efter at have gjort det, vil vi se en QR code og en sikkerhedsnøgle under den (ved siden af teksten 'Din nye hemmelige nøgle er: xxxx' samt en verifikationsnøgle og nødkoder, som vil hjælpe os, hvis vi ikke har Android-enhed. Vi besvarer de spørgsmål, der stilles om serverkonfigurationen, og hvis vi ikke er alt for sikre, kan vi svare ja på dem alle, da standardkonfigurationen er sikker.

Nu kommer tiden opsæt Google Authenticator på Android, som vi downloader applikationen til fra Play Butik. Når vi udfører det, ser vi, at vi har lov til at vælge mellem at indtaste en stregkode eller indtaste en nøgle, som vi kan bruge den QR-kode, som vi ser, når vi konfigurerer dette værktøj på serveren, eller indtaste den alfanumeriske nøgle. For sidstnævnte vælger vi indstillingen 'ssh-godkendelse' og så skriver vi koden.

Så vil vi se en bekræftelsesskærm, hvor det forklares for os, at proceduren har været vellykket, og at vi fra det øjeblik af vil være i stand til få login-koder i den applikation, så nu ser vi det sidste trin, som er at aktivere Google Authenticator på SSH-serveren. Vi udfører:

sudo gedit /etc/pam.d/sshd

og vi tilføjer følgende linje:

auth kræves pam_google_authenticator.so

nu:

sudo gedit / etc / ssh / sshd_config

Vi ser efter muligheden ChallengeResponse Authentication og vi ændrer dens værdi til 'ja'.

Endelig genstarter vi SSH-serveren:

sudo service ssh genstart

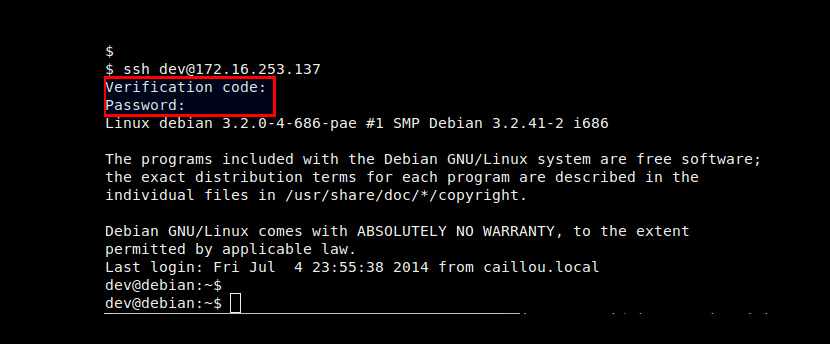

Vi er klar, og fra nu af kan vi log ind på SSH-server med totrinsgodkendelse, som vi udfører den sædvanlige procedure for, men vi vil se, at inden vi indtaster vores adgangskode, bliver vi bedt om bekræftelseskoden; så kører vi applikationen på Android, og når vi ser sikkerhedskoden, indtaster vi den på computeren (vi har 30 sekunder til dette, hvorefter der automatisk genereres en ny nøgle) og derefter bliver vi bedt om at indtaste vores SSH-nøgle for hele livstid.