kender hvilke porte der er i brug på et system er en grundlæggende opgave for enhver administrator. Fra konfiguration af grænseflader til indtrængningsbeskyttelse og gennemgang af enhver fejlfinding, vi kan forestille os, skal vi være i stand til at kontrollere, om en havn leverer en slags service i vores miljø.

Forestil dig den situation, hvor du har installeret CUPS-udskrivningstjenesten i dit system, og du ikke ved, om tjenesten er startet korrekt og hævet den tilsvarende port 631 eller dens valgfri 515. I denne vejledning viser vi tre grundlæggende kommandoer til at opdage de porte, der bruges af et system og hvad er dens status.

Dernæst gennemgår vi 3 grundlæggende kommandoer, der er særligt nyttige i administrationen af ethvert system. Er om lsof, netstat og nmap, hjælpeprogrammer, som vi kører fra terminalkonsollen og med rodprivilegier.

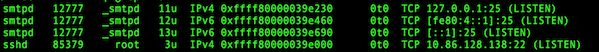

Lsof kommando

Kommandoen lsof er den mest basale hvor mange vi låner dig ud, og som er hjemmehørende i Linux, den base, som enhver bruger skal kende. For at kende de porte, der er åbne i systemet gennem denne kommando, skal du indtaste en rækkefølge som følgende, hvilken det viser dig forskellige oplysninger hvor vi vil fremhæve: navnet på applikationen (for eksempel sshd), den sokkel af programmet (i dette tilfælde IP-adressen 10.86.128.138 tilknyttet port 22, der Lytter) og identifikatoren for processen (hvilket ville være 85379).

$ sudo lsof -i -P -n $ sudo lsof -i -P -n | grep LISTEN

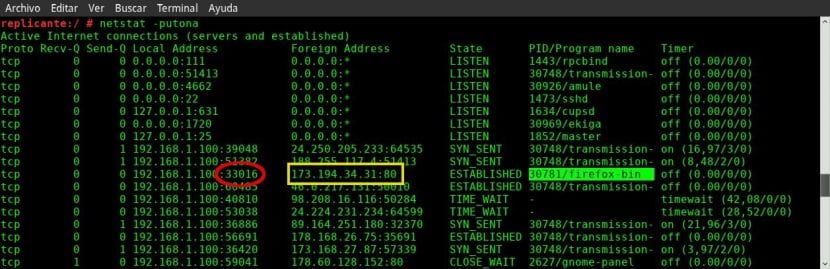

Netstat-kommando

Kommandoen netstat varierer lidt i sin syntaks i forhold til den foregående, men præsenterer nogle parametre meget lettere at huske takket være et simpelt mnemonisk ord. Fra nu af glem ikke ordet tøs, der henviser til følgende egenskaber:

- p: Viser forbindelserne til den angivne protokol, som kan være TCP eller UDP.

- u: Liste over alle UDP-porte.

- t: Liste over alle TCP-porte.

- o: Viser timere.

- n: Viser portnummeret.

- a: Viser alle aktive forbindelser i systemet.

Således indtastes kommandoen og filtreres med en rør vi kan få oplysninger om en bestemt havn.

$ netstat -putona | grep numero-de-puerto

Nmap-kommando

Nmap Det er et hjælpeprogram, som vi gør det muligt at udføre en lang række scanninger i vores system og en af dem, den ene med åbne porte i udstyret. For at udføre det skal vi introducere en sekvens af typen nmap -sX -OYtager X værdien T eller U for henholdsvis TCP- eller UDP-forbindelse og værdien Y IP-adressen på vores maskine (eller kort sagt localhost). Se på følgende eksempel.

</pre> $ sudo nmap -sU -O localhost $ sudo nmap -sT -O 192.168.0.1 <pre>

Med disse tre applikationer har du allerede nok værktøjer til at bestemme de åbne porte på din maskine. Bruger du de samme værktøjer, eller kender du nogen anden måde at verificere de åbne porte i et system på?

Jeg forstår ikke noget. Normal, jeg er ikke specialist, men det er interessant 🙂

Hej god dag, hvordan kan jeg se de data, der ankommer gennem en havn?

Jeg har en enhed, som af gprs sender mig strenge til port 10005 på min ubuntu, og jeg har brug for terminalen for at se de strenge, der kommer til mig, kan du venligst støtte mig? Tak skal du have. slds

Med kommandoen netstat -putona bemærker jeg, at adressen 127.0.0.1 vises i to protokoller tcp og upd, i begge tilfælde port 53. Er dette normalt eller korrekt? Tilfældigt har jeg problemer med dnsmasq og zimbra desktop, der ikke løftes i ubuntu 16.04.

Når jeg prøver at starte zimbra, viser det mig: Side 127.0.0.1 har afvist forbindelsen.

Jeg sætter pris på din hjælp til at deltage i dette samfund.

Meget godt.

Bare tilføj: Med ls kan du kende stien til processen, og der er også andre kommandoer som ss eller fuser, som vi kan se, hvilken proces der bruger en port.

Set her: https://www.sysadmit.com/2018/06/linux-que-proceso-usa-un-puerto.html

Fremragende, godt opsummeret og forklaret, jeg glemmer ikke PUTONA hehe. ;-D