फ़ायरवॉल अब किसी भी कंप्यूटर के लिए बुनियादी सुरक्षा उपकरण बन गया है, चाहे वह घर हो या व्यवसाय। इसका विन्यास प्रायः सरल नहीं है और यह कम अनुभवी उपयोगकर्ताओं के लिए सिरदर्द हो सकता है। इस काम में मदद करने के लिए UWF (Uncomplicated Firewall) जैसे उपकरण हैं जो कोशिश करता है फ़ायरवॉल नियम प्रबंधन को सरल बनाएं टीम का।

UWF एक iptables फ्रंट-एंड है जो विशेष रूप से सर्वर के अनुकूल है और वास्तव में, उबंटू लिनक्स में डिफ़ॉल्ट विन्यास उपकरण। इसका विकास एक सरल और उपयोग में आसान अनुप्रयोग बनाने के विचार के साथ किया गया था और यह रहा है। IPv4 और IPv6 पतों के लिए नियम बनाना कभी आसान नहीं रहा। नीचे दिए गए ट्यूटोरियल में, हम आपको उन विशिष्ट नियमों को कॉन्फ़िगर करने के लिए बुनियादी UWF निर्देशों का उपयोग करना सिखाएंगे, जिनकी आपको अपने फ़ायरवॉल में आवश्यकता हो सकती है।

बुनियादी कार्य जिन्हें हम सिस्टम के फ़ायरवॉल में कर सकते हैं, वे बहुत विविध हैं और इसमें एक निश्चित आईपी एड्रेस या पोर्ट को ब्लॉक करने से लेकर ट्रैफ़िक सबनेट से केवल ट्रैफ़िक की अनुमति देना शामिल है। अब हम यूडब्ल्यूएफ को लागू करने के लिए आवश्यक आदेशों का उपयोग करते हुए सबसे अधिक प्रासंगिक लोगों की समीक्षा करेंगे, हां, हमेशा सिस्टम टर्मिनल से:

UWF के साथ एक विशिष्ट IP पता ब्लॉक करें

मूल सिंटैक्स जिसे हमें प्रस्तुत करना चाहिए वह निम्नलिखित है:

sudo ufw deny from {dirección-ip} to any

एक विशिष्ट आईपी पते के सभी पैकेटों के पारित होने को रोकने या रोकने के लिए हम पेश करेंगे:

sudo ufw deny from {dirección-ip} to any

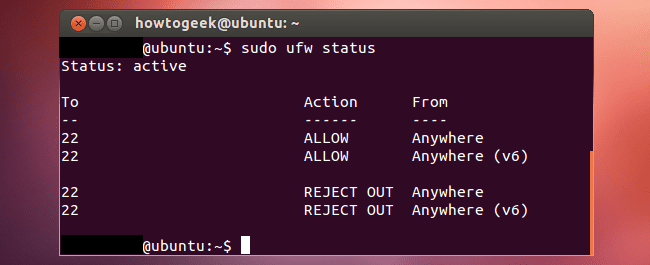

फ़ायरवॉल और उसके नियमों की स्थिति दिखाएं

हम उन नए नियमों को सत्यापित कर सकते हैं जिन्हें हमने निम्नलिखित वाक्य के साथ पेश किया है:

$ sudo ufw status numbered

या निम्नलिखित आदेश के साथ:

$ sudo ufw status

विशिष्ट IP पते या पोर्ट का विशिष्ट अवरोधन

इस मामले में वाक्यविन्यास निम्नलिखित होगा:

ufw deny from {dirección-ip} to any port {número-puerto}

फिर, यदि हम नियमों को सत्यापित करना चाहते हैं, तो हम इसे निम्न आदेश के साथ करेंगे:

$ sudo ufw status numbered

आउटपुट का एक उदाहरण जो यह कमांड प्रदान करेगा वह निम्नलिखित है:

स्थिति: क्रिया से सक्रिय - ------ ---- [१] १ ९ २.१६ 1.१० t० / कहीं से भी अनुमति दें 192.168.1.10 में 80 DENY

एक विशिष्ट IP पता, पोर्ट और प्रोटोकॉल प्रकार ब्लॉक करें

आपके कंप्यूटर पर एक विशिष्ट आईपी पते, एक पोर्ट और / या एक प्रकार के प्रोटोकॉल को ब्लॉक करने में सक्षम होने के लिए, आपको निम्नलिखित कमांड दर्ज करनी होगी:

sudo ufw deny proto {tcp|udp} from {dirección-ip} to any port {número-puerto}

उदाहरण के लिए, यदि हम एक से एक हमले प्राप्त कर रहे थे हैकर आईपी पते से 202.54.1.1, पोर्ट 22 के माध्यम से और टीसीपी प्रोटोकॉल के तहत दर्ज किया जाने वाला वाक्य निम्नलिखित होगा:

$ sudo ufw deny proto tcp from 202.54.1.1 to any port 22 $ sudo ufw status numbered

एक सबनेट को अवरुद्ध करना

इस विशिष्ट मामले के लिए सिंटैक्स पिछले मामलों के समान है, सूचना:

$ sudo ufw deny proto tcp from sub/net to any port 22 $ sudo ufw deny proto tcp from 202.54.1.0/24 to any port 22

IP पता अनब्लॉक करें या कोई नियम हटाएं

यदि आप अब अपने सिस्टम में कोई IP पता ब्लॉक नहीं करना चाहते हैं या आप किसी नियम को दर्ज करते समय केवल भ्रमित हो गए हैं, तो निम्न कमांड आज़माएं:

$ sudo ufw status numbered $ sudo ufw delete NUM

उदाहरण के लिए, यदि हम नियम संख्या 4 को खत्म करना चाहते हैं, तो हमें निम्नानुसार कमांड दर्ज करनी होगी:

$ sudo ufw delete 4

दर्ज किए गए आदेश के परिणामस्वरूप, हमें निम्न के समान स्क्रीन पर एक संदेश मिलेगा जो हम आपको दिखाते हैं:

हटाना:

किसी भी पोर्ट 202.54.1.5 पर 80 से इनकार करते हैं

ऑपरेशन के साथ आगे बढ़ें (y | n)? y

नियम हटाया गया

UWF कैसे बनायें आईपी एड्रेस को ब्लॉक न करें

UWF (या iptables, आप इसे कैसे देखते हैं) के आधार पर नियम लागू होते हैं हमेशा आपके आदेश का पालन कर रहे हैं और जैसे ही एक मैच होता है उसे निष्पादित किया जाता है। इस प्रकार, उदाहरण के लिए, यदि कोई नियम पोर्ट 22 के माध्यम से हमारे कंप्यूटर से कनेक्ट करने के लिए एक विशिष्ट आईपी पते के साथ एक कंप्यूटर को अनुमति दे रहा है और टीसीपी (त्रुटि) का उपयोग कर रहा है, तो sudo ufw 22 की अनुमति दें), और बाद में एक नया नियम है जो विशेष रूप से एक विशिष्ट आईपी पते को उसी पोर्ट 22 (उदाहरण के लिए) को ब्लॉक करता है ufw deny proto tcp 192.168.1.2 से किसी भी पोर्ट 22 तक), जो नियम पहले लागू किया गया है, वह वह है जो 22 पोर्ट और बाद में पोर्ट को एक्सेस करने की अनुमति देता है, जो उस पोर्ट को संकेतित आईपी पर ब्लॉक करता है, नहीं। उसके कारण है मशीन के फ़ायरवॉल को कॉन्फ़िगर करते समय नियमों का क्रम एक निर्णायक कारक है.

यदि हम इस समस्या को उत्पन्न होने से रोकना चाहते हैं, हम में स्थित फ़ाइल को संपादित कर सकते हैं /etc/ufw/before.rules और, इसके भीतर, "ब्लॉक ए आईपी एड्रेस" जैसे सेक्शन को जोड़ें, उसी लाइन के बाद, जो उसी "# एंड आवश्यक लाइनों" के अंत को इंगित करता है।

आपके लिए हमने जो गाइड तैयार किया है, वह यहीं समाप्त होता है। जैसा कि आप देख सकते हैं, अब से और UWF की मदद से प्रशासन फ़ायरवॉल यह अब सिस्टम प्रशासक या उन्नत उपयोगकर्ताओं के लिए अनन्य नहीं होगा।

निर्यात UWF = UFW

?