Google Chrome

Google ने मिश्रित सामग्री को संभालने के लिए दृष्टिकोण में बदलाव की चेतावनी दी है HTTPS के माध्यम से खोले गए पृष्ठों पर। पहले, अगर एन्क्रिप्शन के बिना HTTPS के साथ खुले पृष्ठों पर घटक थे (http: // प्रोटोकॉल का उपयोग करके), एक विशेष संकेत प्रदर्शित किया गया था।

अब, ब्राउज़र के अगले संस्करणों के लिए, इन संसाधनों के लोडिंग को अवरुद्ध करने का निर्णय लिया गया था चूक। इसलिए, यह सुनिश्चित किया जाएगा कि "https: //" के माध्यम से खोले गए पृष्ठों में केवल सुरक्षित संचार चैनल के माध्यम से लोड किए गए संसाधन हों।

यह देखा गया है कि वर्तमान में क्रोम उपयोगकर्ता HTTPS का उपयोग करके 90% से अधिक साइटें खोलते हैं। एन्क्रिप्शन के बिना डाउनलोड किए गए आवेषण की उपस्थिति संचार चैनल पर नियंत्रण की उपस्थिति में असुरक्षित सामग्री के संशोधन के माध्यम से सुरक्षा उल्लंघन का खतरा पैदा करती है (उदाहरण के लिए, जब खुले वाई-फाई के माध्यम से कनेक्ट होती है)।

मिश्रित सामग्री संकेतक को अप्रभावी और भ्रामक माना जाता है, क्योंकि यह पृष्ठ की सुरक्षा का एक असमान मूल्यांकन प्रस्तुत नहीं करता है।

वर्तमान में, स्क्रिप्ट और iframes जैसी मिश्रित सामग्री के सबसे खतरनाक प्रकार, पहले से ही अवरुद्ध हैं डिफ़ॉल्ट रूप से, लेकिन छवियों, ध्वनि फ़ाइलों और वीडियो को अभी भी "http: //" के माध्यम से डाउनलोड किया जा सकता है।

छवियों को प्रतिस्थापित करके, हमलावर कुकी ट्रैकिंग क्रियाओं को प्रतिस्थापित कर सकता है, छवि प्रोसेसर में कमजोरियों का फायदा उठाने की कोशिश कर सकता है या छवि में प्रस्तुत जानकारी की जगह, एक जालसाजी कर सकता है।

नाकाबंदी की शुरूआत को कई चरणों में विभाजित किया गया है. क्रोम 79 में (जो 10 दिसंबर के लिए निर्धारित है), एक नई सेटिंग दिखाई देगी जो विशिष्ट साइटों को अवरुद्ध करने को अक्षम कर देगी।

निर्दिष्ट सेटिंग्स को पहले से ही ब्लॉक की गई मिश्रित सामग्री पर लागू किया जाएगा, जैसे स्क्रिप्ट और iframes और ब्लॉक को निष्क्रिय करने के लिए पहले से प्रस्तावित संकेतक की जगह, जब आप लॉक सिंबल पर क्लिक करते हैं तो दिखाई देने वाले मेनू के माध्यम से सक्रिय हो जाएगा।

जबकि क्रोम के लिए 80 (4 फरवरी को अपेक्षित) एक अवरुद्ध योजना का उपयोग ऑडियो और वीडियो फ़ाइलों के लिए किया जाएगा, जिसमें http: // से https: // तक स्वत: प्रतिस्थापन शामिल है, जो HTTPS के माध्यम से समस्या संसाधन उपलब्ध होने पर भी इसे काम करता रहेगा।

छवियाँ अपरिवर्तित अपलोड करना जारी रखेंगी, लेकिन http: // on https: // के माध्यम से पूरे पेज के लिए डाउनलोड करने के मामले में, असुरक्षित कनेक्शन का एक संकेतक शुरू किया जाएगा। Https या ब्लॉक छवियों के साथ स्वचालित प्रतिस्थापन के लिए, साइट डेवलपर्स अपडेट-असुरक्षित-अनुरोधों और ब्लॉक-ऑल-कंटेंट-मिश्रित CSP गुणों का उपयोग करने में सक्षम होंगे।

Chrome 81 का शुभारंभ, 17 मार्च के लिए निर्धारित है, मिश्रित छवि डाउनलोड के लिए http: // से https: // से स्वतः सुधार का उपयोग करेंगे।

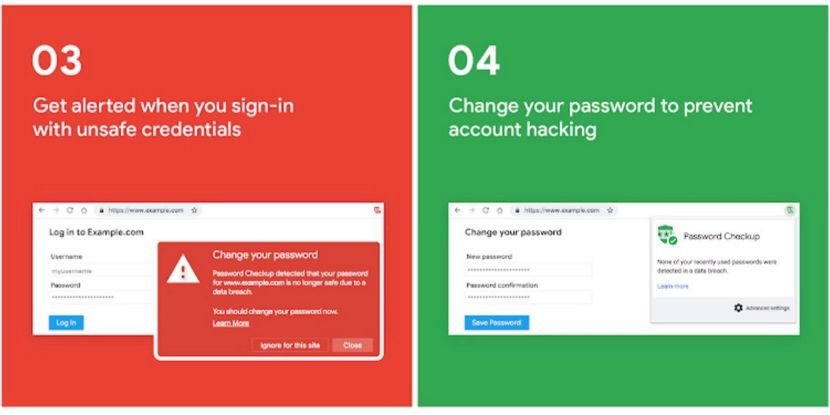

इसके अलावा, Google ने घोषणा की चोम ब्राउज़र के अगले संस्करणों में से एक में एकीकरण, का एक नया घटक पासवर्ड चेकअप, पहले एक बाहरी प्लगइन के रूप में विकसित किया गया था।

एकीकरण पूर्णकालिक पासवर्ड मैनेजर में उपस्थिति को जन्म देगा क्रोम उपकरण उपयोग किए गए पासवर्ड की विश्वसनीयता का विश्लेषण करने के लिए उपयोगकर्ता द्वारा। जब आप किसी भी साइट में प्रवेश करने की कोशिश करते हैं, तो उपयोगकर्ता नाम और पासवर्ड को समस्याओं के मामले में चेतावनी के साथ समझौता किए गए खातों के डेटाबेस के खिलाफ सत्यापित किया जाएगा।

सत्यापन एक डेटाबेस पर किया जाता है जिसमें 4 बिलियन से अधिक समझौता किए गए खाते शामिल हैं उपयोगकर्ता डेटाबेस के लीक में प्रस्तुत किए जाते हैं। तुच्छ पासवर्ड जैसे "abc123" का उपयोग करने की कोशिश करते समय एक चेतावनी भी प्रदर्शित की जाएगी (Google आँकड़े 23% अमेरिकी इन पासवर्ड का उपयोग करते हैं), या जब वे एक ही पासवर्ड का उपयोग कई साइटों पर करते हैं।

गोपनीयता को बनाए रखने के लिए, बाहरी एपीआई का उपयोग करते समय, हैश के पहले दो बाइट्स को लॉगिन और पासवर्ड से कनेक्शन से स्थानांतरित किया जाता है (हैश के लिए आर्गन 2 एल्गोरिथ्म का उपयोग किया जाता है)। पूर्ण हैश उपयोगकर्ता-जनरेट की गई कुंजी के साथ एन्क्रिप्टेड है।

Google डेटाबेस में मूल हैश को भी एन्क्रिप्ट किया गया है और हैश के पहले दो बाइट्स अनुक्रमण के लिए बने हुए हैं।

यादृच्छिक उपसर्गों के साथ गणना करके समझौता किए गए खातों के डेटाबेस की सामग्री का निर्धारण करने के खिलाफ, सत्यापित किए गए डेटा को सत्यापित लॉगिन और पासवर्ड लिंक के आधार पर उत्पन्न कुंजी के सापेक्ष एन्क्रिप्ट किया गया है।

Fuente: https://security.googleblog.com