A tűzfal mára minden számítógép alapvető biztonsági eszközévé vált, legyen az otthoni vagy üzleti. Konfigurálása gyakran nem egyszerű Ez pedig fejfájást okozhat a kevésbé tapasztalt felhasználók számára. Ebben a munkában olyan eszközök állnak rendelkezésre, mint az UWF (bonyolult tűzfal), amely megpróbálja egyszerűsítse a tűzfalszabályok kezelését a csapat.

Az UWF egy iptables kezelőfelület, amely különösen jól alkalmazható a szerverek számára, és valójában az alapértelmezett konfigurációs eszköz az Ubuntu Linux-ban. Fejlesztését egy egyszerű és könnyen használható alkalmazás létrehozásának gondolatával hajtották végre, és ez már megtörtént. Soha nem volt ilyen egyszerű szabályokat létrehozni az IPv4 és IPv6 címekre. Az alábbiakban bemutatott oktatóanyagban megtanítjuk Önt az alapvető UWF-utasítások használatával a tűzfalban esetlegesen szükséges tipikus szabályok konfigurálásához.

Az alapvető feladatok, amelyeket a rendszer tűzfalában elvégezhetünk, nagyon változatosak, és tartalmaznak egy bizonyos IP-cím vagy port blokkolásától a forgalom csak egy adott alhálózattól való engedélyezéséig. Most áttekintjük a legrelevánsabbakat, az UWF meghívásához szükséges parancsokkal, igen, mindig a rendszerterminálról:

Blokkoljon egy adott IP-címet az UWF segítségével

Az alapvető szintaxis, amelyet be kell vezetnünk, a következő:

sudo ufw deny from {dirección-ip} to any

Egy adott IP-cím összes csomagjának blokkolásához vagy megakadályozásához bevezetjük:

sudo ufw deny from {dirección-ip} to any

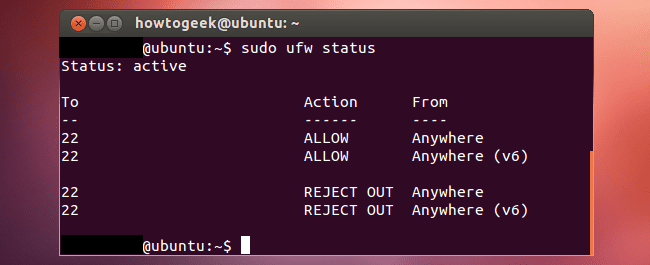

Mutassa meg a tűzfal állapotát és szabályait

A most bevezetett új szabályokat a következő mondattal ellenőrizhetjük:

$ sudo ufw status numbered

Vagy a következő paranccsal:

$ sudo ufw status

Egy adott IP-cím vagy port specifikus blokkolása

A szintaxis ebben az esetben a következő lenne:

ufw deny from {dirección-ip} to any port {número-puerto}

Ismételten, ha ellenőrizni akarjuk a szabályokat, akkor a következő paranccsal tesszük:

$ sudo ufw status numbered

A parancs által kiadott kimenetre példa a következő:

Állapot: aktív To Action from - ------ ---- [1] 192.168.1.10 80 / tcp ALLOW Anywhere [2] 192.168.1.10 22 / tcp ALLOW Anywhere [3] Anywhere DENY 192.168.1.20 [4] 80 TAGADÁS 202.54.1.5

Blokkoljon egy adott IP-címet, portot és protokolltípust

Ahhoz, hogy blokkolni tudjon egy adott IP-címet, portot és / vagy protokolltípust a számítógépén, be kell írnia a következő parancsot:

sudo ufw deny proto {tcp|udp} from {dirección-ip} to any port {número-puerto}

Például, ha támadást kaptunk a hacker A 202.54.1.1 IP-címről a 22-es porton keresztül és a TCP protokoll alapján a következő mondatot kell beírni:

$ sudo ufw deny proto tcp from 202.54.1.1 to any port 22 $ sudo ufw status numbered

Alhálózat blokkolása

Ebben a konkrét esetben a szintaxis nagyon hasonló az előző esetekhez, vegye figyelembe:

$ sudo ufw deny proto tcp from sub/net to any port 22 $ sudo ufw deny proto tcp from 202.54.1.0/24 to any port 22

Feloldja az IP-cím letiltását vagy törölhet egy szabályt

Ha már nem akarja blokkolni az IP-címet a rendszerben, vagy egyszerűen megzavarodott egy szabály beírásakor, próbálja meg a következő parancsot:

$ sudo ufw status numbered $ sudo ufw delete NUM

Például, ha meg akarjuk szüntetni a 4. számú szabályt, a következőképpen kell megadnunk a parancsot:

$ sudo ufw delete 4

A beírt parancs eredményeként a képernyőn a következőhöz hasonló üzenetet kapunk:

Törlés:

tagadja a 202.54.1.5-től bármely 80-as portot

Folytatja az (y | n) műveletet? y

A szabály törölve

Hogyan lehet elérni, hogy az UWF ne blokkolja az IP-címet

Az UWF (vagy az iptables, a nézettségtől függően) szabályai érvényesek mindig követik az Ön megrendelését, és végrehajtásra kerülnek, amint egyezik. Például, ha egy szabály lehetővé teszi, hogy egy adott IP-címmel rendelkező számítógép csatlakozzon a számítógépünkhöz a 22. porton keresztül, és a TCP protokollt használja (mondjuk sudo ufw engedje meg az 22-ot), és később van egy új szabály, amely kifejezetten blokkol egy adott IP-címet ugyanarra a 22-es portra (például a Az ufw tagadja a proto tcp-t a 192.168.1.2-től bármelyik 22-es portig), először az a szabály alkalmazható, amely lehetővé teszi a 22-es és későbbi portokhoz való hozzáférést, amely blokkolja a portot a jelzett IP-hez, nem. Ez azért van A szabályok sorrendje döntő tényező a gép tűzfalának konfigurálásakor.

Ha meg akarjuk akadályozni a probléma előfordulását, szerkeszthetjük a benne található fájlt /etc/ufw/before.rules és ezen belül adjon hozzá egy szakaszt, például "IP-cím blokkolása", közvetlenül a "# Vége szükséges sorok" végét jelző sor után.

Az Ön számára elkészített útmutató itt ér véget. Amint láthatja, ezentúl és az UWF segítségével a tűzfal Ez már nem lesz kizárólag a rendszergazdák és a haladó felhasználók számára.

export UWF = UFW

?