次の記事では、プライベートネットワークに接続されているデバイスをチェックしたいユーザーにとって非常に便利なツールを見ていきます。 大規模なネットワークの場合、アドオンを追加しないと、このようなアプリケーションは小さいままになる可能性があります。 このアプリケーションはAngryIP Scannerと呼ばれ、それを使用します ネットワークを効果的かつ簡単にスキャンできます。 このプログラムの機能は、ネットワーク監査を実行することを目的とした大規模なプログラムで取得できる機能よりもおそらく制限されています。 Nmapの。 好意的な点として、学習曲線はそれらのより複雑なプログラムと比較してはるかにスムーズであると言います。

Angry IP Scannerを使用すると、IPアドレスを非常に迅速に検出できます、ポートのスキャンを許可します。 プログラムのもうXNUMXつの興味深い機能は、収集したデータをTXT、CSV、XML、またはIPポートリストファイルとして保存できることです。 これにより、ネットワークに接続されているデバイスの記録を生成できるようになります。

このアプリケーションの最大の有用性は、ネットワークでIPアドレスの動的割り当てを使用するときに見られます。これは、今日最も普及しているオプションです。 このような場合、各デバイスのIPアドレスはセッションごとに異なる場合があります。

プログラムはクロスプラットフォームで、軽量でオープンソースです。 Ubuntuユーザーは対応する.debパッケージを持っているので、複雑なインストールは必要ありません。 Mac OSXおよびWindowsユーザーにも、対応するインストーラーがあります。

怒っているIPスキャナーの操作

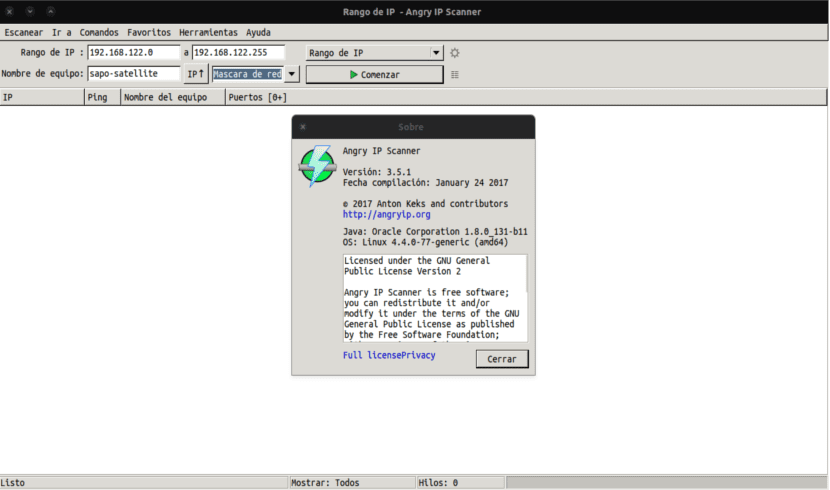

すでに書いたように、このアプリケーションの主な機能はTCP / IPネットワークをスキャンすることです。 この ユーザーは、選択した任意の範囲内でIPアドレスを簡単に取得できます。 これを実現するために、Angry IPScannerはユーザーに非常に使いやすいインターフェースを提供します。

プログラムを実行すると、Angry IPScannerはすべてのアクティブなIPアドレスを検出します。 原則として、それぞれのMACアドレスを解決し、ホスト名と開いているポートを表示します。 見つかったデバイスで許可されている限り、これらのデータはすべて表示されます。

アプリケーションは、検出された各IPアドレスにpingを実行して、生きているかどうかを確認します。 一般的な経験則として、ホストがアプリケーションのpingに応答しない場合、ホストは停止していると見なされます。 この動作は、[設定]ダイアログ-> [ナビゲーション]タブで変更できます。 同じダイアログボックスで、プログラムは、見つかったデバイスにpingを実行するためのさまざまな方法を構成する可能性を提供します。

表示されているホストのいずれかをマウスの右ボタンでクリックして[開く]を選択すると、プログラムはそのデバイスを探索または確認するいくつかの方法を示します:Webブラウザー、FTP、Telnet、Ping、Trace Route、Geolocateなど。 このオプションのリストは、Google Chromeで開くなど、他のプログラムを追加するためにカスタマイズできます。

スキャン速度を上げるために、プログラムはマルチスレッドアプローチを使用します。 これは、検出されたIPアドレスごとに個別のスキャンスレッドを作成することで構成されます。 それと 他のプログラムよりも速いスキャン速度を達成しました 別のアプローチを使用して同様。

AngryIPScannerのプラグイン

このアプリケーションには、NetBIOS情報(コンピューター名とワークグループ名)、優先IPアドレス範囲、Webサーバー検出などの追加機能があります。 それでもさらに機能が必要な場合は、いつでもアドオンを利用できます。 これらのプラグインの助けを借りて、Angry IP Scannerは、スキャンされたIPに関する詳細情報を収集して表示できます。 Javaの記述方法を知っているユーザーなら誰でも、独自のプラグインを作成できます。 注文仕立て。 したがって、誰でもこのプログラムの機能を拡張できます。

Angry IPScannerをダウンロードする

このアプリケーションの完全なソースコードは、そのホームページで入手できます。 GitHubの 欲しい人は誰でも見て、望むなら貢献できるように。

Ubuntuのパッケージを直接ダウンロードしてインストールする場合は、次のURLにアクセスしてください。 ダウンロードページ。 そこで、64ビットまたは32ビットのパッケージを入手できます。 次に、ソフトウェアセンターまたはターミナルを使用してインストールする必要があります。

おかげで、ネットワーク上でどのマシンがリークされているかがわかります

私は何年も前にそれを試しました、そして私は何も良いことを覚えていません。 私は100%そして最高に動作するNmapを使用することを好みます。それはターミナルで実行されます。

これはあなたが見つけることができるよりもXNUMXつだけ多くのオプションです。 Nmapは確かにより強力ですが、かなり複雑でもあります。 それはすべて好みの問題であり、それぞれのニーズに最適なものを探すことです。 ご挨拶。

こんにちは、すばらしい> 3