Niekas neišvengia to, ko reikia ieškoti pagerinti saugumą kiek įmanoma, tai taikoma ir staliniams kompiuteriams, ir nešiojamiesiems kompiuteriams, nors pastarojo atveju tai yra tiesiog būtina, ypač jei mes naudojame juos darbui, nes jų paėmimo iš vienos į kitą vietą padidėja tikimybė ją pamesti ar pavogti iš mūsų, ir abiem atvejais mūsų informacija gali būti atskleista, o to pasekmės būtų labai rimtos.

Alternatyvų šia prasme yra keletas, ir tai yra geras dalykas nemokama programinė įranga apskritai, nors šiuo atveju noriu pakalbėti „DM-Crypt LUKS“, šifravimo sprendimas labai populiarus ilgą laiką dėl to, kad jis yra integruotas į branduolį kaip modulis - suteikiantis prieigą prie „Crypto“ API „Linux“ branduolys- ir pasiūlykite skaidrus šifravimas ir galimybė susieti įrenginius ir skaidinius virtualių blokų lygmenimis, taip leidžiant užšifruoti skaidinius, ištisus kietuosius diskus, RAID tomus, loginius tomus, failus ar keičiamus diskus.

Norėdami pradėti, mums reikia turėti nemokamą skaidinį (mano atveju / dev / sda4), taigi, jei taip nėra, turėsime sukurti naują skaidinį naudodami tokį įrankį kaip „GParted“. Kai turėsime laisvos vietos, pradėsime nuo to įdiekite cryptsetup jei mes nebeturime šio įrankio, kuris paprastai yra įtrauktas pagal numatytuosius nustatymus, bet galbūt tada, kai įdiegsime savo ubuntu mes pasirinkome minimalų diegimą:

# apt-get install cryptsetup

Dabar pradėkime nuo inicijuoti skaidinį į ką mes einame šifruoti, kuriam naudojame tą anksčiau minėtą nemokamą skaidinį. Tai yra žingsnis, kuris taip pat sugeneruoja pradinį raktą ir, nors atrodo, kad jo pavadinimas rodo, kad skaidinys yra suformatuotas, taip neatsitinka, o tiesiog paruošia jį dirbti su šifravimu (mūsų atveju mes pasirinkome AES, kurio rakto dydis yra 512 baitų:

# cryptsetup –verbose –verbose –cipher aes-xts-plain64 –key size 512 –hash sha512 –iter-time 5000 –use-random-luksFormat / dev / sda4

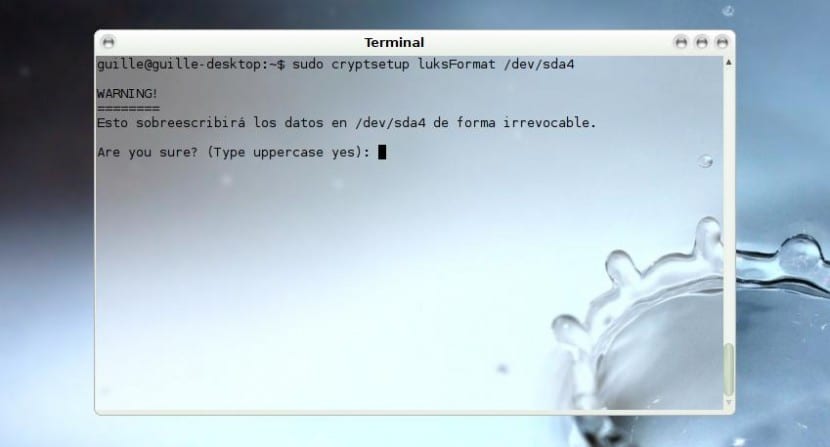

Gausime įspėjamąjį pranešimą, kai mums bus pranešta, kad turinys, kurį šiuo metu išsaugojome / dev / sda4ir mūsų klausiama, ar esame tikri. Mes sutinkame parašydami TAIP, taip, kaip didžiosiomis raidėmis, ir tada mūsų prašoma įvesti frazę LUKS du kartus, kad įsitikintume, jog nėra klaidų.

Dabar mes „atidarome“ užšifruotą konteinerį, suteikdami jam virtualų pavadinimą, kuris bus tas, kurį jis rodys sistemoje (pvz., Kai vykdome komandą df -h Norėdami vizualizuoti skirtingas skaidinius, mūsų atveju tai pamatysime / dev / mapper / encrypted):

# crytpsetup luksOpen / dev / sda4 užšifruotas

Mūsų prašoma LUKS raktas kurį sukūrėme anksčiau, įeiname į jį ir esame pasirengę. Dabar turime sukurti šifruoto skaidinio failų sistemą:

# mkfs.ext3 / dev / mapper / šifruotas

Kitas žingsnis yra pridėkite šį skaidinį prie / etc / crypttab failo, panašus į / etc / fstab, nes jis yra atsakingas už šifruotų diskų teikimą paleidžiant sistemą:

# cryto_test / dev / sda4 niekas prabangus

Tada sukursime šio užšifruoto skaidinio prijungimo tašką ir pridėsime visą tą informaciją į / etc / fstab failą, kad turėtume viską, kas prieinama kiekvienam perkraunant:

# mkdir / mnt / šifruotas

# nano / etc / fstab

Turėtų būti gerai pridėti šiuos dalykus, nors tie, kurie ieško labiausiai pritaikytų, gali pažvelgti į „fstab“ žmogaus puslapius („man fstab“), kur yra daug informacijos apie tai:

/ dev / mapper / encrypted / mnt / encrypted ext3 pagal numatytuosius nustatymus 0 2

Kiekvieną kartą iš naujo paleidus sistemą mūsų bus paprašyta įvesti slaptafrazę, o tai padarę užšifruotas skaidinys bus atrakintas, kad galėtume jį pasiekti.

Dėkojame už jūsų straipsnį.

Turiu problemą, nežinau, ar taip nutinka daugiau panašių į mane žmonių:

Atlieku jūsų išsamius veiksmus ir patikrinęs, ar jis įdiegtas, pradedu antrąjį atvejį–>

cryptsetup –verbose –verbose –cipher aes-xts-plain64 –key size 512 –hash sha512 –iter-time 5000 - use-random luksFormat / dev / sda4

cryptsetup: nežinomas veiksmas

Aš naudoju „Kubuntu 15.04“. Bet kokia idėja, kaip tai galima išspręsti.

Ačiū