Užkarda dabar tapo viena iš pagrindinių saugos priemonių bet kokiam kompiuteriui, nesvarbu, ar tai būtų namų, ar verslo. Jo konfigūracija dažnai nėra paprasta ir gali sukelti galvos skausmą mažiau patyrusiems vartotojams. Norėdami padėti atlikti šią užduotį, yra įrankių, tokių kaip UWF (nesudėtinga ugniasienė), kuri bando supaprastinti ugniasienės taisyklių valdymą komandos.

UWF yra „iptables“ sąsaja, kuri ypač gerai tinka serveriams ir iš tikrųjų yra numatytasis konfigūravimo įrankis Ubuntu Linux. Jos kūrimas buvo atliktas siekiant sukurti paprastą ir lengvai naudojamą programą, ir taip ji buvo. Kurti taisykles IPv4 ir IPv6 adresams dar niekada nebuvo taip paprasta. Toliau pateiktoje mokymo programoje išmokysime naudoti pagrindines UWF instrukcijas, kad sukonfigūruotumėte įprastas taisykles, kurių jums gali prireikti užkardoje.

Pagrindinės užduotys, kurias galime atlikti sistemos užkardoje, yra labai įvairios ir apima viską nuo tam tikro IP adreso ar prievado blokavimo iki srauto leidimo tik iš konkretaus potinklio. Žemiau apžvelgsime svarbiausias, naudodami tikslias komandas, kad iškviestume UWF, visada iš sistemos terminalo:

Užblokuokite konkretų IP adresą naudodami UWF

Pagrindinė sintaksė, kurią turime įvesti, yra tokia:

sudo ufw deny from {dirección-ip} to any

Norėdami užblokuoti arba neleisti perduoti visų paketų iš konkretaus IP adreso, įvesime:

sudo ufw deny from {dirección-ip} to any

Parodykite ugniasienės būseną ir jos taisykles

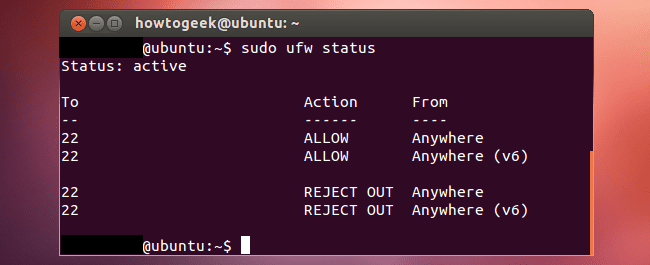

Galime patikrinti naujas taisykles, kurias ką tik pristatėme tokiu teiginiu:

$ sudo ufw status numbered

Arba su šia komanda:

$ sudo ufw status

Specifinis konkretaus IP adreso arba prievado blokavimas

Sintaksė šiuo atveju būtų tokia:

ufw deny from {dirección-ip} to any port {número-puerto}

Vėlgi, jei norime patikrinti taisykles, tai padarysime naudodami šią komandą:

$ sudo ufw status numbered

Šios komandos išvesties pavyzdys yra toks:

Būsena: aktyvus Į veiksmą Nuo ------- ---- [ 1] 192.168.1.10 80/tcp leisti bet kur [ 2] 192.168.1.10 22/tcp leisti bet kur [ 3] bet kur ATMESTI 192.168.1.20 ] 4 ATSAKYTI 80

Blokuoti konkretų IP adresą, prievadą ir protokolo tipą

Norėdami blokuoti konkretų IP adresą, prievadą ir (arba) protokolo tipą savo įrenginyje, turite įvesti šią komandą:

sudo ufw deny proto {tcp|udp} from {dirección-ip} to any port {número-puerto}

Pavyzdžiui, jei sulauktume atakos iš a hakeris iš IP adreso 202.54.1.1 per 22 prievadą ir naudojant TCP protokolą, sakinys, kurį reikia įvesti, būtų toks:

$ sudo ufw deny proto tcp from 202.54.1.1 to any port 22 $ sudo ufw status numbered

Potinklio blokavimas

Šiuo konkrečiu atveju sintaksė yra labai panaši į ankstesnius atvejus, atkreipkite dėmesį:

$ sudo ufw deny proto tcp from sub/net to any port 22 $ sudo ufw deny proto tcp from 202.54.1.0/24 to any port 22

Atblokuokite IP adresą arba ištrinkite taisyklę

Jei nebenorite blokuoti IP adreso savo sistemoje arba tiesiog susipainiojote įvesdami taisyklę, išbandykite šią komandą:

$ sudo ufw status numbered $ sudo ufw delete NUM

Pavyzdžiui, jei norime pašalinti 4 taisyklę, komandą turime įvesti taip:

$ sudo ufw delete 4

Įvedę komandą, ekrane gausime pranešimą, panašų į šį, kurį jums parodysime:

Ištrinama:

uždrausti nuo 202.54.1.5 į bet kurį 80 prievadą

Tęsti operaciją (y|n)? y

Taisyklė ištrinta

Kaip padaryti, kad UWF neužblokuotų IP adreso

Taisyklės, kurios taikomos UWF (arba iptables, priklausomai nuo to, kaip į tai žiūrite). Jie visada laikosi jų nurodymų ir yra įvykdomi iš karto, kai tik įvyksta rungtynės. Pavyzdžiui, jei taisyklė leidžia kompiuteriui su konkrečiu IP adresu prisijungti prie mūsų kompiuterio per 22 prievadą ir naudojant TCP protokolą (tarkime, sudo ufw leisti 22), tada yra nauja taisyklė, kuri konkrečiai blokuoja konkretų IP adresą į tą patį 22 prievadą (pvz., su ufw deny proto tcp iš 192.168.1.2 į bet kurį 22 prievadą), pirmiausia taikoma taisyklė, leidžianti pasiekti 22 prievadą, o vėliau ta, kuri blokuoja minėtą prievadą prie nurodyto IP, Nr. Taip yra dėl to Taisyklių tvarka yra lemiamas veiksnys konfigūruojant mašinos užkardą.

Jei norime, kad ši problema neatsirastų, galime redaguoti esantį failą /etc/ufw/before.rules ir joje pridėkite skyrių, pvz., „Blokuoti IP adresą“, iškart po eilutės, nurodančios jos pabaigą „# Baigti reikiamas eilutes“.

Čia baigiasi vadovas, kurį jums parengėme. Kaip matote, nuo šiol su UWF pagalba administracija užkarda Tai nebebus išskirtinė sistemos administratorių ar pažengusių vartotojų nuosavybė.

eksportuoti UWF=UFW

?