घर किंवा व्यवसाय असो, फायरवॉल आता कोणत्याही संगणकासाठी मूलभूत सुरक्षा साधनांपैकी एक बनला आहे. त्याची कॉन्फिगरेशन सहसा सोपी नसते आणि कमी अनुभवी वापरकर्त्यांसाठी ही डोकेदुखी ठरू शकते. या कामात मदत करण्यासाठी यूडब्ल्यूएफ (अनकंप्लिकेशेटेड फायरवॉल) अशी साधने आहेत जी प्रयत्न करतात फायरवॉल नियम व्यवस्थापन सुलभ करा संघाचा.

यूडब्ल्यूएफ एक iptables फ्रंट एंड आहे जो विशेषत: सर्व्हरसाठी योग्य आहे आणि खरं तर, उबंटू लिनक्स मधील डिफॉल्ट कॉन्फिगरेशन टूल. त्याचा विकास एक सोपा आणि वापरण्यास सुलभ अनुप्रयोग तयार करण्याच्या कल्पनेसह केला गेला आणि तो झाला आहे. IPv4 आणि IPv6 पत्त्यांसाठी नियम तयार करणे कधीही सोपे नव्हते. आम्ही आपल्याला खाली दर्शविलेल्या ट्यूटोरियलमध्ये आम्ही आपल्याला आपल्या फायरवॉलमध्ये आवश्यक असलेल्या विशिष्ट नियमांची कॉन्फिगरेशन करण्यासाठी मूलभूत यूडब्ल्यूएफ सूचना वापरण्यास शिकवू.

सिस्टीमच्या फायरवॉलमध्ये आपण जी मूलभूत कार्ये करू शकतो ती खूपच भिन्न आहेत आणि ठराविक आयपी पत्ता किंवा पोर्ट अवरोधित करण्यापासून केवळ विशिष्ट सबनेटमधून रहदारी परवानगी देण्यामध्ये समाविष्ट आहे. आम्ही आता यूडब्ल्यूएफ विनंती करण्यासाठी आवश्यक आज्ञा वापरणार्या सर्वात संबंधित गोष्टींचे पुनरावलोकन करू, होय, नेहमीच सिस्टम टर्मिनलवरून:

UWF सह विशिष्ट IP पत्ता अवरोधित करा

मूलभूत सिंटॅक्स जो आपण सादर केला पाहिजे ते खालीलप्रमाणेः

sudo ufw deny from {dirección-ip} to any

विशिष्ट आयपी पत्त्याची सर्व पॅकेट्स रोखण्यासाठी किंवा ती रोखण्यासाठी आम्ही सादर करू:

sudo ufw deny from {dirección-ip} to any

फायरवॉलची स्थिती आणि त्याचे नियम दर्शवा

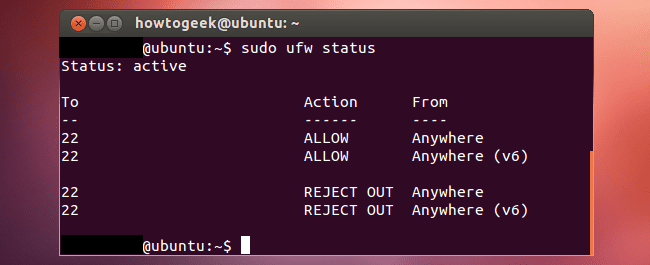

आम्ही नुकतेच खालील वाक्यासह सादर केलेले नवीन नियम सत्यापित करू शकतो:

$ sudo ufw status numbered

किंवा खालील आदेशासहः

$ sudo ufw status

विशिष्ट आयपी पत्ता किंवा पोर्ट विशिष्ट ब्लॉक करणे

या प्रकरणात वाक्यरचना खालीलप्रमाणे असेल:

ufw deny from {dirección-ip} to any port {número-puerto}

पुन्हा नियमांची पडताळणी करायची असल्यास आम्ही ती खालील आदेशासह करू:

$ sudo ufw status numbered

या कमांडने दिलेल्या आऊटपुटचे उदाहरण खालीलप्रमाणे आहे.

स्थितीः - कृतीपासून क्रिया - ------ ---- [१] 1 192.168.1.10 / टीसीपी कोठेही अनुमती द्या [80] 2 192.168.1.10 / टीसीपी कोठेही द्या [22] कोठेही डेन्नी 3 [192.168.1.20] 4 मध्ये 80 दैनंदिन

विशिष्ट आयपी पत्ता, पोर्ट आणि प्रोटोकॉल प्रकार अवरोधित करा

आपल्या संगणकावर एखादा विशिष्ट आयपी पत्ता, पोर्ट आणि / किंवा एक प्रकारचा प्रोटोकॉल ब्लॉक करण्यात सक्षम होण्यासाठी, आपल्याला पुढील आदेश प्रविष्ट करणे आवश्यक आहे:

sudo ufw deny proto {tcp|udp} from {dirección-ip} to any port {número-puerto}

उदाहरणार्थ, जर आम्हाला ए कडून एखादा हल्ला मिळाला असेल हॅकर 202.54.1.1 च्या आयपी पत्त्यावरून, पोर्ट 22 व टीसीपी प्रोटोकॉल अंतर्गत, प्रविष्ट केलेली शिक्षा खालीलप्रमाणे असेलः

$ sudo ufw deny proto tcp from 202.54.1.1 to any port 22 $ sudo ufw status numbered

सबनेट अवरोधित करत आहे

या विशिष्ट प्रकरणात वाक्यरचना मागील प्रकरणांप्रमाणेच आहे, लक्षात घ्या:

$ sudo ufw deny proto tcp from sub/net to any port 22 $ sudo ufw deny proto tcp from 202.54.1.0/24 to any port 22

एक IP पत्ता अवरोधित करा किंवा नियम हटवा

आपण यापुढे आपल्या सिस्टममध्ये IP पत्ता अवरोधित करू इच्छित नसल्यास किंवा नियम प्रविष्ट करताना आपण गोंधळात पडला असेल तर, पुढील आज्ञा वापरून पहा:

$ sudo ufw status numbered $ sudo ufw delete NUM

उदाहरणार्थ, जर आपल्याला नियम क्रमांक 4 काढायचा असेल तर आपण खालीलप्रमाणे कमांड प्रविष्ट करणे आवश्यक आहे:

$ sudo ufw delete 4

दिलेल्या कमांडचा परिणाम म्हणून, आम्ही आपल्याला दर्शवित असलेल्या संदेशासारख्या स्क्रीनवर आपल्याला प्राप्त होईलः

हटवित आहे:

कोणत्याही पोर्ट 202.54.1.5 वर 80 पासून नकार द्या

ऑपरेशनसह पुढे जा (y | n)? y

नियम हटविला

यूडब्ल्यूएफ आयपी पत्ता ब्लॉक करू नये हे कसे करावे

UWF (किंवा iptables, आपण त्याकडे कसे पाहता यावर अवलंबून) असलेले नियम लागू होतात नेहमीच आपल्या ऑर्डरचे अनुसरण करीत असतात आणि सामना होताच अंमलात आणला जातो. अशा प्रकारे, उदाहरणार्थ, जर एखादा नियम एखाद्या विशिष्ट आयपी पत्त्यासह संगणकास पोर्ट २२ द्वारे आमच्या संगणकाशी कनेक्ट होण्यास आणि टीसीपी प्रोटोकॉल वापरण्यास परवानगी देत असेल तर (म्हणा, sudo ufw 22 ला परवानगी देते), आणि नंतर एक नवीन नियम आहे जो विशिष्ट आयपी पत्ता विशेषतः त्याच पोर्ट 22 वर अवरोधित करतो (उदाहरणार्थ सह यूएफडब्ल्यू 192.168.1.2 पासून कोणत्याही पोर्ट 22 पर्यंत प्रोटो टीसीपी नाकारतो), प्रथम लागू केलेला नियम म्हणजे पोर्ट २२ आणि त्यानंतरच्या पोर्टमध्ये प्रवेश करण्यास अनुमती देते. हे त्या कारणास्तव आहे मशीनची फायरवॉल कॉन्फिगर करताना नियमांची क्रमवारी एक निर्णायक घटक असते.

आम्हाला ही समस्या उद्भवण्यापासून रोखू इच्छित असल्यास, आम्ही तिथे असलेली फाईल एडिट करू शकतो /etc/ufw/before.rules आणि त्यामध्ये, "आयपी पत्ता ब्लॉक करा" सारखा विभाग जोडा, त्याच ओळीच्या शेवटी दिसेल जे "# शेवट आवश्यक रेषांचा शेवट" दर्शविते.

आम्ही तुमच्यासाठी तयार केलेला मार्गदर्शक येथे संपतो. जसे आपण पाहू शकता, आतापासून आणि यूडब्ल्यूएफच्या मदतीने द फायरवॉल हे यापुढे सिस्टम प्रशासक किंवा प्रगत वापरकर्त्यांसाठी विशेष असणार नाही.

निर्यात UWF = UFW

?