После года разработки Фонд Открытой Информационной Безопасности (ОИСФ) стало известно через сообщение в блоге, выпуск новой версии Suricata 6.0, который представляет собой систему обнаружения и предотвращения сетевых вторжений, которая предоставляет средства для проверки различных типов трафика.

В этом новом издании представлено несколько очень интересных улучшений, например, поддержка HTTP / 2, улучшения различных протоколов, улучшения производительности и другие изменения.

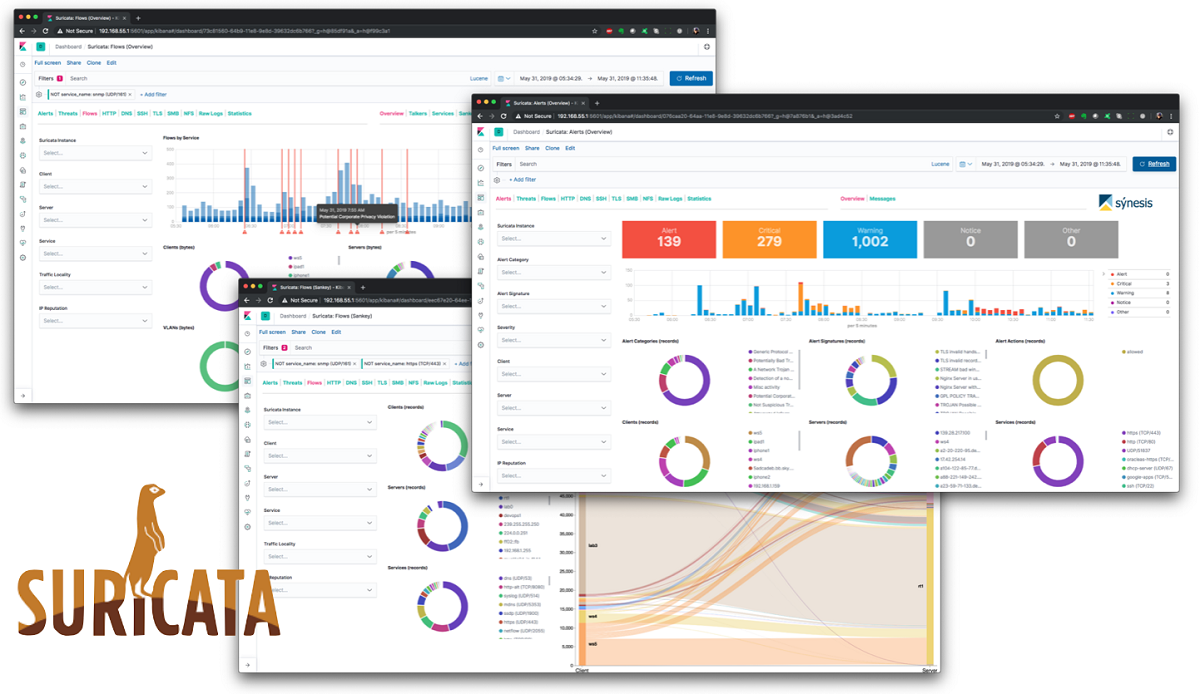

Тем, кто не разбирается в сурикате, следует знать, что это программное обеспечение иОн основан на наборе правил внешне развитый для мониторинга сетевого трафика и сообщать системному администратору о возникновении подозрительных событий.

В конфигурациях Suricata разрешено использовать базу данных сигнатур, разработанную проектом Snort, а также наборы правил Emerging Threats и Emerging Threats Pro.

Исходный код проекта распространяется по лицензии GPLv2.

Основные новости Suricata 6.0

В этой новой версии Suricata 6.0 мы можем найти начальная поддержка HTTP / 2 с которой вводятся бесчисленные улучшения, такие как использование одного соединения, сжатие заголовков, среди прочего.

Кроме того добавлена поддержка протоколов RFB и MQTT, включая определение протокола и возможности регистрации.

также производительность журнала была значительно улучшена через движок EVE, который обеспечивает вывод событий в формате JSON. Ускорение достигается благодаря использованию нового генератора приемников JSON, написанного на языке Rust.

Увеличена масштабируемость системы регистрации EVE и реализована возможность ведения файла журнала гостиницы для каждой трансляции.

Кроме того, Suricata 6.0 представляет новый язык определения правил который добавляет поддержку параметра from_end в ключевое слово byte_jump и параметра битовой маски в byte_test. Кроме того, было реализовано ключевое слово pcrexform, позволяющее регулярным выражениям (pcre) захватывать подстроку.

Возможность отражать MAC-адреса в записи EVE и повышать детализацию записи DNS.

Из другие изменения, которые выделяются этой новой версии:

- Добавлена конвертация urldecode. Добавлено ключевое слово Byte_math.

- Возможность ведения журнала для протокола DCERPC Возможность определения условий для сохранения информации в журнале.

- Улучшенная производительность двигателя потока.

- Поддержка идентификации реализаций SSH (HASSH).

- Реализация туннельного декодера GENEVE.

- Код Rust переписан для обработки ASN.1, DCERPC и SSH. Rust также поддерживает новые протоколы.

- Предоставьте возможность использовать cbindgen для генерации ссылок в Rust и C.

- Добавлена начальная поддержка плагинов.

В конце концов если вы хотите узнать об этом больше, вы можете проверить детали, перейдя по следующей ссылке.

Как установить Suricata на Ubuntu?

Чтобы установить эту утилиту, мы можем сделать это, добавив в нашу систему следующий репозиторий. Для этого просто введите следующие команды:

sudo add-apt-repository ppa:oisf/suricata-stable sudo apt-get update sudo apt-get install suricata

В случае наличия Ubuntu 16.04 или проблем с зависимостями, с помощью следующей команды это решается:

sudo apt-get install libpcre3-dbg libpcre3-dev autoconf automake libtool libpcap-dev libnet1-dev libyaml-dev zlib1g-dev libcap-ng-dev libmagic-dev libjansson-dev libjansson4

Установка завершена, рекомендуется отключить любой пакет функций offloead на сетевом адаптере, который слушает Суриката.

Они могут отключить LRO / GRO на сетевом интерфейсе eth0 с помощью следующей команды:

sudo ethtool -K eth0 gro off lro off

Meerkat поддерживает несколько режимов работы. Мы можем увидеть список всех режимов выполнения с помощью следующей команды:

sudo /usr/bin/suricata --list-runmodes

По умолчанию используется режим работы autofp, что означает «автоматическая балансировка нагрузки с фиксированным потоком». В этом режиме пакеты из каждого отдельного потока назначаются одному потоку обнаружения. Потоки назначаются потокам с наименьшим количеством необработанных пакетов.

Теперь мы можем перейти к запустить Suricata в режиме реального времени pcap, используя следующую команду:

sudo /usr/bin/suricata -c /etc/suricata/suricata.yaml -i ens160 --init-errors-fatal