Никто не убегает, что нужно искать повысить безопасность нашего оборудования, насколько это возможно, как для настольных компьютеров, так и для ноутбуков, хотя в случае с последними это просто необходимо, особенно если мы используем их для работы, поскольку факт их переноса из одного места в другое увеличивает шансы потерять или украсть ее, и в обоих случаях наша информация может быть раскрыта, и последствия этого будут очень серьезными.

Альтернатив в этом смысле несколько, и это хорошо. FOSS в общем, хотя в данном случае я хочу поговорить о DM-Crypt LUKS, решение для шифрования очень популярный в течение долгого времени благодаря тому, что он интегрирован в ядро как модуль, предлагая доступ к API-интерфейсам Crypto ядро linux- и предложить прозрачное шифрование и возможность сопоставления устройств и разделов на уровнях виртуальных блоков, что позволяет шифровать разделы, целые жесткие диски, тома RAID, логические тома, файлы или съемные диски.

Для начала нам понадобится иметь свободный раздел (в моем случае / dev / sda4), поэтому, если это не так, нам придется создать новый раздел с помощью такого инструмента, как GParted. Когда у нас появится свободное место, мы начнем с установить cryptsetup если у нас больше нет этого инструмента, который обычно включается по умолчанию, но, возможно, когда мы устанавливаем наш Ubuntu мы выбрали минимальную установку:

# apt-get установить cryptsetup

А теперь начнем с инициализировать раздел что мы собираемся шифровать, для чего мы используем тот свободный раздел, о котором упоминали ранее. Это шаг, который также генерирует начальный ключ, и хотя его имя, кажется, указывает на то, что раздел отформатирован, этого не происходит, а просто подготавливает его для работы с шифрованием (в нашем случае мы выбрали AES с размером ключа 512 байт:

# cryptsetup –verbose –verbose –cipher aes-xts-plain64 –key-size 512 –hash sha512 –iter-time 5000 –use-random luksFormat / dev / sda4

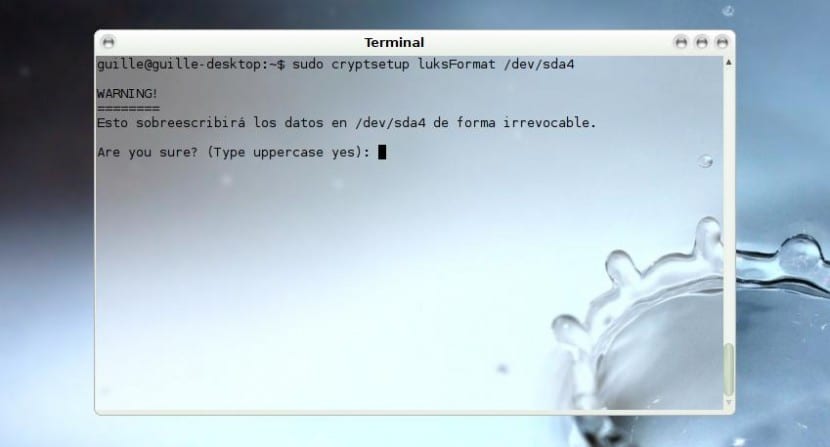

Мы получим предупреждающее сообщение, в котором мы будем уведомлены о том, что контент, который мы сохранили в настоящее время в / Dev / sda4, и нас спрашивают, уверены ли мы. Мы соглашаемся, написав ДА, например, заглавными буквами, а затем нас просят дважды ввести фразу LUKS, чтобы убедиться в отсутствии ошибок.

Теперь мы «открываем» зашифрованный контейнер, давая ему виртуальное имя, которое будет тем, с которым он появится в системе (например, когда мы выполняем команду df -h для визуализации различных разделов, в нашем случае мы увидим его в / dev / mapper / encrypted):

# crytpsetup luksOpen / dev / sda4 зашифровано

Нас просят LUKS ключ мы создали ранее, вводим его и мы готовы. Теперь мы должны создать файловую систему для этого зашифрованного раздела:

# mkfs.ext3 / dev / mapper / encrypted

Следующий шаг - добавьте этот раздел в файл / etc / crypttab, аналогично / etc / fstab, поскольку он отвечает за предоставление зашифрованных дисков при запуске системы:

# cryto_test / dev / sda4 none luks

Затем мы создаем точку монтирования этого зашифрованного раздела и добавляем всю эту информацию в файл / etc / fstab, чтобы все было доступно при каждой перезагрузке:

# mkdir / mnt / зашифрованный

# нано / etc / fstab

Добавление следующего должно быть нормальным, хотя те, кто ищет наиболее персонализированные, могут взглянуть на страницы руководства fstab (man fstab), где есть много информации об этом:

/ dev / mapper / encrypted / mnt / encrypted ext3 по умолчанию 0 2

Теперь каждый раз, когда мы перезагружаем систему, нам будет предложено ввести парольную фразу, и после этого зашифрованный раздел будет разблокирован, чтобы мы могли его использовать.

Спасибо за вашу статью.

У меня проблема, я не знаю, случится ли это с такими же людьми, как я:

Я следую шагам, которые вы подробно описали, и, убедившись, что он установлен, начинаю второй случай–>

cryptsetup –verbose –verbose –cipher aes-xts-plain64 –key-size 512 –hash sha512 –iter-time 5000 –use-random luksFormat / dev / sda4

cryptsetup: неизвестное действие

Я использую Kubuntu 15.04. Есть идеи, как это можно решить.

спасибо