Se ha lanzado una nueva rama estable del analizador de red Wireshark 3.4 y en esta nueva version se destacan algunos cambios y sobre todo la llegada de mayor soporte a mas protocolos, tales como ACDR, HTTP/3, BT HCI ISO, MCP, Hashing de flujo de ID, entre otros mas.

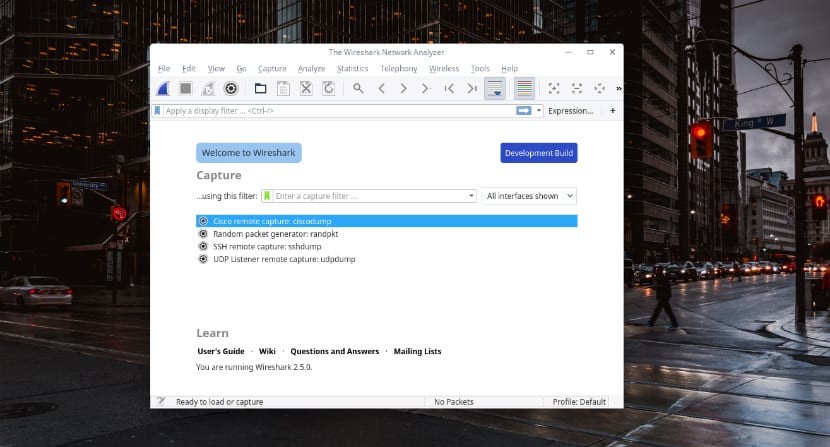

Wireshark (anteriormente conocido como Ethereal) es un analizador de protocolos de red gratuito. Wireshark es utilizado para la solución y análisis de redes, ya que este programa nos permite ver lo que sucede en la red y es el estándar de facto en muchas empresas comerciales y sin fines de lucro, agencias gubernamentales e instituciones educativas.

Esta aplicación se ejecuta sobre la mayoría de los sistemas operativos Unix y compatibles, incluyendo Linux, Microsoft Windows, Solaris, FreeBSD, NetBSD, OpenBSD, Android, y Mac OS X.

Este programa cuenta con una interfaz fácil de usar y que nos puede ayudar a interpretar los datos de cientos de protocolos en todos los diferentes tipos de redes principales.

Estos paquetes de datos se pueden ver en tiempo real o se pueden analizar sin conexión, con docenas de formatos de archivos de captura / rastreo que incluyen CAP y ERF.

Principales novedades de Wireshark 3.4

En esta nueva version del software ahora se puede grabar secuencias RTP en archivos «.au» con cualquier códecs utilizando una frecuencia de muestreo de 8000 Hz.

Se agregó la capacidad de analizar los campos de Protobuf como campos de encabezado de Wireshark, lo que permite al usuario ingresar los nombres completos de los campos o mensajes de Protobuf en el panel Filtro para la búsqueda. Los disectores de Protobuf ahora pueden registrarse en una nueva tabla ‘protobuf_field’ que incluye nombres de campo completos.

La utilidad sshdump, que se utiliza para capturar el tráfico en otro host a través de SSH, ahora se puede ejecutar en varias instancias, cada una con su propia interfaz y perfil.

Se ha agregado una vista a la ventana principal para ver estadísticas sobre paquetes en forma de diagrama.

Además el modo de resolución de DNS asíncrono ha sido habilitado, implementado utilizando la biblioteca c-ares, que se incluye en las dependencias requeridas.

Por la parte de nuevo soporte agregado para protocolos, podremos encontrar:

- HTTP/3,

- Arinc 615A (A615A),

- Protocolo Asphodel,

- Grabación de depuración de códigos de audio (ACDR),HTTP / 3,

- Bluetooth HCI ISO (BT HCI ISO),

- Protocolo de cableado incorrecto de Cisco (MCP),

- Hashing de flujo de ID de comunidad (CommunityID),

- SubSistema DCE / RPC IRemoteWinspool,

- Protocolo de intercambio de enlaces dinámicos (DLEP),

- Clave precompartida generalizada EAP (EAP-GPSK),

- Intercambio autenticado por contraseña EAP (EAP-PAX),

- Clave precompartida EAP (EAP-PSK),

- Autenticación de secreto compartido EAP y establecimiento de claves (EAP-SAKE),

- Inicio de sesión único de Fortinet (FSSO),

- Motor serial síncrono multiprotocolo FTDI (FTDI MPSSE),

- Red digital ILDA (IDN),

- Protocolo Java Debug Wire (JDWP),

- Servicio de resolución de estado LBM (LBMSRS),

- Gestión de baterías Lithionics,

- Protocolo de comunicación basado en OBSAI UDP (UDPCP),

- Copia de seguridad del latido del corazón de Palo Alto (PA-HB-Bak),

- ScyllaDB RPC,

- Protocolo de módulo de captura técnicamente mejorado (TECMP),

- Protocolo de autenticación extensible de túnel (TEAP)

- FTP basado en UDP con multidifusión V5 (UFTP5),

- Impresora USB (USBPRINTER).

De los demás cambios que se destacan:

- Se implementó la capacidad de decodificar, reproducir y grabar datos codificados con el códec iLBC (Internet Low Bitrate Codec).

- Se agregó un botón para copiar elementos «Decodificar como» de otros perfiles.

- Es posible agrupar botones de filtro (Preferencias → Botones de filtro) usando «//» como separador de ruta en la etiqueta del botón.

- Se agregó soporte para analizar y mostrar paquetes «IPP Over USB».

¿Cómo instalar Wireshark en Ubuntu y derivados?

Para instalarlo en nuestro sistema debemos abrir una terminal y ejecutar el siguiente comando. Para Ubuntu y derivados debemos añadir el siguiente repositorio:

sudo add-apt-repository ppa:wireshark-dev/stable sudo apt update sudo apt install wireshark

Finalmente, solo debemos buscar la aplicación en nuestro menú de aplicaciones en la sección de herramientas o en internet y veremos ahí el icono para poder ejecutarla.

Es importante mencionar que durante el proceso de la instalación hay una serie de pasos a seguir que implementan la Separación de Privilegios, permitiendo que la GUI de Wireshark se ejecute como un usuario normal mientras que el volcado (que está recolectando los paquetes de sus interfaces) se ejecuta con los privilegios elevados requeridos para rastrear.

En caso de que respondieras negativamente y quisieras cambiar esto. Para lograr esto, en una terminal vamos a teclear el siguiente comando:

sudo dpkg-reconfigure wireshark-common

Aquí debemos de seleccionar que sí cuando se nos pregunte si los no superusuarios deberían poder capturar paquetes.

En caso de que esto no funcione, podremos remediar este problema ejecutando lo siguiente:

sudo chgrp YOUR_USER_NAME /usr/bin/dumpcap sudo chmod +x /usr/bin/dumpcap sudo setcap cap_net_raw,cap_net_admin+eip /usr/bin/dumpcap

Finalmente, solo debemos buscar la aplicación en nuestro menú de aplicaciones en la sección de herramientas o en Internet y veremos ahí el icono para poder ejecutarla.