几个小时前,我们发表了一篇文章,讨论所谓的 锁定,一个新的安全模块将随Linux 5.4一起提供。 在该模块中,我们将帮助避免执行任意代码。 自那以来,最能说明其重要性的例子已经到来 Canonical已修复多个漏洞 并且其中一些可用于执行任意代码,这在Linux 5.4发行之后将变得更加困难。

总体而言,它们已得到纠正 6个漏洞 收集了三份报告: USN-4142-1 这会影响Ubuntu 19.04,Ubuntu 18.04和Ubuntu 16.04, USN-4142-2 与以前的版本相同,但侧重于Ubuntu 14.04和Ubuntu 12.04(均在ESM版本中)和USN-4143-1,这影响了仍受官方支持的三个版本。 所有漏洞都被标记为中等紧急度。

六个漏洞可以解释为什么我们关注锁定

已纠正的漏洞如下:

- CVE-2019-5094: E2fsprogs 1.45.3配额文件功能中存在一个可利用的代码执行漏洞。 特制的ext4分区可能导致对堆的超限写入,从而导致代码执行。 攻击者 您可以破坏分区以激活此漏洞。

- CVE-2017-2888: 创建新的整数时存在一个可利用的整数溢出漏洞 SDL 2.0.5中的RGB表面。 特制文件可能会导致整数 溢出导致分配的内存太少,这可能导致 缓冲区溢出和潜在的代码执行。 攻击者可以提供 专为触发此漏洞而设计的图像文件。

- CVE-2019-7635, CVE-2019-7636, CVE-2019-7637 y CVE-2019-7638: 最高1.2.15的SDL(简单DirectMedia层)和最高2的2.0.9.x具有 l视频/ SDL_blit_1.c,视频/ SDL_pixels.c,视频中的SDL_GetRGB,视频/ SDL_surface.c中的SDL_FillRect和视频/ SDL_pixels.c中的Map4toN的基于Blit1to1的过度缓冲。

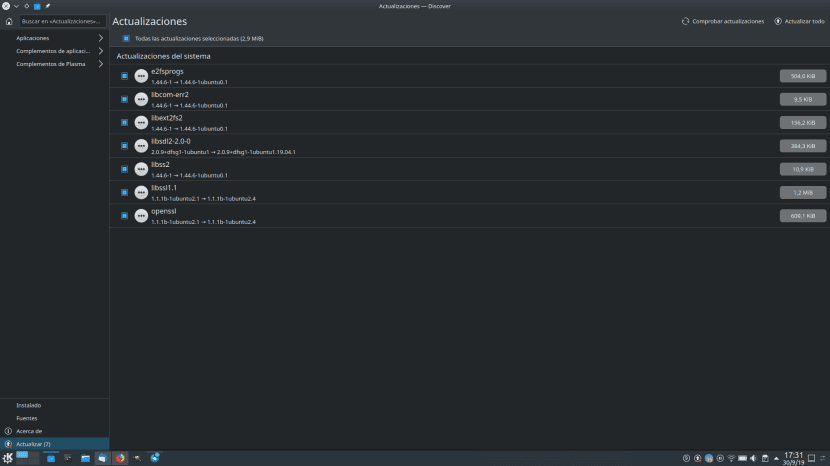

上面的第一个也会影响Ubuntu 19.10 Eoan Ermine,因此即将于17月XNUMX日发布的版本的补丁程序将很快发布。 安装更新后,必须重新启动计算机才能使更改生效。 尽管它们不是严重的失败, 锁定,我们将等你。