Identifikovan je ranjivost u APT upravitelju paketa (CVE-2019-3462), šta omogućava napadaču da pokrene lažnu instalaciju paketa da li napadač ima kontrolu nad zrcalom spremišta ili može poremetiti tranzitni promet između korisnika i spremišta (MITM napad).

Problem je identificirao sigurnosni istraživač Max Justicz, poznat po otkrivanju ranjivosti u APK upravitelju paketa (Alpine) i u spremištima Packagist, NPM i RubyGems.

problem To je zbog netačne provjere polja u HTTP kodu za preusmjeravanje.

Šta je problem?

Ova ranjivost omogućava napadaču da zamijeni vlastiti sadržaj u podacima koji se prenose unutar HTTP sesije (Debian i Ubuntu koriste HTTP, a ne HTTPS za pristup spremištu, pod pretpostavkom da je digitalni potpis dovoljan za podudaranje metapodataka i veličine paketa.)

Identificirana ranjivost omogućava napajanje napadača zamijenite poslani paket, nakon čega će ga APT shvatiti kao primljen iz službenog zrcala i započeti postupak instalacije.

Uključivanjem u zlonamjerni paket skripti pokrenutih tokom instalacije, napadač može postići izvršenje svog koda na sistemu s root privilegijama.

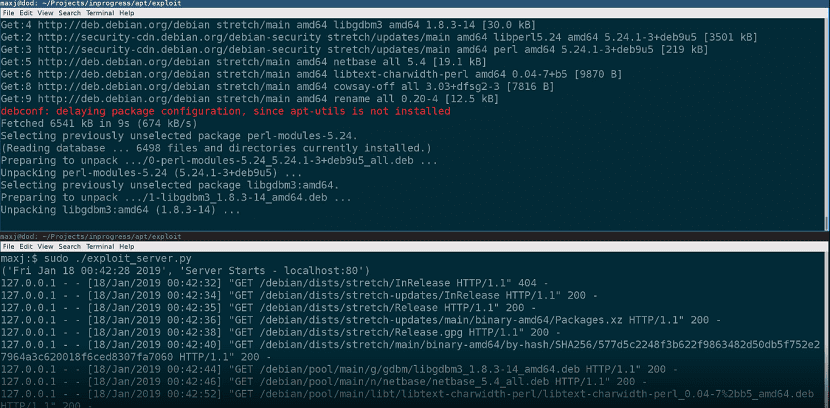

Da bi preuzeo podatke iz spremišta, APT započinje podređeni proces s implementacijom određenog prijevoza i organizira interakciju s tim postupkom pomoću jednostavnog tekstualnog protokola s podjelom naredbi praznim redom.

Kako mogu otkriti problem?

Suština problema je u tome što je HTTP rukovatelj transportom, po primanju odgovora od HTTP servera sa zaglavljem "Lokacija:", traži potvrdu preusmjeravanja iz glavnog procesa.

Kompletni prenos sadržaja ovog zaglavlja. Zbog nedostatka čistoće prenesenih specijalnih znakova, napadač može odrediti prelom retka u polju "Lokacija:"

Budući da će se ova vrijednost dekodirati i prenijeti putem komunikacijskog kanala s glavnim procesom, napadač može simulirati drugačiji odgovor od HTTP-obrađivača prijenosa i zamijeniti lažni 201 URI blok.

Na primjer, ako napadač zamijeni odgovor kada zahtijeva paket, ova zamjena će rezultirati prijenosom sljedećeg bloka podataka u glavni proces.

Obrađuje se heš za preuzete datoteke i glavni proces jednostavno provjerava ove podatke hešovima iz baze potpisanih paketa.

Među metapodacima napadač može odrediti bilo koju vrijednost testnih hashova povezanih u bazi podataka sa stvarnim potpisanim paketima, ali zapravo ne odgovara hešovima prenesene datoteke.

Glavni proces će prihvatiti kod odgovora zamijenjen napadom, potražiti hash u bazi podataka i uzeti u obzir da je učitan paket za koji postoji ispravan digitalni potpis, iako je u stvarnosti vrijednost polja s hashom zamijenjena u komunikacijski kanal s glavnim procesom koji koristi napad i datoteku navedenu u zamijenjenim metapodacima.

Preuzimanje zlonamjernog paketa vrši se pričvršćivanjem paketa u datoteku Release.gpg, tokom prijenosa.

Ova datoteka ima predvidivu lokaciju u sistemu datoteka i dodavanje paketa pri pokretanju ne utječe na izdvajanje digitalnog potpisa iz spremišta.

Prilikom dobivanja podataka, apt onemogućava radničke procese koji su se specijalizirali za različite protokole koji će se koristiti za prijenos podataka.

Glavni proces zatim komunicira s tim radnicima putem stdin / stdout kako bi im rekao šta da preuzmu i gdje da ga stave na sistem datoteka koristeći protokol koji pomalo liči na HTTP.

Tada će glavni proces poslati svoju konfiguraciju i zatražiti resurs, a radnički proces će odgovoriti.

Kada HTTP poslužitelj odgovori preusmjeravanjem, radnički proces vraća na 103 Preusmjeravanje umjesto 201 URI Gotovo, a glavni proces koristi taj odgovor da bi utvrdio koji resurs treba sljedeće zatražiti.