vědět které porty se používají v systému je základní úkol pro každého správce. Od konfigurace rozhraní až po ochranu proti vniknutí a procházení jakýmkoli řešením problémů, které si dokážeme představit, musíme být schopni zkontrolovat, zda port v našem prostředí poskytuje nějakou službu.

Představte si situaci, ve které jste do svého systému nainstalovali tiskovou službu CUPS a nevíte, zda byla služba spuštěna správně a zvedla odpovídající port 631 nebo volitelný 515. V této příručce vám ukážeme tři základní příkazy pro detekci portů používaných systémem a jaký je jeho stav.

Dále přezkoumáme 3 základní příkazy, které jsou zvláště užitečné při správě jakéhokoli systému. Je o lsof, netstat a nmap, nástroje, které budeme spouštět z terminálové konzoly a s oprávněním root.

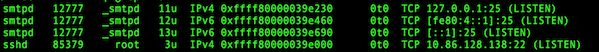

Příkaz Lsof

Příkaz také je nejzákladnější kolik vám půjčíme, a protože jste rodák z Linuxu, základna, kterou by měl každý uživatel znát. Chcete-li znát porty otevřené v systému pomocí tohoto příkazu, musíte zadat sekvenci podobnou následující, kterou zobrazí vám různé informace kde zvýrazníme: název aplikace (například sshd), znak zásuvka programu (v tomto případě IP adresa 10.86.128.138 přidružená k portu 22, která je LISTENING) a identifikátor procesu (který by byl 85379).

$ sudo lsof -i -P -n $ sudo lsof -i -P -n | grep LISTEN

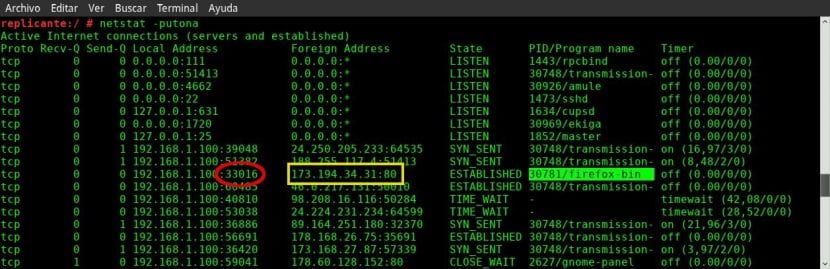

Příkaz Netstat

Příkaz netstat se mírně liší ve své syntaxi s ohledem na předchozí, ale některé uvádí parametry si mnohem lépe zapamatujete díky jednoduchému mnemotechnickému slovu. Od této chvíle nezapomeňte na slovo coura, který odkazuje na následující charakteristiky:

- p: Zobrazuje připojení pro zadaný protokol, kterým může být TCP nebo UDP.

- u: Seznam všech portů UDP.

- t: Seznam všech portů TCP.

- o: Zobrazí časovače.

- n: Zobrazuje číslo portu.

- a: Zobrazí všechna aktivní připojení v systému.

Zadání příkazu a jeho filtrování pomocí a trubka můžeme získat informace o určitém portu.

$ netstat -putona | grep numero-de-puerto

Příkaz Nmap

Nmap Je to nástroj, který my umožňuje mnoho skenů v našem systému a jednom z nich, jednom z otevřených portů v zařízení. K jeho provedení musíme zavést posloupnost typu nmap -sX -OY, přičemž X je hodnota T nebo U pro připojení TCP nebo UDP a hodnota Y adresa IP našeho stroje (nebo zkráceně localhost). Podívejte se na následující příklad.

</pre> $ sudo nmap -sU -O localhost $ sudo nmap -sT -O 192.168.0.1 <pre>

S těmito třemi aplikacemi již máte dostatek nástrojů k určení otevřených portů vašeho počítače. Používáte stejné nástroje nebo znáte jiný způsob ověření otevřených portů systému?

Ničemu nerozumím. Normální, nejsem specialista, ale je to zajímavé 🙂

Dobrý den, dobré ráno, jak vidím data, která přicházejí přes přístav?

Mám zařízení, které mi gprs posílá řetězce na port 10005 mého ubuntu a potřebuji terminál, abych viděl řetězce, které ke mně přicházejí, můžete mě prosím podpořit? Děkuji. slds

S příkazem netstat -putona pozoruji, že adresa 127.0.0.1 se objeví ve dvou protokolech tcp a upd, v obou případech port 53. Je to normální nebo správné? Shodou okolností mám problémy s desktopem dnsmasq a zimbra, který se v ubuntu 16.04 nezvedá.

Při pokusu o spuštění zimbra mi to ukazuje: Stránka 127.0.0.1 odmítla připojení.

Vážím si vaší pomoci při vstupu do této komunity.

Velmi dobrá.

Stačí přidat: S ls můžete znát cestu procesu a existují i další příkazy, jako je ss nebo fuser, pomocí kterých vidíme, který proces používá port.

Viděno zde: https://www.sysadmit.com/2018/06/linux-que-proceso-usa-un-puerto.html

Vynikající, dobře shrnuté a vysvětlené, nezapomínám na PUTONU hehe. ;-D