Brána firewall se nyní stala jedním ze základních bezpečnostních nástrojů pro jakýkoli počítač, ať už doma nebo v práci. Jeho konfigurace často není jednoduchá A pro méně zkušené uživatele to může být bolest hlavy. V této práci vám pomohou nástroje jako UWF (Uncomplicated Firewall), které se o to pokusí zjednodušit správu pravidel brány firewall týmu.

UWF je front-end iptables, který je obzvláště vhodný pro servery a ve skutečnosti je výchozí konfigurační nástroj v Ubuntu Linux. Jeho vývoj byl proveden s myšlenkou vytvořit jednoduchou a snadno použitelnou aplikaci a byl. Vytváření pravidel pro adresy IPv4 a IPv6 nebylo nikdy jednodušší. V tutoriálu, který vám ukážeme níže, vás naučíme používat základní instrukce UWF ke konfiguraci typických pravidel, která ve firewallu možná budete potřebovat.

Základní úkoly, které můžeme provádět v bráně firewall systému, jsou velmi rozmanité a zahrnují blokování určité adresy IP nebo portu až po povolení provozu pouze z konkrétní podsítě. Nyní zkontrolujeme ty nejdůležitější pomocí příkazů nezbytných k vyvolání UWF, ano, vždy ze systémového terminálu:

Blokujte konkrétní IP adresu pomocí UWF

Základní syntaxe, kterou musíme zavést, je následující:

sudo ufw deny from {dirección-ip} to any

Chcete-li blokovat nebo zabránit průchodu všech paketů konkrétní adresy IP, zavedeme:

sudo ufw deny from {dirección-ip} to any

Zobrazit stav brány firewall a její pravidla

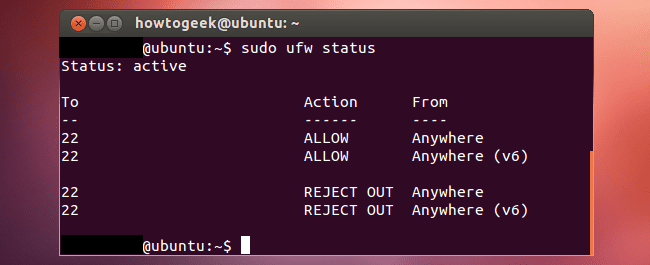

Můžeme ověřit nová pravidla, která jsme právě zavedli, pomocí následující věty:

$ sudo ufw status numbered

Nebo pomocí následujícího příkazu:

$ sudo ufw status

Konkrétní blokování konkrétní adresy IP nebo portu

Syntaxe by v tomto případě byla následující:

ufw deny from {dirección-ip} to any port {número-puerto}

Opět platí, že pokud chceme ověřit pravidla, uděláme to pomocí následujícího příkazu:

$ sudo ufw status numbered

Příklad výstupu, který by tento příkaz poskytl, je následující:

Stav: aktivní Do Akce Od - ------ ---- [1] 192.168.1.10 80 / tcp POVOLIT kdekoli [2] 192.168.1.10 22 / tcp POVOLIT kdekoli [3] kdekoli DENY 192.168.1.20 [4] 80 ODMÍTNOUT V 202.54.1.5

Blokovat konkrétní IP adresu, port a typ protokolu

Abyste mohli ve svém počítači blokovat konkrétní adresu IP, port nebo typ protokolu, musíte zadat následující příkaz:

sudo ufw deny proto {tcp|udp} from {dirección-ip} to any port {número-puerto}

Například pokud jsme dostali útok z hacker Od adresy IP 202.54.1.1, přes port 22 a podle protokolu TCP, by měla být zadána věta následující:

$ sudo ufw deny proto tcp from 202.54.1.1 to any port 22 $ sudo ufw status numbered

Blokování podsítě

V tomto konkrétním případě je syntaxe velmi podobná předchozím případům, všimněte si:

$ sudo ufw deny proto tcp from sub/net to any port 22 $ sudo ufw deny proto tcp from 202.54.1.0/24 to any port 22

Odblokujte adresu IP nebo odstraňte pravidlo

Pokud již nechcete blokovat IP adresu ve vašem systému nebo jste se při zadávání pravidel jednoduše zmátli, zkuste následující příkaz:

$ sudo ufw status numbered $ sudo ufw delete NUM

Například pokud chceme vyloučit pravidlo číslo 4, musíme zadat příkaz následovně:

$ sudo ufw delete 4

V důsledku zadaného příkazu bychom na obrazovce dostali zprávu podobnou následující, kterou vám ukážeme:

Mazání:

popřít z 202.54.1.5 na jakýkoli port 80

Pokračovat v operaci (y | n)? y

Pravidlo bylo smazáno

Jak zajistit, aby UWF neblokoval adresu IP

Pravidla, která UWF (nebo iptables, v závislosti na tom, jak se na to díváte) platí vždy sledují vaši objednávku a jsou provedeny, jakmile dojde ke shodě. Tedy například pokud pravidlo umožňuje počítači s konkrétní adresou IP připojit se k našemu počítači přes port 22 a pomocí protokolu TCP (řekněme, sudo ufw povolit 22) a později existuje nové pravidlo, které konkrétně blokuje konkrétní adresu IP na stejný port 22 (například s ufw popřít proto tcp z 192.168.1.2 na libovolný port 22), pravidlo, které se použije jako první, je pravidlo, které umožňuje přístup na port 22 a novější, pravidlo, které blokuje tento port na uvedenou IP, č. Je to kvůli tomu pořadí pravidel je rozhodujícím faktorem při konfiguraci brány firewall počítače.

Pokud chceme tomuto problému zabránit, můžeme upravit soubor umístěný v /etc/ufw/before.rules a v rámci něj přidejte sekci jako „Blokovat IP adresu“, hned za řádek, který označuje konec stejného „# Konec požadovaných řádků“.

Průvodce, který jsme pro vás připravili, zde končí. Jak vidíte, od nynějška as pomocí UWF bude administrace firewall Již nebude exkluzivní pro správce systému nebo pokročilé uživatele.

export UWF = UFW

?