For få øjeblikke siden blev Canonical lanceret nogle pletter at rette en WPA-sårbarhed som, selv om det er sandt, at det ville være vanskeligt at udnytte, kunne få en ondsindet bruger til at stjæle vores adgangskoder. I sin rapport siger firmaet, der driver Mark Shuttleworth, at sårbarheden kunne udnyttes af en "fjernangriber", men i betragtning af at WPA er relateret til WiFi-forbindelser, ser alt ud til at indikere, at for at gøre det, skal vi have forbindelse til det samme netværk , den mest almindelige er en offentlig som dem, der findes i nogle caféer eller butikker.

Oprindeligt fejlen påvirker kun Ubuntu 19.04 Disco Dingo og Ubuntu 18.04 LTS Bionic Beaver, og jeg siger "i starten", fordi jeg ikke udelukker, at de udgiver en ny rapport til andre versioner af operativsystemet udviklet af Canonical, såsom Ubuntu 16.04 Xenial Xerus. Faktisk nævner Canonical, at to pakker skal opdateres, men i skrivende stund har kun en vist sig for mig.

WPA-sårbarheden kunne udnyttes "eksternt"

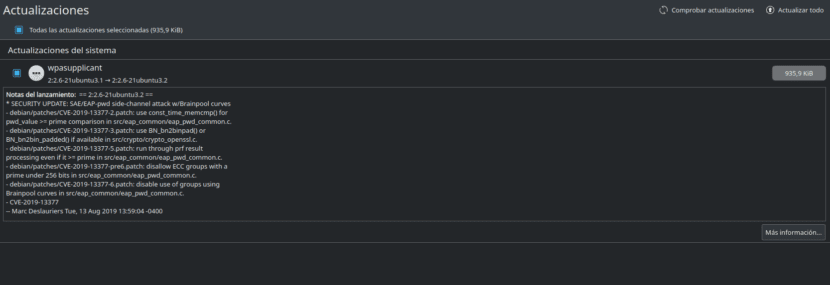

De pakker, der er (eller vil være) at opdatere, er hostapd - 2: 2.6-21ubuntu3.2 y wpasupplicant - 2: 2.6-21ubuntu3.2 til Ubuntu 19.04 Disco Dingo og hostapd - 2: 2.6-15ubuntu2.4 y wpasupplicant - 2: 2.6-15ubuntu2.4 til Ubuntu 18.04 LTS Bionic Beaver. Som jeg nævnte ovenfor, kan vi bekræfte, at den anden patch til Disco Dingo nu er tilgængelig, men den første er endnu ikke tilgængelig.

For mindre end 24 timer siden frigav Canonical andre programrettelser, der skal rettes en PHP-sårbarhed, men der er ikke noget at bekymre sig om. Der har altid været og vil altid være sikkerhedsfejl, og det vigtigste er deres sværhedsgrad og hvor lang tid det tager at rette dem. Ubuntu-brugere vi har både Linux-samfundet og Canonical bag os, så sikkerhedsfejl rettes i dage, hvis ikke timer. Under alle omstændigheder er det bedst at anvende sikkerhedsrettelserne så hurtigt som muligt og genstarte for at ændringerne skal træde i kraft.