Mõni tund tagasi avaldasime artikli, milles räägiti nn Lockdown, uus turvamoodul, mis saabub koos Linux 5.4-ga. Selle mooduli seas peame aitama vältida suvalise koodi käivitamist. Näide, mis kõige paremini seletab selle olulisust, on jõudnud täna Canonical on parandanud mitu haavatavust ja mõnda neist võiks kasutada suvalise koodi käivitamiseks, mis on pärast Linux 5.4 väljaandmist keerulisem.

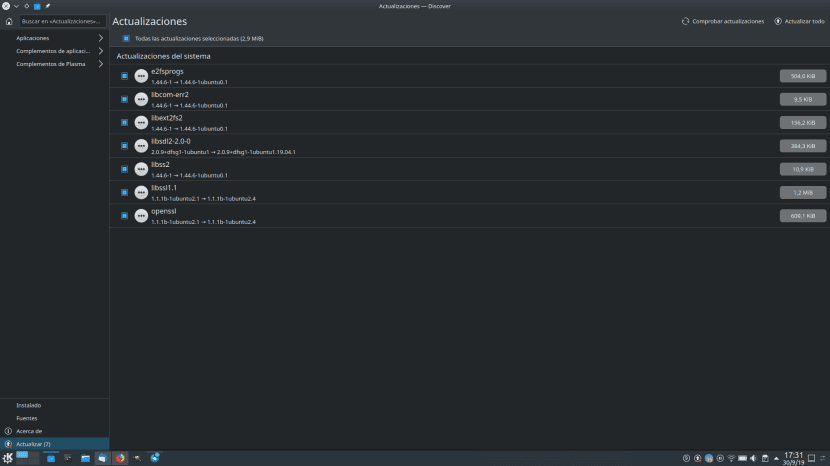

Kokku on need parandatud 6 haavatavust kogutud kolme aruandesse: USN-4142-1 mis mõjutab Ubuntu 19.04, Ubuntu 18.04 ja Ubuntu 16.04, USN-4142-2 mis on sama mis eelmine, kuid keskendus Ubuntu 14.04 ja Ubuntu 12.04 (mõlemad ESM-i versioonides) ja USN-4143-1, mis mõjutab kolme versiooni, millel on endiselt ametlik tugi. Kõik haavatavused on märgistatud keskmise kiireloomulisusega.

Kuus haavatavust, mis selgitavad, miks me Lockdownist hoolime

Parandatud haavatavused on olnud järgmised:

- CVE-2019-5094: E2fsprogs 1.45.3 kvoodifaili funktsionaalsuses on ärakasutatav haavatavus. Spetsiaalselt välja töötatud ext4 sektsioon võib põhjustada hunnikusse kirjutamise piiriülese kirjutamise, mille tulemuseks on koodi käivitamine. Ründaja Selle haavatavuse aktiveerimiseks võite partitsiooni kahjustada.

- CVE-2017-2888: Uue loomisel on kasutatav täisarvu ülevoolu haavatavus RGB pind SDL 2.0.5-s. Spetsiaalselt loodud fail võib põhjustada täisarvu ülevoolu, mille tulemuseks on liiga vähe eraldatud mälu, mis võib viia a Puhvri ülevool ja potentsiaalne koodi täitmine. Ründaja võib pakkuda a Pildifail, mis on spetsiaalselt loodud selle haavatavuse käivitamiseks.

- CVE-2019-7635, CVE-2019-7636, CVE-2019-7637 y CVE-2019-7638: SDL (Simple DirectMedia Layer) kuni 1.2.15 ja 2.x kuni 2.0.9 on a lBlit1to4-põhine ülepuhverdamine videos / SDL_blit_1.c, SDL_GetRGB videos / SDL_pixels.c, SDL_FillRect videos / SDL_surface.c ja Map1toN videos / SDL_pixels.c.

Esimene ülaltoodust mõjutab ka Ubuntu 19.10 Eoan Ermine'i, nii et 17. oktoobril ilmuva versiooni jaoks ilmuvad varsti plaastrid. Pärast värskenduste installimist peate muudatuste jõustumiseks arvuti taaskäivitama. Ja kuigi need pole tõsised ebaõnnestumised, Lockdown, Me ootame teid.