Keegi ei pääse, et peate otsima turvalisust parandada nii lauaarvutite kui ka sülearvutite jaoks, kuigi viimaste puhul on see otseselt hädavajalik - eriti kui kasutame neid tööks -, kuna nende ühest kohast teise viimine suurendab selle kaotamise või varastamise võimalused ning mõlemal juhul võib meie teave paljastuda ja selle tagajärjed oleksid väga tõsised.

Selles mõttes on alternatiive vähe ja see on hea tasuta tarkvara üldiselt, kuigi antud juhul tahan rääkida DM-Crypt LUKS, krüptimislahendus on pikka aega olnud väga populaarne tänu sellele, et see on moodulina integreeritud kernelisse - pakkudes juurdepääsu krüpto API-dele Linuxi tuum- ja pakkumine Läbipaistev krüptimine ning võimalus seadmeid ja sektsioone kaardistada virtuaalsetes plokkide tasemetes, võimaldades seega krüptida partitsioonid, terved kõvakettad, RAID-köited, loogilised köited, failid või eemaldatavad kettad.

Alustuseks vajame on tasuta partitsioon (minu puhul / dev / sda4), nii et kui see pole nii, peame looma uue sektsiooni, kasutades sellist tööriista nagu GParted. Kui meil on vaba ruumi, hakkame alustama installige krüptokomplekt kui meil seda tööriista enam pole, mis on tavaliselt vaikimisi lisatud, kuid võib-olla siis, kui installime oma Ubuntu valisime minimaalse installimise:

# apt-get install krüptokomplekt

Nüüd alustame initsialiseeri partitsioon mida me kavatseme krüptima, mille jaoks kasutame seda varem mainitud tasuta partitsiooni. See on samm, mis genereerib ka esialgse võtme ja kuigi selle nimi näib viitavat sellele, et partitsioon on vormindatud, seda ei juhtu, vaid lihtsalt valmistatakse see ette krüptimisega töötamiseks (meie puhul oleme valinud AES võtme suurusega 512 baiti:

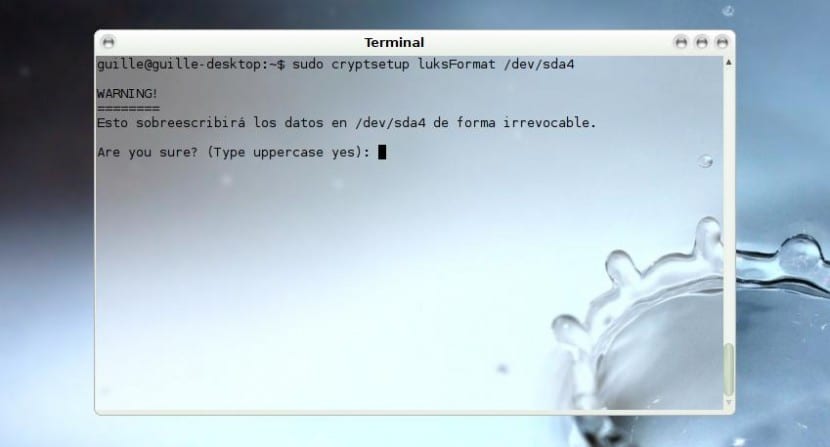

# cryptsetup –verbose –verbose –cipher aes-xts-plain64 –key-size 512 –hash sha512 –iter-time 5000 –use-random-luksFormat / dev / sda4

Meile antakse hoiatusteade, kus meid teavitatakse sellest, et sisu, mille me praegu oleme salvestanud / dev / sda4ja meilt küsitakse, kas oleme selles kindlad. Nõustume kirjutades JAH, niimoodi suurtähtedega, ja seejärel palutakse meil sisestada fraas LUKS kaks korda, et veenduda, et vigu pole.

Nüüd 'avame' krüptitud konteineri, samal ajal anname sellele virtuaalse nime, mis kuvatakse süsteemis (näiteks käsu täitmisel df-h Erinevate partitsioonide visualiseerimiseks näeme seda meie rakenduses / dev / mapper / krüptitud):

# crytpsetup luksOpen / dev / sda4 krüptitud

Meil palutakse LUKS-võti mille oleme varem loonud, sisestame selle ja oleme valmis. Nüüd peame selle krüptitud sektsiooni jaoks looma failisüsteemi:

# mkfs.ext3 / dev / mapper / krüptitud

Järgmine samm on lisage see partitsioon faili / etc / crypttab, sarnane failiga / etc / fstab, kuna see vastutab krüptitud draivide pakkumise eest süsteemi käivitamisel:

# cryto_test / dev / sda4 pole luks

Seejärel loome selle krüptitud sektsiooni ühenduspunkti ja lisame kogu selle teabe faili / etc / fstab, et meil oleks iga taaskäivitamise ajal kõik saadaval:

# mkdir / mnt / krüptitud

# nano / etc / fstab

Järgmise lisamine peaks olema hea, ehkki need, kes otsivad kõige isikupärasemat, saavad heita pilgu fstabi manulehtedele (man fstab), kus on selle kohta palju teavet:

/ dev / mapper / encrypted / mnt / encrypted ext3 vaikimisi 0 2

Iga kord, kui taaskäivitame süsteemi, palutakse meil sisestada parool ja pärast seda krüptitud sektsioon lukustatakse, et saaksime selle kättesaadavaks teha.

Täname artikli eest.

Mul on probleem, ma ei tea, kas see juhtub veel minusugustega:

Järgin teie üksikasjalikke samme ja pärast selle installimise kontrollimist alustan teist juhtumit ->

cryptsetup –verbose –verbose –cipher aes-xts-plain64 –klahvisuurus 512 –hash sha512 –iter-time 5000 –kasuta-juhuslikku luksFormat / dev / sda4

cryptsetup: tundmatu toiming

Kasutan Kubuntut 15.04. Iga idee, kuidas seda saab lahendada.

tänan