Järgmises artiklis heidame pilgu spagettidele. See on avatud lähtekoodiga rakendus. See on välja töötatud Pythonis ja see võimaldab meil haavatavuste otsimisel veebirakendusi skannida nende parandamiseks. Rakendus on loodud erinevate vaikimisi või ebaturvaliste failide leidmiseks, samuti valede konfiguratsioonide tuvastamiseks.

Täna saab veebirakendusi luua iga minimaalsete teadmistega kasutaja, seetõttu luuakse iga päev tuhandeid veebirakendusi. Probleem on selles, et paljud neist on loodud põhilisi turvajooni järgimata. Uste lahti jätmise vältimiseks saame selle programmi abil analüüsida, kas meie veebirakendused on kõrge või vähemalt vastuvõetava turvalisuse tasemega. Spagetid on väga huvitav ja hõlpsasti kasutatav haavatavuse skanner.

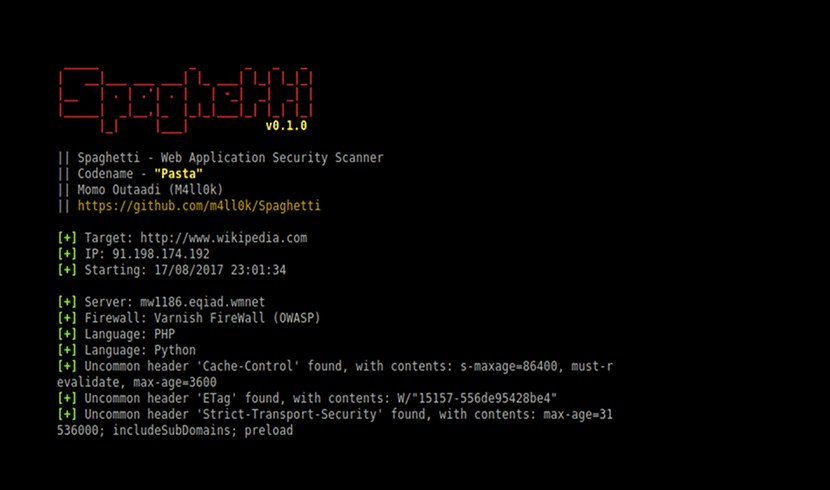

Spagetid 0.1.0 üldised omadused

Nagu see on välja töötatud aastal püüton see tööriist saab olema võimeline töötama mis tahes operatsioonisüsteemis muuta see Pythoni versiooniga 2.7 ühilduvaks.

Programm sisaldab võimsat "Sõrmejälgi”See võimaldab meil veebirakendusest teavet koguda. Kõigi vahel teavet, mida saate koguda See rakendus tõstab esile serveriga seotud teavet, arendamiseks kasutatavat raamistikku (CakePHP, CherryPy, Django, ...), see teavitab meid, kui see sisaldab aktiivset tulemüüri (Cloudflare, AWS, Barracuda, ...), kui selle väljatöötamisel on kasutatud CMS-e (Drupal, Joomla, Wordpress jne), operatsioonisüsteemi, milles rakendus töötab, ja kasutatud programmeerimiskeelt.

Samuti võime teavet hankida veebirakenduse halduspaneelilt, tagaustest (kui neid on) ja paljudest muudest asjadest. Lisaks sellele on see programm varustatud mõnede kasulike funktsioonidega. Seda kõike saame teostada terminalist ja lihtsal viisil.

Selle programmi töö terminali jaoks on üldiselt olnud järgmine. Iga kord, kui tööriista käitame, peame lihtsalt valima veebirakenduse URL-i, mida soovime analüüsida. Samuti peame sisestama parameetrid, mis vastavad funktsionaalsusele, mida soovime rakendada. Seejärel vastutab tööriist vastava analüüsi tegemise eest ja näitab saadud tulemusi.

Rakenduse koodile ja selle omadustele pääseme juurde lehelt Github projekti. Utiliit on üsna võimas ja seda on lihtne kasutada. Samuti tuleb öelda, et sellel on väga aktiivne arendaja, kes on spetsialiseerunud arvutiturvalisusega seotud tööriistadele. Nii et järgmine värskendus on vist aja küsimus.

Installige spagetid 0.1.0

Selles artiklis installime Ubuntu 16.04, kuid Spaghetti saab installida mis tahes jaotisesse. Me lihtsalt peame on installitud python 2.7 (vähemalt) ja käivitage järgmised käsud:

git clone https://github.com/m4ll0k/Spaghetti.git cd Spaghetti pip install -r doc/requirements.txt python spaghetti.py -h

Kui installimine on lõppenud, saame tööriista kasutada kõigis veebirakendustes, mida me tahame skannida.

Kasutage spagette

Oluline on märkida, et seda tööriista saab kõige paremini kasutada oma veebirakenduste avatud turvaaukude leidmiseks. Programmiga peaks pärast turvavigade leidmist olema meil neid lihtne lahendada (kui oleme arendajad). Nii saame oma rakendusi turvalisemaks muuta.

Selle programmi kasutamiseks, nagu ma juba varem ütlesin, peame terminalist (Ctrl + Alt + T) kirjutama umbes järgmist:

python spaghetti.py -u “objetivo” -s [0-3]

või saame kasutada ka järgmist:

python spaghetti.py --url “objetivo” --scan [0-3]

Kui loete „objektiivset”, peate lisama URL-i, mida analüüsida. Valikute -uo –url abil viitab see skaneerimise sihtmärgile, -so –scan annab meile erinevaid võimalusi vahemikus 0 kuni 3. Täpsemat tähendust saate kontrollida programmi abist.

Kui tahame teada, milliseid võimalusi see meile kättesaadavaks teeb, saame kasutada abi, mida see meile ekraanil kuvab.

Oleks rumal mitte leida, et teised kasutajad saaksid seda tööriista ära kasutada ja proovida pääseda juurde veebirakendustele, mis neile ei kuulu. See sõltub iga kasutaja eetikast.

Nii uskumatu kui see ka ei tundu, nurjub installimine mind siis, kui tahan installida "Ilus supp", see ei toeta üldse Python3-d ja "print" -i pealdiste jama pärast oleks nad pidanud kasutama "import from __future___" :

BeautifulSoupi kogumine

BeautifulSoup-3.2.1.tar.gz allalaadimine

Täielik väljund käsust python setup.py egg_info:

Jälgimine (viimane kõne oli viimane):

Fail «», rida 1, sisse

Fail "/tmp/pip-build-hgiw5x3b/BeautifulSoup/setup.py", rida 22

print "Ühikute testimine ebaõnnestus!"

^

SyntaxError: Puuduvad sulgud 'print' -kõnes

Ma arvan, et BeautifulSoupi saab installida sudo apt install python-bs4 abil. Loodan, et see lahendab teie probleemi. Salu2.