Mõni hetk tagasi käivitas Canonical mõned plaastrid parandada a WPA haavatavus mis küll on tõsi, et seda oleks raske ära kasutada, võib pahatahtliku kasutaja põhjustada meie paroolide varastamise. Mark Shuttleworthi juhtiv ettevõte ütleb oma aruandes, et haavatavust võiks ära kasutada "kaugründaja", kuid arvestades, et WPA on seotud WiFi-ühendustega, näib kõik viitavat, et selleks peaksime olema ühendatud sama võrguga , kõige tavalisem on avalik, näiteks mõnes kohvikus või poes pakutav.

Esialgu läbikukkumine mõjutab ainult Ubuntu 19.04 Disco Dingo ja Ubuntu 18.04 LTS Bionic Beaver, ja ma ütlen "alguses", sest ma ei välista, et nad avaldavad uue aruande teiste Canonicali välja töötatud operatsioonisüsteemi versioonide kohta, näiteks Ubuntu 16.04 Xenial Xerus. Tegelikult mainib Canonical, et kaks paketti tuleb värskendada, kuid kirjutamise ajal on mulle ilmunud ainult üks.

WPA haavatavust saab kasutada "eemalt"

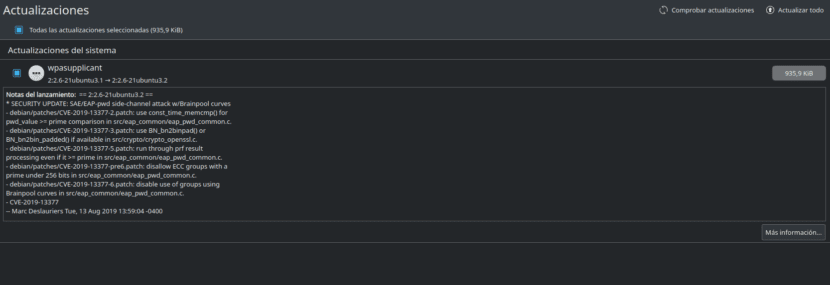

Paketid, mida on (või tuleb) värskendada, on hostapd - 2: 2.6-21ubuntu3.2 y wpasupplicant - 2: 2.6-21ubuntu3.2 Ubuntu 19.04 Disco Dingo ja hostapd - 2: 2.6-15ubuntu2.4 y wpasupplicant - 2: 2.6-15ubuntu2.4 Ubuntu 18.04 LTS Bionic Beaver jaoks. Nagu ma eespool mainisin, võime kinnitada, et Disco Dingo teine plaaster on nüüd saadaval, kuid esimene pole veel saadaval.

Vähem kui 24 tundi tagasi andis Canonical välja muud parandused PHP haavatavus, kuid pole midagi muretseda. Turvavigu on alati olnud ja on alati ning kõige tähtsam on nende tõsidus ja nende kõrvaldamiseks kuluv aeg. Ubuntu kasutajad meil on selja taga nii Linuxi kogukond kui ka Canonical, nii et turvavead parandatakse päevade, kui mitte tundide kaupa. Igal juhul on muudatuste jõustumiseks kõige parem turvapaigad võimalikult kiiresti rakendada ja taaskäivitada.