Palomuurista on nyt tullut yksi tärkeimmistä tietoturvatyökaluista tietokoneille, olipa kyseessä sitten koti tai yritys. Sen kokoonpano ei ole usein yksinkertaista Ja se voi olla päänsärky vähemmän kokeneille käyttäjille. Apuna tässä työssä on työkaluja, kuten UWF (yksinkertainen palomuuri), joka yrittää yksinkertaista palomuurin sääntöjen hallintaa joukkueen.

UWF on iptables-käyttöliittymä, joka soveltuu erityisen hyvin palvelimille ja on itse asiassa oletuskokoonpanotyökalu Ubuntu Linuxissa. Sen kehittäminen toteutettiin ajatuksella luoda yksinkertainen ja helppokäyttöinen sovellus, ja se on ollut. Sääntöjen luominen IPv4- ja IPv6-osoitteille ei ole koskaan ollut näin helppoa. Alla olevassa opetusohjelmassa opetamme sinua käyttämään UWF-perusohjeita määrittämään tyypilliset säännöt, joita tarvitset palomuurissasi.

Perustoiminnot, jotka voimme suorittaa järjestelmän palomuurissa, ovat hyvin erilaisia ja sisältävät tietyn IP-osoitteen tai portin estämisen ja liikenteen sallimisen vain tietystä aliverkosta. Tarkastelemme nyt olennaisimmat komennot käyttämällä tarvittavia komentoja UWF: n kutsumiseksi, kyllä, aina järjestelmäpäätteestä:

Estä tietty IP-osoite UWF: llä

Perussyntaksi, joka meidän on esitettävä, on seuraava:

sudo ufw deny from {dirección-ip} to any

Estämme tai estämme tietyn IP-osoitteen kaikkien pakettien kulun:

sudo ufw deny from {dirección-ip} to any

Näytä palomuurin tila ja sen säännöt

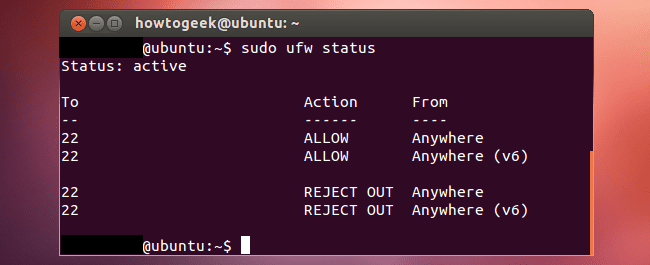

Voimme tarkistaa juuri käyttöön ottamamme uudet säännöt seuraavalla lauseella:

$ sudo ufw status numbered

Tai seuraavalla komennolla:

$ sudo ufw status

Tietyn IP-osoitteen tai portin erityinen esto

Syntaksi tässä tapauksessa olisi seuraava:

ufw deny from {dirección-ip} to any port {número-puerto}

Jälleen kerran, jos haluamme tarkistaa säännöt, teemme sen seuraavalla komennolla:

$ sudo ufw status numbered

Esimerkki tämän komennon tuottamasta lähdöstä on seuraava:

Tila: aktiivinen Toimintoon - ------ ---- [1] 192.168.1.10 80 / tcp ALLOW Anywhere [2] 192.168.1.10 22 / tcp ALLOW Anywhere [3] Anywhere DENY 192.168.1.20 [4] 80 KIELTO VUONNA 202.54.1.5

Estä tietty IP-osoite, portti ja protokollatyyppi

Tietyn IP-osoitteen, portin ja / tai protokollatyypin estämiseksi sinun on annettava seuraava komento:

sudo ufw deny proto {tcp|udp} from {dirección-ip} to any port {número-puerto}

Esimerkiksi, jos saimme hyökkäyksen a hakkeri IP-osoitteesta 202.54.1.1 portin 22 kautta ja TCP-protokollan alaisena syötettävä lause olisi seuraava:

$ sudo ufw deny proto tcp from 202.54.1.1 to any port 22 $ sudo ufw status numbered

Aliverkon estäminen

Tässä erityistapauksessa syntaksin on hyvin samanlainen kuin edellisissä tapauksissa, huomaa:

$ sudo ufw deny proto tcp from sub/net to any port 22 $ sudo ufw deny proto tcp from 202.54.1.0/24 to any port 22

Kumoa IP-osoitteen esto tai poista sääntö

Jos et enää halua estää IP-osoitetta järjestelmässäsi tai olet yksinkertaisesti hämmentynyt sääntöä kirjoittaessasi, kokeile seuraavaa komentoa:

$ sudo ufw status numbered $ sudo ufw delete NUM

Esimerkiksi, jos haluamme poistaa säännön numero 4, meidän on annettava komento seuraavasti:

$ sudo ufw delete 4

Syötetyn komennon seurauksena näytölle tulee viesti, joka muistuttaa seuraavaa:

Poistetaan:

kieltää 202.54.1.5 mistä tahansa portista 80

Jatketaanko toimintoa (y | n)? y

Sääntö poistettu

Kuinka saada UWF estämään IP-osoitetta

Säännöt, joita UWF (tai iptables, riippuen siitä, miten katsot sitä) ovat voimassa seuraavat aina tilaustasi ja toteutetaan heti kun ottelu tapahtuu. Esimerkiksi, jos sääntö sallii tietyllä IP-osoitteella varustetun tietokoneen muodostaa yhteyden tietokoneeseemme portin 22 kautta ja käyttää TCP-protokollaa (esimerkiksi sudo ufw sallia 22), ja myöhemmin on uusi sääntö, joka estää erityisesti tietyn IP-osoitteen samalle portille 22 (esimerkiksi ufw kieltää prototcp: n 192.168.1.2: sta mihin tahansa porttiin 22), ensin sovellettava sääntö sallii pääsyn porttiin 22 ja myöhemmin, joka estää kyseisen portin ilmoitettuun IP-osoitteeseen, ei. Se johtuu siitä sääntöjen järjestys on ratkaiseva tekijä koneen palomuurin määrityksessä.

Jos haluamme estää tämän ongelman esiintymisen, voimme muokata tiedostoa, joka sijaitsee /etc/ufw/before.rules ja sisällytä siihen osio, kuten "Estä IP-osoite", heti sen rivin jälkeen, joka osoittaa saman "# End required rivien" lopun.

Opas, jonka olemme valmistaneet sinulle, päättyy tähän. Kuten näette, tästä lähtien ja UWF: n avulla palomuuri Se ei ole enää yksinomaan järjestelmänvalvojille tai edistyneille käyttäjille.

vienti UWF = UFW

?