Il y a quelques heures, nous avons publié un article sur ce que l'on appelle Lockdown, un nouveau module de sécurité qui arrivera avec Linux 5.4. Parmi ce que ce module fera, nous devons aider à éviter l'exécution de code arbitraire. L'exemple qui explique le mieux son importance est arrivé aujourd'hui, puisque Canonical a corrigé plusieurs vulnérabilités et certains d'entre eux pourraient être utilisés pour exécuter du code arbitraire, ce qui sera plus difficile après la sortie de Linux 5.4.

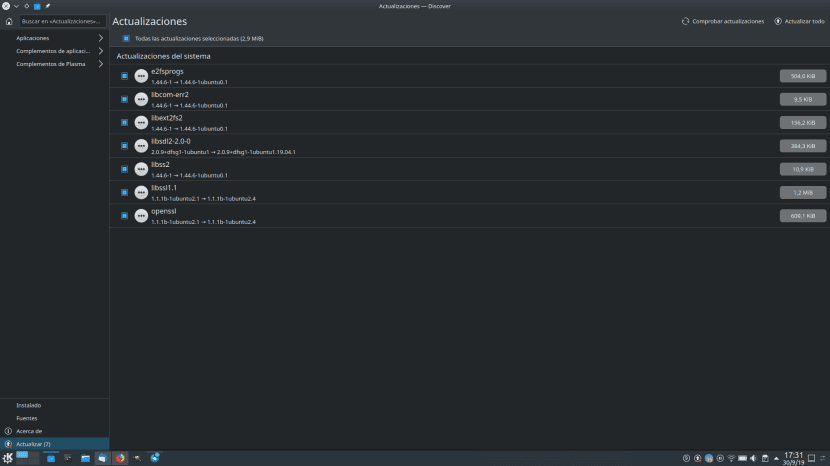

Au total, ils ont été corrigés 6 vulnérabilités recueillis dans trois rapports: le USN-4142-1 qui affecte Ubuntu 19.04, Ubuntu 18.04 et Ubuntu 16.04, le USN-4142-2 qui est le même que le précédent mais se concentre sur Ubuntu 14.04 et Ubuntu 12.04 (tous deux dans les versions ESM) et USN-4143-1, qui affecte les trois versions qui bénéficient toujours du support officiel. Toutes les vulnérabilités ont été qualifiées d'urgence moyenne.

Six vulnérabilités qui expliquent pourquoi nous nous soucions du verrouillage

Les vulnérabilités corrigées sont les suivantes:

- CVE-2019-5094: Il existe une vulnérabilité d’exécution de code exploitable dans la fonctionnalité de fichier de quota E2fsprogs 1.45.3. Une partition ext4 spécialement conçue peut entraîner une écriture hors limites dans le tas, entraînant l'exécution de code. Un attaquant Vous pouvez endommager une partition pour activer cette vulnérabilité.

- CVE-2017-2888: Une vulnérabilité de débordement d'entier exploitable existe lors de la création d'un nouveau Surface RVB en SDL 2.0.5. Un fichier spécialement conçu peut provoquer un entier débordement entraînant une insuffisance de mémoire allouée, ce qui peut entraîner un Débordement de la mémoire tampon et exécution potentielle de code. Un attaquant peut fournir un Fichier image spécialement conçu pour déclencher cette vulnérabilité.

- CVE-2019-7635, CVE-2019-7636, CVE-2019-7637 y CVE-2019-7638: SDL (Simple DirectMedia Layer) jusqu'à 1.2.15 et 2.x jusqu'à 2.0.9 a un lSur-tamponnage basé sur Blit1to4 dans la vidéo / SDL_blit_1.c, SDL_GetRGB dans la vidéo / SDL_pixels.c, SDL_FillRect dans la vidéo / SDL_surface.c et Map1toN dans la vidéo / SDL_pixels.c.

Le premier de ce qui précède affecte également Ubuntu 19.10 Eoan Ermine, de sorte que des correctifs seront bientôt publiés pour la version qui sortira le 17 octobre. Une fois les mises à jour installées, vous devez redémarrer votre ordinateur pour que les modifications prennent effet. Et bien que ce ne soient pas des échecs graves, Lockdown, nous t'attendons.