Dans le prochain article, nous allons jeter un œil à Arachni. Il s'agit d'un framework développé avec Ruby et créé pour offrir aux utilisateurs différentes fonctionnalités de numérisation d'applications Web. Bien qu'il n'ait pas reçu de mises à jour depuis 2 ans, on pensait à l'époque qu'il était utile aux professionnels de l'analyse et des tests de pénétration, il peut également être utile pour les administrateurs de serveurs ou les webmasters qui évaluent la sécurité des applications Web.

Es plateforme croisée, compatible avec les principaux systèmes d'exploitation tels que Windows, Mac OS X et Gnu / Linux. Il est distribué via des packages qui permettent un déploiement instantané. Est gratuit et son code source est public, nous pouvons le trouver disponible dans votre Page GitHub.

Est la suffisamment polyvalent pour couvrir un grand nombre de cas d'utilisationD'un simple utilitaire d'analyse de ligne de commande à une grille globale de scanners hautes performances et à une bibliothèque Ruby pour l'audit scripté. De plus, son API REST simple facilite l'intégration.

Ce cadre se forme à travers surveillance et apprentissage du comportement de l'application Web pendant le processus de numérisation. En outre, vous pouvez effectuer une analyse en utilisant un certain nombre de facteurs pour évaluer correctement la fiabilité des résultats et identifier ou éviter les faux positifs.

Ce scanner prendra en compte la nature dynamique des applications Web. Il peut détecter les changements provoqués en parcourant les chemins d'une application Web, être en mesure de s'ajuster en conséquence. De cette manière, les vecteurs d'attaque / d'entrée qui seraient autrement indétectables par des personnes non humaines peuvent être traités sans problème.

De plus, en raison de son environnement de navigateur intégré, il le code côté client peut être audité et inspectéainsi que la prise en charge d'applications Web complexes, qui font un usage intensif de technologies telles que JavaScript, HTML5, la manipulation DOM et AJAX.

Caractéristiques générales de l'Arachni

- Cookie-jar / cookie-string, en-tête personnalisé et support SSL avec certaines options.

- Usurpation de l'agent utilisateur.

- Prise en charge du proxy pour SOCKS4, SOCKS4A, SOCKS5, HTTP / 1.1 et HTTP / 1.0.

- Authentification proxy.

- Authentification de site (basée sur SSL, basée sur des formulaires, Cookie-Jar, Basic-Digest, NTLMv1, Kerberos et autres).

- Déconnexion automatique et détection de re-session pendant l'analyse.

- Détection de page 404 personnalisée.

- Interface de ligne de commande.

- Interface utilisateur Web.

- Pause / reprise de la fonctionnalité. Prise en charge de la mise en veille prolongée: suspension et restauration à partir du disque.

- Requêtes HTTP asynchrones hautes performances.

- Avec la possibilité de détecter automatiquement l'état du serveur et d'ajuster automatiquement sa concurrence.

- Prise en charge des valeurs d'entrée par défaut personnalisées, en utilisant des paires de modèles (à comparer aux noms d'entrée) et des valeurs qui seront utilisées pour remplir les entrées correspondantes.

Ce ne sont là que quelques-unes des fonctionnalités. Ils peuvent voir ceux-ci et tous les autres en détail, Dans le page GitHub du projet.

Installez le scanner Arachni sur Ubuntu

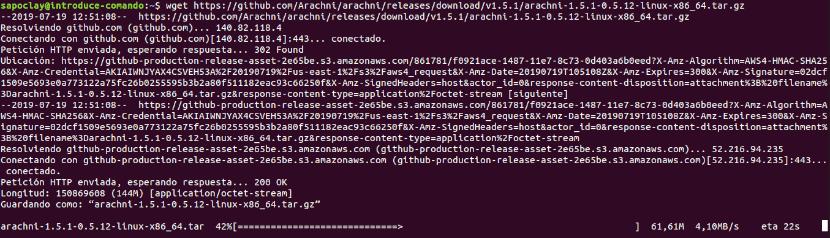

Nous serons capables télécharger le package nécessaire soit depuis le site web du projet ou en ouvrant un terminal (Ctrl + Alt + T) et en y tapant la commande suivante:

wget https://github.com/Arachni/arachni/releases/download/v1.5.1/arachni-1.5.1-0.5.12-linux-x86_64.tar.gz

Maintenant nous avons seulement extraire le package téléchargé exécuter la commande suivante dans le même terminal:

tar -xvf arachni-1.5.1-0.5.12-linux-x86_64.tar.gz

Démarrage et utilisation de base d'Arachni

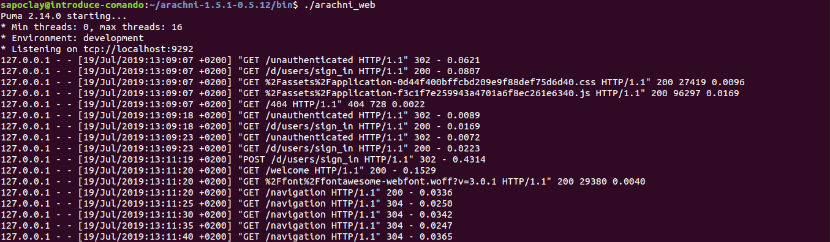

Nous serons capables lancer l'interface web Arachni avec la commande suivante:

~/arachni-1.5.1-0.5.12/bin$ ./arachni_web

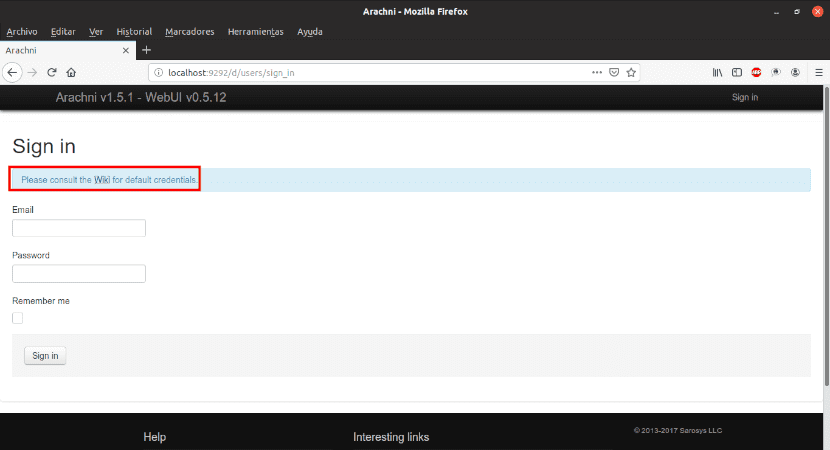

Une fois commencé, nous allons ouvrez le navigateur et comme URL nous écrirons:

https://localhost:9292/users/sign_in/

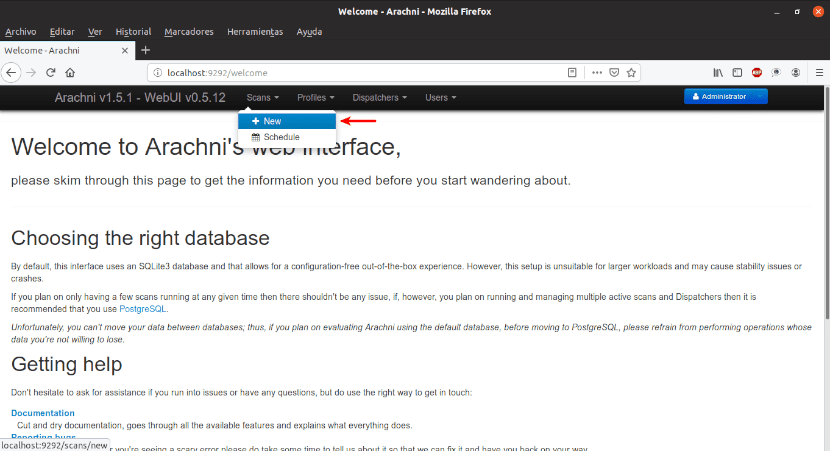

Le nom d'utilisateur et le mot de passe par défaut, nous pouvons les trouver dans le Wiki qui peut être vu dans la capture d'écran ci-dessus. Une fois dans l'interface, pour commencer une nouvelle exploration, il suffira de cliquer sur l'icône '+ Nouveau'.

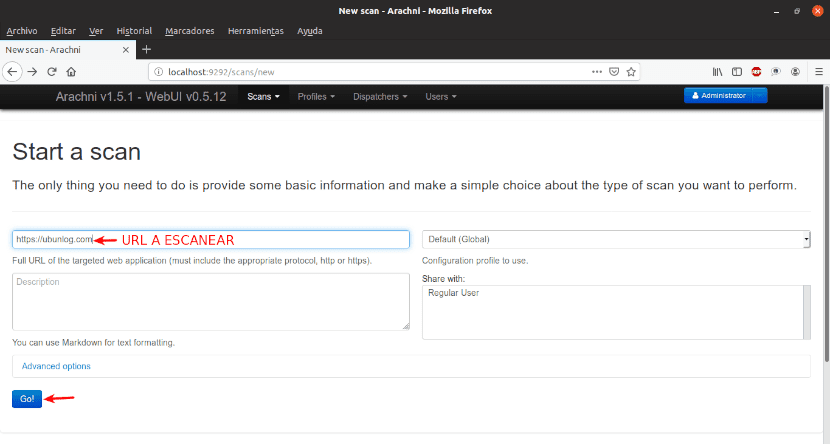

Après avoir saisi l'URL à scanner, nous continuons en cliquant sur Go pour commencer.

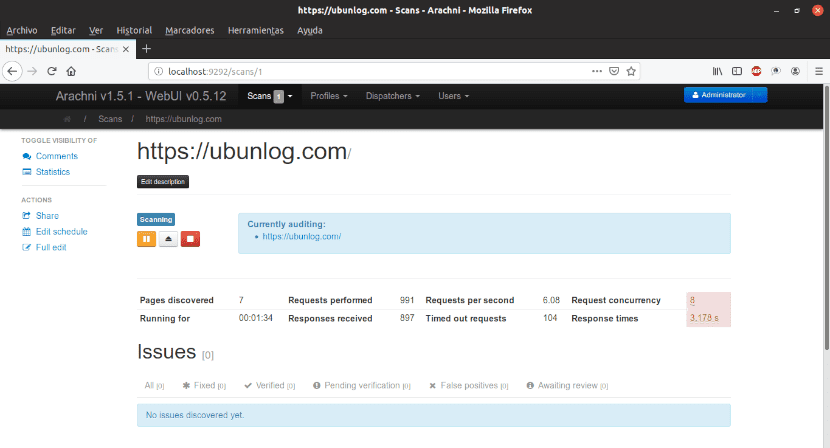

C'est ainsi que commence l'analyse.

Une fois l'analyse terminée, pour télécharger le rapport il suffit de choisir le format et de cliquer sur OK.

Bref, même si Ce scanner n'a pas reçu de mises à jour depuis quelques années maintenant, il reste suffisamment polyvalent pour couvrir un grand nombre de cas d'utilisation. Pour plus d'informations sur ce projet, vous pouvez contacter votre page Web.