La ટુ-ફેક્ટર ઓથેન્ટિકેશન (2 એફએ) કંઈક અનોખી નથી જેનો ઉપયોગ સોશિયલ મીડિયા પર થઈ શકે છે અથવા કોઈપણ અન્ય વેબસાઇટ પર. ઠીક છે, આ સુરક્ષા પગલાને operatingપરેટિંગ સિસ્ટમની અંદર પણ લાગુ કરી શકાય છે.

તે જ છે આજે આપણે જોઈશું કે ઉબુન્ટુમાં એસએસએચમાં બે-પરિબળ પ્રમાણીકરણ કેવી રીતે લાગુ કરવું અને જાણીતા ગૂગલ ઓથેન્ટિકેટરનો ઉપયોગ કરીને ડેરિવેટિવ્ઝ જે તમારા ઓપનએસએસએચ સર્વરની સુરક્ષામાં નોંધપાત્ર વધારો કરશે.

સામાન્ય રીતે, તમારે ફક્ત તમારા પાસવર્ડને દાખલ કરવાની જરૂર છે અથવા તમારા સિસ્ટમમાં દૂરથી લ logગ ઇન કરવા માટે એસએસએચ કીનો ઉપયોગ કરવાની જરૂર છે.

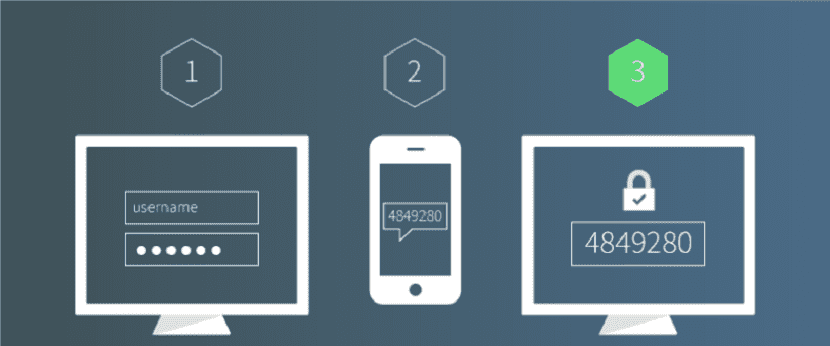

ટુ-ફેક્ટર ઓથેન્ટિકેશન (2 એફએ) ને લ ofગ ઇન કરવા માટે માહિતીના બે ટુકડાઓ દાખલ કરવાની જરૂર છે.

તેથી, તમારે તમારા એસએસએચ સર્વર પર લ logગ ઇન કરવા માટે સમય-આધારિત વન-ટાઇમ પાસવર્ડ પણ દાખલ કરવો પડશે.

આ વન-ટાઇમ પાસવર્ડની ગણતરી TOTP અલ્ગોરિધમનો ઉપયોગ કરીને કરવામાં આવે છે, જે IETF માનક છે.

ઉબુન્ટુ અને ડેરિવેટિવ્ઝમાં ગૂગલ heથેંટીકેટરનું ઇન્સ્ટોલેશન અને ગોઠવણી

આપણે જે પહેલું પગલું ભરવા જઈ રહ્યા છીએ તે છે અમારી સિસ્ટમમાં ગૂગલ heથેંટીકેટરની સ્થાપના, તેથી આપણે સિસ્ટમમાં ટર્મિનલ ખોલવા જઈ રહ્યા છીએ (આ કી Ctrl + Alt + T સાથે કરી શકાય છે) અને તેમાં આપણે નીચેનો આદેશ ટાઇપ કરવા જઈશું.

sudo apt install libpam-google-authenticator

ઇન્સ્ટોલેશન થઈ ગયું આપણે નીચેની આદેશ સાથે નવી ઇન્સ્ટોલ કરેલી એપ્લિકેશન ચલાવીશું:

google-authenticator

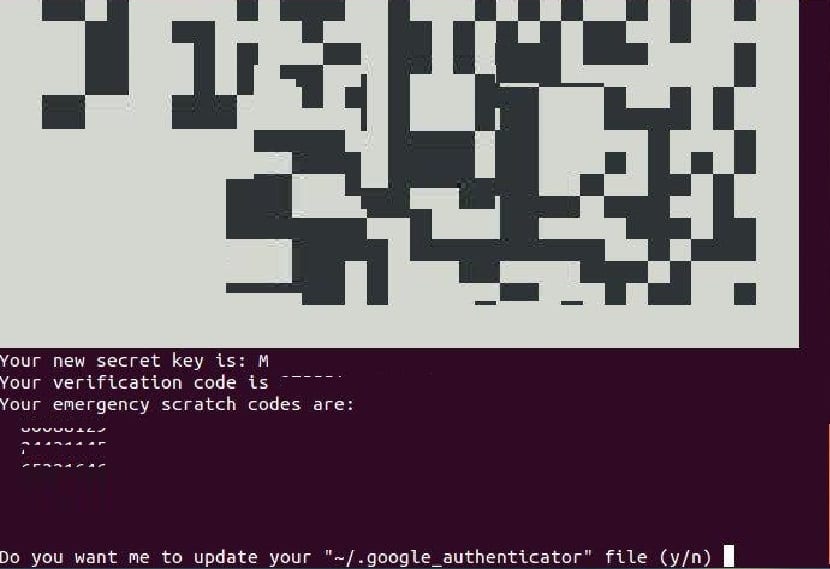

આ આદેશને અમલમાં મૂકતી વખતે, આપણે શું કરવા જઈશું તે એક ગુપ્ત કી સોંપવામાં આવે છે અને આ અમને પૂછશે કે જો આપણે સમયના આધારે ટોકનનો ઉપયોગ કરવા માંગીએ કે, જેનો જવાબ આપણે હામાં આપીશું.

આ પછી, તેઓ એક ક્યૂઆર કોડ જોશે જેને તેઓ તેમના ફોન પર ટTPટીપી એપ્લિકેશનનો ઉપયોગ કરીને સ્કેન કરી શકે છે.

અહીં અમે તમારા મોબાઇલ ફોન પર ગૂગલ heથેંટીકેટર એપ્લિકેશનનો ઉપયોગ કરવાની ભલામણ કરીએ છીએ.આ, જેથી તમે તમારા મોબાઇલ ફોન પર ગૂગલ પ્લે અથવા Appleપલ એપ સ્ટોર દ્વારા એપ્લિકેશન ઇન્સ્ટોલ કરી શકો.

તમારા ફોનમાં પહેલેથી જ એપ્લિકેશન છે, તમારે તેની સાથે ક્યૂઆર કોડ સ્કેન કરવો આવશ્યક છે. ધ્યાનમાં રાખો કે તમારે સંપૂર્ણ ક્યુઆર કોડને સ્કેન કરવા માટે ટર્મિનલ વિંડોને વિસ્તૃત કરવાની જરૂર છે.

ક્યૂઆર કોડ ગુપ્ત કી રજૂ કરે છેછે, જે ફક્ત તેના એસએસએચ સર્વર અને તેની ગૂગલ heથેંટીકેટર એપ્લિકેશન માટે જ જાણીતું છે.

એકવાર ક્યૂઆર કોડ સ્કેન થઈ જાય, પછી તેઓ તેમના ફોન પર એક અનોખો છ-અંકનો ટોકન જોઈ શકે છે. ડિફ defaultલ્ટ રૂપે આ ટોકન 30 સેકંડ ચાલે છે અને એસએસએચ દ્વારા ઉબુન્ટુમાં લ logગ ઇન કરવા માટે તે દાખલ થવું આવશ્યક છે.

ટર્મિનલમાં તમે ગુપ્ત કોડ, તેમજ ચકાસણી કોડ અને કટોકટીનો પ્રારંભ કોડ જોવામાં સમર્થ હશો.

જેમાંથી અમે ભલામણ કરીએ છીએ કે તમે આ માહિતીને પછીના ઉપયોગ માટે સુરક્ષિત સ્થળે રાખો. અમને પૂછવામાં આવતા અન્ય પ્રશ્નોમાંથી, અમે વાય અક્ષર લખીને હાનો જવાબ આપીશું.

ગૂગલ heથેંટીકેટર સાથે વાપરવા માટે એસએસએચ સેટ કરી રહ્યું છે

પહેલેથી જ ઉપરના પર ગણતરી, હવે અમે ગૂગલ ઓથેન્ટિકરેટર સાથે અમારી સિસ્ટમમાં એસએસએચ કનેક્શનનો ઉપયોગ કરવા માટે સક્ષમ થવા માટે જરૂરી ગોઠવણી બનાવવા જઈ રહ્યા છીએ.

ટર્મિનલમાં વીઆપણે નીચેનો આદેશ ટાઇપ કરવા જઈશું

sudo nano /etc/ssh/sshd_config

ફાઇલની અંદર આપણે નીચેની લીટીઓ શોધીશું અને નીચે મુજબ આને "હા" માં બદલીશું:

UsePAM yes ChallengeResponseAuthentication yes

એકવાર બદલાવ થઈ ગયા પછી, Ctrl + O દ્વારા કરવામાં આવેલા ફેરફારો સાચવો અને ફાઇલને Ctrl + X સાથે બંધ કરો.

સમાન ટર્મિનલમાં આપણે એસએસએચને આ સાથે ફરીથી પ્રારંભ કરવા જઈ રહ્યા છીએ:

sudo systemctl restart ssh

ડિફ defaultલ્ટ રૂપે, પ્રમાણીકરણને આવશ્યક છે કે તેઓ લ logગ ઇન કરવા માટે વપરાશકર્તા પાસવર્ડ દાખલ કરે.

જેથી ચાલો SSH ડિમન માટે PAM નિયમો ફાઇલમાં ફેરફાર કરીએ.

sudo nano /etc/pam.d/sshd

આ ફાઇલની શરૂઆતમાં, તમે નીચેની લાઇન જોઈ શકો છો, જે પાસવર્ડ પ્રમાણીકરણને સક્ષમ કરે છે

ChallengeResponseAuthentication

જે આપણે હા પાડવા જ જોઈએ.

વન-ટાઇમ પાસવર્ડ ntથેંટીકેશનને સક્ષમ કરવા માટે, નીચેની બે લાઇનો ઉમેરો.

@include common-auth #One-time password authentication via Google Authenticator auth required pam_google_authenticator.so

ફાઈલને સેવ અને બંધ કરો.

હવેથી, દરેક વખતે જ્યારે તેઓ એસએસએચ કનેક્શન દ્વારા તમારી સિસ્ટમમાં લ logગ ઇન થાય છે, ત્યારે તેમને વપરાશકર્તા પાસવર્ડ અને એક ચકાસણી કોડ (ગૂગલ heથેંટીકેટર દ્વારા જનરેટ થયેલ એક સમયનો પાસવર્ડ) દાખલ કરવા માટે પૂછવામાં આવશે.

નમસ્તે, એકદમ સરળ ટ્યુટોરીયલ, જોકે, એકવાર હું બધા પગલાઓ કરીશ જે પછી હું ssh દ્વારા દાખલ કરી શકતો નથી, તે મને ખોટી પાસવર્ડ ભૂલ ફેંકી દે છે, હું 2 એફએ પણ પૂછી શકતો નથી.

મારી પાસે ઉબુન્ટુ સર્વર 20.04 છે