કોઈએ બહાર નીકળવું જોઈએ નહીં કે તમારે જોવું પડશે સુરક્ષા સુધારવા જ્યાં સુધી શક્ય હોય ત્યાં અમારા ઉપકરણો, ડેસ્કટ computersપ કમ્પ્યુટર અને લેપટોપ બંને માટે, જોકે પછીના કિસ્સામાં તે સીધા જ જરૂરી છે - ખાસ કરીને જો આપણે તેનો ઉપયોગ કામ માટે કરીએ છીએ- કારણ કે તેમને એક જગ્યાએથી બીજી જગ્યાએ લઈ જવાની હકીકત વધારે છે. તે ગુમાવવાની અથવા તે અમારી પાસેથી ચોરી લેવાની સંભાવના, અને બંને કિસ્સાઓમાં અમારી માહિતી ખુલ્લી થઈ શકે છે અને તેના પરિણામો ખૂબ ગંભીર હશે.

આ અર્થમાં વિકલ્પો થોડા છે, અને તે વિશે સારી બાબત છે મફત સોફ્ટવેર સામાન્ય રીતે, જોકે આ કિસ્સામાં હું વિશે વાત કરવા માંગુ છું ડીએમ-ક્રિપ્ટ LUKS, એક એન્ક્રિપ્શન સોલ્યુશન ઘણાં સમયથી તે હકીકતને આભારી છે કે તે કર્નલમાં મોડ્યુલ તરીકે સંકલિત થયેલ છે તેના આભાર - આના ક્રિપ્ટો એપીઆઇ accessક્સેસની ઓફર કરે છે લિનક્સ કર્નલ- અને ઓફર પારદર્શક એન્ક્રિપ્શન અને ઉપકરણો અને પાર્ટીશનોને નકશા કરવાની ક્ષમતા વર્ચુઅલ બ્લોક સ્તરમાં, આમ પરવાનગી આપે છે એનક્રિપ્ટ પાર્ટીશનો, સંપૂર્ણ હાર્ડ ડ્રાઈવો, RAID વોલ્યુમ્સ, લોજિકલ વોલ્યુમ, ફાઇલો અથવા દૂર કરી શકાય તેવી ડ્રાઇવ્સ.

શરૂ કરવા માટે અમારી જરૂર છે મફત પાર્ટીશન છે (મારા કિસ્સામાં, / dev / sda4), તેથી જો તેવું ન હોય તો આપણે GPart જેવા ટૂલનો ઉપયોગ કરીને નવું પાર્ટીશન બનાવવું પડશે. એકવાર આપણી પાસે ખાલી જગ્યા હોય ત્યારે અમે તેની સાથે શરૂઆત કરીશું ક્રિપ્ટસેટઅપ સ્થાપિત કરો જો અમારી પાસે હવે આ સાધન નથી, જે સામાન્ય રીતે ડિફ defaultલ્ટ રૂપે શામેલ હોય છે પરંતુ કદાચ જ્યારે આપણે આપણું ઇન્સ્ટોલ કરીએ છીએ ઉબુન્ટુ અમે ન્યૂનતમ ઇન્સ્ટોલેશન કરવાનું પસંદ કર્યું:

# apt-get સ્થાપિત ક્રિપ્ટસેટઅપ

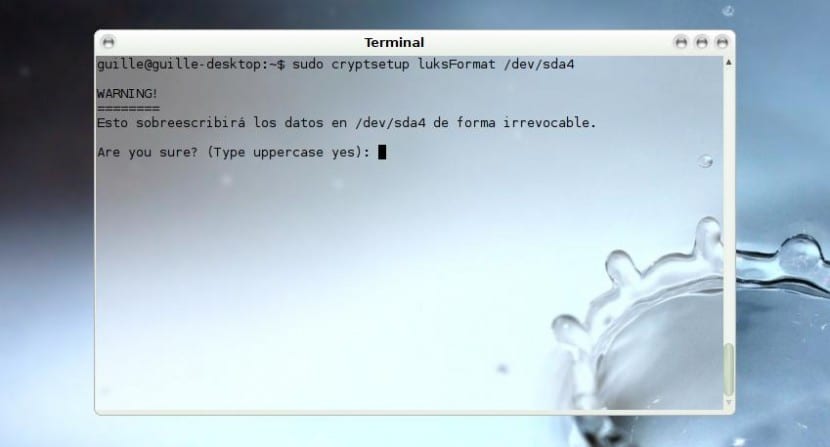

હવે સાથે શરૂ કરીએ પાર્ટીશન શરૂ કરો અમે શું જઈ રહ્યા છીએ એન્ક્રિપ્ટ, જેના માટે આપણે તે મફત પાર્ટીશનનો ઉપયોગ કરીએ છીએ જેનો આપણે પહેલાં ઉલ્લેખ કર્યો છે. આ એક પગલું છે જે પ્રારંભિક કી પણ ઉત્પન્ન કરે છે, અને તેમ છતાં તેનું નામ સૂચવે છે કે પાર્ટીશન ફોર્મેટ થયેલ છે જે થતું નથી, પરંતુ ખાલી તેને એન્ક્રિપ્શન સાથે કામ કરવા માટે તૈયાર કરે છે (અમારા કિસ્સામાં આપણે પસંદ કર્યું છે 512 બાઇટ્સના કી કદવાળા એઇએસ:

# ક્રિપ્ટસેટઅપ –verbose –verbose –cipher aes-xts-play64 –key-size 512 –hash sha512 -ઇટર-ટાઇમ 5000 –યુઝ-રેન્ડમ લુક્સફોર્મેટ / dev / sda4

અમને એક ચેતવણી સંદેશ મળશે જ્યાં અમને સૂચવવામાં આવ્યું છે કે આ સમયે અમે જે સામગ્રી સંગ્રહિત કરી છે / dev / sda4, અને અમને પૂછવામાં આવે છે કે શું અમને ખાતરી છે. અમે આની જેમ મૂડી અક્ષરોમાં હા લખીને સંમત થઈએ છીએ, અને પછી અમને ભૂલ થાય છે તેની ખાતરી કરવા માટે, બે વાર LUKS વાક્ય દાખલ કરવાનું કહેવામાં આવે છે.

હવે આપણે એન્ક્રિપ્ટેડ કન્ટેનરને 'ખોલીએ છીએ', જ્યારે તેને વર્ચુઅલ નામ આપતાં, જે સિસ્ટમમાં દેખાય તેવું જ હશે (ઉદાહરણ તરીકે જ્યારે આપણે આદેશ ચલાવીએ છીએ) ડીએફ-એચ જુદા જુદા પાર્ટીશનોની કલ્પના કરવા માટે, અમારા કિસ્સામાં આપણે તેને / dev / મેપર / એન્ક્રિપ્ટેડમાં જોશું):

# crytpsetup luksOpen / dev / sda4 એન્ક્રિપ્ટ થયેલ

અમને પૂછવામાં આવે છે LUKS કી જે આપણે પહેલા બનાવ્યું છે, આપણે તેમાં દાખલ કરીએ છીએ અને આપણે તૈયાર છીએ. હવે આપણે આ એન્ક્રિપ્ટેડ પાર્ટીશન માટે ફાઇલ સિસ્ટમ બનાવવી જ જોઇએ:

# mkfs.ext3 / dev / mapper / એન્ક્રિપ્ટ થયેલ

આગળનું પગલું છે આ પાર્ટીશનને / etc / crypttab ફાઇલમાં ઉમેરો, / etc / fstab જેવું જ છે કારણ કે તે સિસ્ટમ સ્ટાર્ટઅપમાં એન્ક્રિપ્ટ થયેલ ડ્રાઈવો પ્રદાન કરવા માટે જવાબદાર છે:

# ક્રાઇટો_ટેસ્ટ / દેવ / એસડીએ 4 કંઈ નહીં

પછી અમે આ એન્ક્રિપ્ટેડ પાર્ટીશનનો માઉન્ટ પોઇન્ટ બનાવીએ છીએ અને તે બધી માહિતીને / etc / fstab ફાઇલમાં ઉમેરીએ છીએ જેથી દરેક રીબૂટ સાથે આપણી પાસે બધું ઉપલબ્ધ હોય:

# એમકેડીર / મોન્ટ / એન્ક્રિપ્ટેડ

# નેનો / વગેરે / fstab

નીચે આપવાનું ઉમેરવું સારું હોવું જોઈએ, જો કે સૌથી વધુ વ્યક્તિગત કરેલા લોકો fstab મેન પૃષ્ઠો (મેન fstab) પર એક નજર નાખી શકે છે, જ્યાં તેના વિશે ઘણી માહિતી છે:

/ dev / મેપર / એન્ક્રિપ્ટેડ / mnt / એન્ક્રિપ્ટ થયેલ ext3 ડિફોલ્ટ 0 2

હવે, જ્યારે પણ અમે સિસ્ટમ ફરીથી પ્રારંભ કરીએ છીએ ત્યારે અમને પાસફ્રેઝ દાખલ કરવાનું કહેવામાં આવશે, અને આમ કર્યા પછી એન્ક્રિપ્ટેડ પાર્ટીશન અનલlક થઈ જશે જેથી આપણે તેને ઉપલબ્ધ કરી શકીએ.

તમારા લેખ માટે આભાર.

મને એક સમસ્યા છે, મને ખબર નથી કે તે મારા જેવા વધુ લોકોને થાય છે કે નહીં:

હું તમારી વિગતવાર કરેલ પગલાંને અનુસરું છું અને તે ઇન્સ્ટોલ કરેલું છે તે ચકાસ્યા પછી હું બીજો કેસ શરૂ કરું છું>>

ક્રિપ્ટસેટઅપ –verbose –verbose –cipher aes-xts-play64 512key-size 512 –hash sha5000 –iter-4 XNUMX –યુઝ-રેન્ડમ લુક્સફોર્મેટ / dev / sdaXNUMX

ક્રિપ્ટસેટઅપ: અજ્ Unknownાત ક્રિયા

હું કુબન્ટુ 15.04 નો ઉપયોગ કરી રહ્યો છું. કોઈ પણ વિચાર કે તે કેવી રીતે હલ કરી શકાય છે.

ગ્રાસિઅસ