જાણવું કયા બંદરો ઉપયોગમાં છે સિસ્ટમ પરનું સંચાલન એ કોઈપણ સંચાલક માટે મૂળભૂત કાર્ય છે. ઇન્ટરફેસોની ગોઠવણીથી લઈને ઘૂસણખોરી સંરક્ષણ અને કોઈપણ મુશ્કેલીનિવારણની કલ્પના કરી શકીએ છીએ, આપણે તે તપાસવા માટે સક્ષમ હોવું જોઈએ કે કોઈ બંદર આપણા વાતાવરણમાં કોઈ પ્રકારની સેવા પ્રદાન કરે છે કે નહીં.

તમે કઇ પરિસ્થિતિમાં કલ્પના કરો કે જેમાં તમે તમારા સિસ્ટમમાં સીયુપીએસ પ્રિન્ટિંગ સેવા સ્થાપિત કરી છે અને તમે જાણતા નથી કે સેવા યોગ્ય રીતે શરૂ થઈ છે અને તેના અનુરૂપ બંદર raised 631૧ અથવા તેના વૈકલ્પિક 515૧ XNUMX ઉભા કરવામાં આવી છે. આ માર્ગદર્શિકામાં અમે તમને બતાવીશું સિસ્ટમ દ્વારા ઉપયોગમાં લેવાતા બંદરોને શોધવા માટે ત્રણ મૂળભૂત આદેશો અને તેની સ્થિતિ શું છે.

આગળ આપણે 3 મૂળભૂત આદેશોની સમીક્ષા કરીશું જે કોઈપણ સિસ્ટમના વહીવટમાં ખાસ કરીને ઉપયોગી છે. તેના વિશે lsof, netstat અને nmap, યુટિલિટીઝ કે જે આપણે ટર્મિનલ કન્સોલથી ચલાવીશું અને રુટ વિશેષાધિકારો સાથે.

Lsof આદેશ

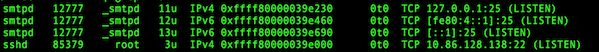

આદેશ lsof સૌથી મૂળભૂત છે અમે તમને કેટલું ઉધાર આપ્યું છે અને, લિનક્સ મૂળ છે, તે આધાર જે દરેક વપરાશકર્તાને જાણવું જોઈએ. આ આદેશ દ્વારા સિસ્ટમમાં ખુલેલા બંદરોને જાણવા માટે, તમારે નીચે મુજબની સિક્વન્સ દાખલ કરવી આવશ્યક છે, જે તે તમને વિવિધ માહિતી બતાવશે જ્યાં આપણે પ્રકાશિત કરીશું: એપ્લિકેશનનું નામ (ઉદાહરણ તરીકે, sshd), સોકેટ પ્રોગ્રામનો (આ કિસ્સામાં IP સરનામું 10.86.128.138 જે 22 ના રોજ સૂચિબદ્ધ થયેલ છે સાથે સંકળાયેલ છે) અને પ્રક્રિયાના ઓળખકર્તા (જે 85379 હશે).

$ sudo lsof -i -P -n $ sudo lsof -i -P -n | grep LISTEN

નેટસ્ટેટ આદેશ

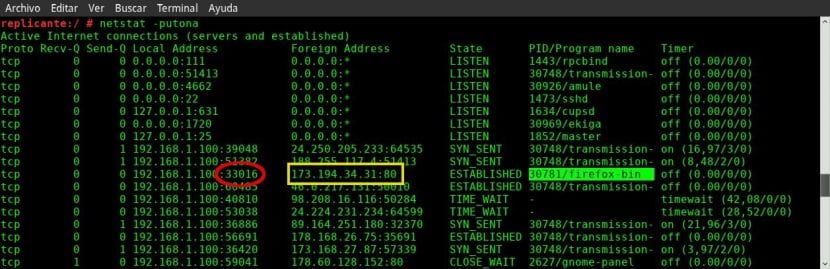

આદેશ નેટસ્ટેટ પાછલા એકના સંદર્ભમાં તેના વાક્યરચનામાં થોડો બદલાય છે પરંતુ કેટલાક રજૂ કરે છે પરિમાણો યાદ કરવા માટે ખૂબ સરળ સરળ નેમોનિક શબ્દનો આભાર. હવેથી આ શબ્દ ભૂલશો નહીં પુટોના, જે નીચેની લાક્ષણિકતાઓનો સંદર્ભ આપે છે:

- પી: ઉલ્લેખિત પ્રોટોકોલ માટેના જોડાણો બતાવે છે જે ટીસીપી અથવા યુડીપી હોઈ શકે છે.

- u: બધા યુડીપી બંદરોની સૂચિ બનાવો.

- t: બધા TCP બંદરોની સૂચિ બનાવો.

- ઓ: દર્શાવે છે ટાઇમર્સ.

- n: બંદર નંબર બતાવે છે.

- એ: સિસ્ટમમાં બધા સક્રિય કનેક્શન્સ દર્શાવે છે.

આમ, આદેશ દાખલ કરો અને તેને એ સાથે ફિલ્ટર કરો પાઇપ આપણે ચોક્કસ બંદર વિશેની માહિતી મેળવી શકીએ છીએ.

$ netstat -putona | grep numero-de-puerto

Nmap આદેશ

એનએમપ તે એક ઉપયોગિતા છે જે આપણે સ્કેન એક ટોળું કરવા માટે પરવાનગી આપે છે અમારી સિસ્ટમમાં અને તેમાંથી એક, સાધનનાં ખુલ્લા બંદરોમાંથી એક. તેને એક્ઝેક્યુટ કરવા માટે આપણે પ્રકારનો ક્રમ દાખલ કરવો જ જોઇએ nmap -sX -OY, અનુક્રમે ટીસીપી અથવા યુડીપી કનેક્શન માટે X ની કિંમત T અથવા U લેવી અને મૂલ્ય વાય અમારા મશીનનું IP સરનામું (અથવા ટૂંકમાં લોકલહોસ્ટ). નીચેના ઉદાહરણ પર એક નજર નાખો.

</pre> $ sudo nmap -sU -O localhost $ sudo nmap -sT -O 192.168.0.1 <pre>

આ ત્રણ એપ્લિકેશન સાથે તમારી પાસે તમારા મશીનનાં ખુલ્લા બંદરોને નિર્ધારિત કરવા માટે પૂરતા સાધનો છે. શું તમે સમાન સાધનોનો ઉપયોગ કરો છો અથવા સિસ્ટમના ખુલ્લા બંદરોને ચકાસવા માટે તમને કોઈ અન્ય રીત ખબર છે?

મને કાંઈ સમજાતું નથી. સામાન્ય, હું નિષ્ણાત નથી, પરંતુ તે રસપ્રદ છે

હેલો શુભ દિવસ, બંદર દ્વારા પહોંચતો ડેટા હું કેવી રીતે જોઈ શકું?

મારી પાસે એક ડિવાઇસ છે જે જી.પી.એસ. દ્વારા મને મારા ઉબુન્ટુના 10005 પોર્ટ પર સ્ટ્રિંગ્સ મોકલે છે અને મને ટર્મિનલની જરૂરિયાત છે કે જે તાર મને આવે છે તે જોવા માટે, શું તમે મને ટેકો આપી શકો? આભાર. slds

આદેશ સાથે નેટસ્ટેટ -પુટોના હું નિરીક્ષણ કરું છું કે સરનામું 127.0.0.1 બે પ્રોટોકોલ ટીસીપી અને અપડેટમાં દેખાય છે, બંને કિસ્સાઓમાં બંદર 53. શું આ સામાન્ય છે કે સાચી? યોગાનુયોગ રીતે મને dnsmasq અને zimbra ડેસ્કટોપ સાથે સમસ્યા છે જે ઉબુન્ટુ 16.04 માં ઉપાડતી નથી.

ઝિમ્બ્રા શરૂ કરવાના પ્રયાસમાં તે મને બતાવે છે: પૃષ્ઠ 127.0.0.1 એ કનેક્શનને નકારી દીધું છે.

હું આ સમુદાયમાં જોડાવામાં તમારી સહાયની પ્રશંસા કરું છું.

ખૂબ જ સારો.

ફક્ત ઉમેરો: એલએસની મદદથી તમે પ્રક્રિયાનો રસ્તો જાણી શકો છો અને એસએસ અથવા ફ્યુઝર જેવા અન્ય આદેશો પણ છે જેની સાથે આપણે જોઈ શકીએ છીએ કે કઈ પ્રક્રિયા બંદરનો ઉપયોગ કરી રહી છે.

અહીં જોયું: https://www.sysadmit.com/2018/06/linux-que-proceso-usa-un-puerto.html

ઉત્તમ, સારાંશ સારાંશ અને સમજાવ્યા, હું પુટોના હે વિશે ભૂલતો નથી. ;- ડી