Sok felhasználó alapú operációs rendszerek A Linuxnak gyakran van egy olyan tévhit, hogy "a Linuxban nincsenek vírusok" sőt a választott disztribúció iránti szeretetük igazolására a nagyobb biztonságra hivatkoznak, és a gondolat oka egyértelmű, hiszen a Linux „vírusáról” tudni, hogy „tabu”…

És az évek során ez megváltozott., mióta egyre gyakrabban hallani kezdtek a Linuxban a rosszindulatú programok észleléséről szóló hírek arról, hogy mennyire kifinomulttá válik, hogy elrejtse és mindenekelőtt megőrizze jelenlétét a fertőzött rendszerben.

És az a tény, hogy erről beszélünk, azért van néhány napja felfedezték a rosszindulatú programok egyik formáját és az az érdekes, hogy megfertőzi a Linux rendszereket, és kifinomult technikákat használ a hitelesítő adatok elrejtésére és ellopására.

A kártevőt felfedező személyzet a A BlackBerry kutatói, akiket "Symbiote"-nak neveznek, Korábban nem volt észlelhető, ezért parazitaként viselkedik, mivel más futó folyamatokat kell megfertőznie, hogy károkat okozzon a fertőzött gépeken.

A szimbiótát először 2021 novemberében észlelték, eredetileg a latin-amerikai pénzügyi szektort célozta meg. Sikeres fertőzés esetén a Symbiote elrejti magát és minden más telepített rosszindulatú programot, ami megnehezíti a fertőzések észlelését.

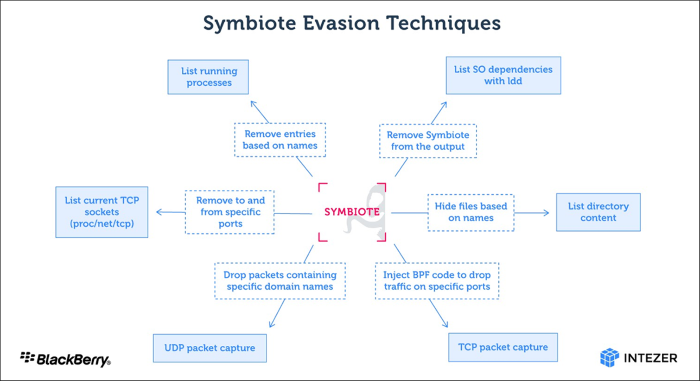

Rosszindulatú A Linux rendszerek megcélzása nem újdonság, de a Symbiote által használt lopakodó technikák kiemelik. A linker az LD_PRELOAD direktíván keresztül tölti be a rosszindulatú programot, lehetővé téve annak betöltését minden más megosztott objektum előtt. Mivel ez töltődik be először, "eltérítheti" az alkalmazáshoz betöltött többi könyvtárfájl importját. A Symbiote ezt arra használja, hogy elrejtse jelenlétét a gépen.

"Mivel a rosszindulatú program felhasználói szintű rootkitként működik, a fertőzés észlelése nehéz lehet" - állapítják meg a kutatók. "A hálózati telemetria használható a rendellenes DNS-kérelmek észlelésére, és a biztonsági eszközöket, például a víruskeresőt és a végpont-észlelést és a válaszadást statikusan össze kell kapcsolni, hogy biztosítsák, ne fertőzzék meg őket a felhasználói rootkitek."

Miután a Symbiote megfertőződött minden futó folyamat, támadó rootkit funkciókat biztosít a hitelesítő adatok begyűjtésének lehetőségével és távoli hozzáférési lehetőség.

A Symbiote érdekes technikai vonatkozása a Berkeley Packet Filter (BPF) kiválasztási funkciója. A Symbiote nem az első olyan Linux kártevő, amely BPF-et használ. Például egy, az Egyenlet csoporthoz tartozó fejlett hátsó ajtó a BPF-et használta titkos kommunikációhoz. A Symbiote azonban BPF-et használ a rosszindulatú hálózati forgalom elrejtésére egy fertőzött gépen.

Amikor egy rendszergazda elindít egy csomagrögzítő eszközt a fertőzött gépen, a rendszer BPF bájtkódot injektál a kernelbe, amely meghatározza a rögzítendő csomagokat. Ebben a folyamatban a Symbiote először hozzáadja a bájtkódját, hogy ki tudja szűrni a hálózati forgalmat, amelyet nem szeretne, hogy a csomagrögzítő szoftver lásson.

A Symbiote különféle technikák segítségével elrejtheti hálózati tevékenységét. Ez a borító tökéletes arra, hogy lehetővé tegye a rosszindulatú programok számára, hogy hitelesítési adatokat szerezzenek, és távoli hozzáférést biztosítson a fenyegetés szereplőjének.

A kutatók elmagyarázzák, miért olyan nehéz észlelni:

Amint a rosszindulatú program megfertőzte a gépet, elrejti magát a támadó által használt bármely más rosszindulatú programmal együtt, ami nagyon megnehezíti a fertőzések észlelését. Előfordulhat, hogy a fertőzött gép élő kriminalisztikai vizsgálata semmit sem tár fel, mivel a kártevő elrejti az összes fájlt, folyamatot és hálózati műterméket. A rosszindulatú program a rootkit képessége mellett egy hátsó ajtót is biztosít, amely lehetővé teszi a fenyegetettség szereplőjének, hogy bármely felhasználóként bejelentkezzen a gépre, hardcoded jelszóval, és parancsokat hajtson végre a legmagasabb jogosultságokkal.

Mivel rendkívül megfoghatatlan, a Symbiote fertőzés valószínűleg "repül a radar alatt". Vizsgálatunk során nem találtunk elegendő bizonyítékot annak megállapítására, hogy a Symbiote-ot erősen célzott vagy nagyszabású támadásokhoz használják-e.

Végül ha érdekel, hogy többet tudjon meg róla, ellenőrizheti a részleteket a következő link.

Mint mindig, egy újabb "fenyegetés" a GNU/Linux számára, hogy nem mondják el, hogyan települ a gazdagép megfertőzésére

Mint mindig, egy újabb „fenyegetés” a GNU/Linux számára, ahol a felfedezők nem magyarázzák el, hogyan fertőződött meg a gazdarendszer rosszindulatú programokkal

Üdvözlöm, az Ön által elmondottakkal kapcsolatban minden hiba vagy sebezhetőség felfedezésének közzétételi folyamata van attól a pillanattól kezdve, amikor nyilvánosságra hozták, a fejlesztőt vagy projektet tájékoztatják, türelmi időt adnak a megoldásra, a hír nyilvánosságra hozatalára és végül, ha kívánja. , a hibát jelző xploit vagy metódus közzétételre kerül.