Google Chrome

Google telah memperingatkan tentang perubahan pendekatan untuk menangani konten campuran pada halaman yang dibuka melalui HTTPS. Sebelumnya, jika ada komponen di halaman terbuka dengan HTTPS yang dimuat tanpa enkripsi (menggunakan protokol http: //), prompt khusus ditampilkan.

Sekarang, untuk versi browser berikutnya, diputuskan untuk memblokir pemuatan sumber daya ini default. Oleh karena itu, akan dipastikan bahwa halaman yang dibuka melalui "https: //" hanya berisi sumber daya yang dimuat melalui saluran komunikasi yang aman.

Teramati bahwa saat ini pengguna Chrome membuka lebih dari 90% situs menggunakan HTTPS. Kehadiran sisipan yang diunduh tanpa enkripsi menciptakan ancaman pelanggaran keamanan melalui modifikasi konten tidak aman dengan adanya kontrol atas saluran komunikasi (misalnya, saat menghubungkan melalui Wi-Fi terbuka).

Indikator konten campuran dianggap tidak efektif dan menyesatkan, karena tidak menawarkan penilaian yang tegas tentang keamanan halaman.

Saat ini, jenis konten campuran yang paling berbahaya, seperti skrip dan iframe, sudah diblokir secara default, tetapi gambar, file suara, dan video masih dapat diunduh melalui "http: //".

Dengan mengganti gambar, penyerang dapat mengganti tindakan pelacakan cookie, mencoba mengeksploitasi kerentanan dalam pemroses gambar atau melakukan pemalsuan, mengganti informasi yang disajikan dalam gambar.

Pengenalan blokade dibagi menjadi beberapa tahap. Di Chrome 79 (yang dijadwalkan pada 10 Desember), Pengaturan baru akan muncul yang akan menonaktifkan pemblokiran situs tertentu.

Pengaturan yang ditentukan akan diterapkan ke konten campuran yang sudah diblokir, seperti skrip dan iframe dan akan diaktifkan melalui menu yang muncul saat Anda mengklik simbol kunci, menggantikan indikator yang diusulkan sebelumnya untuk menonaktifkan kunci.

Sedangkan untuk Chrome 80 (diharapkan pada 4 Februari) skema pemblokiran akan digunakan untuk file audio dan video, yang melibatkan penggantian otomatis dari http: // ke https: // yang akan membuatnya tetap berfungsi jika sumber masalah juga tersedia melalui HTTPS.

Gambar akan terus diunggah tanpa perubahan, tetapi jika mengunduh melalui http: // pada laman https: // untuk seluruh laman, indikator sambungan tidak aman akan dimulai. Untuk penggantian otomatis dengan https atau memblokir gambar, pengembang situs akan dapat menggunakan properti CSP campuran yang tidak aman dan memblokir semua konten.

Peluncuran Chrome 81, dijadwalkan pada 17 Maret, akan menggunakan Koreksi Otomatis dari http: // ke https: // untuk unduhan gambar campuran.

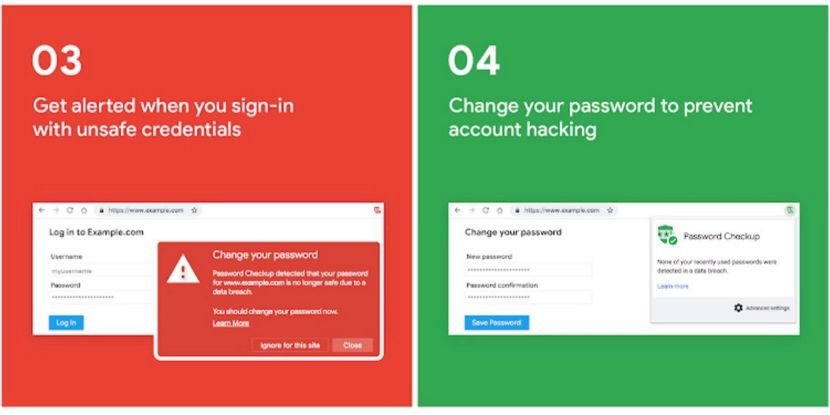

Selain itu, Google mengumumkan integrasi ke salah satu versi browser Chome berikutnya, komponen baru dari Pemeriksaan Kata Sandi, sebelumnya dikembangkan sebagai plugin eksternal.

Integrasi tersebut akan menghasilkan tampilan di pengelola kata sandi penuh waktu Alat Chrome untuk menganalisis keandalan kata sandi yang digunakan oleh pengguna. Saat Anda mencoba memasuki situs mana pun, nama pengguna dan kata sandi akan diverifikasi terhadap basis data akun yang disusupi dengan peringatan jika ada masalah.

Validasi dilakukan pada database yang mencakup lebih dari 4 miliar akun yang disusupi yang disajikan dalam kebocoran database pengguna. Peringatan juga akan ditampilkan saat mencoba menggunakan sandi sepele seperti "abc123" (statistik Google 23% orang Amerika menggunakan sandi ini), atau saat mereka menggunakan sandi yang sama di beberapa situs.

Untuk menjaga kerahasiaan, saat mengakses API eksternal, hanya dua byte pertama dari hash yang ditransfer dari koneksi dari login dan kata sandi (algoritma Argon2 digunakan untuk hash). Hash lengkap dienkripsi dengan kunci yang dibuat pengguna.

Hash asli dalam database Google juga dienkripsi dan hanya dua byte pertama dari hash yang tersisa untuk pengindeksan.

Untuk menjaga agar tidak menentukan konten basis data akun yang disusupi dengan menghitung dengan awalan acak, data yang dikembalikan dienkripsi relatif terhadap kunci yang dihasilkan berdasarkan tautan masuk dan kata sandi yang diverifikasi.

sumber: https://security.googleblog.com