Nel prossimo articolo daremo uno sguardo a OpenVAS. Questa è la versione open source di Nessus, che è stato uno dei primi scanner di vulnerabilità. Anche se Nmap è più vecchio e può essere utilizzato anche per scansionare falle di sicurezza. OpenVAS è considerato da alcuni uno dei migliori scanner di sicurezza open source.

OpenVAS è un framework di servizi e strumenti che offre a soluzione completa e potente per la scansione e la gestione delle vulnerabilità. Il framework fa parte della soluzione di gestione delle vulnerabilità commerciali di Greenbone Networks, da cui sono stati fatti sviluppi per la comunità open source dal 2009.

Installazione di OpenVAS su Ubuntu 16.04

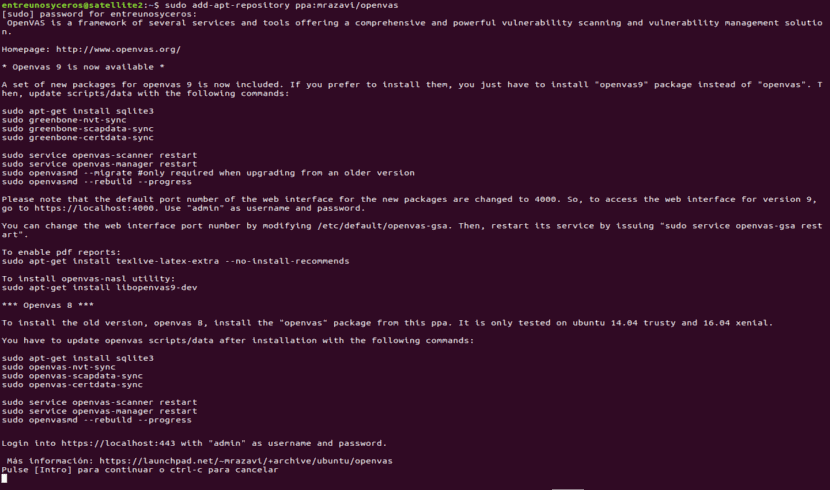

Prima di tutto, avremo aggiungi il seguente repository. Per fare ciò apriamo un terminale (Ctrl + Alt + T) e scriviamo:

sudo add-apt-repository ppa:mrzavi/openvas

Quindi esegui:

sudo apt-get update

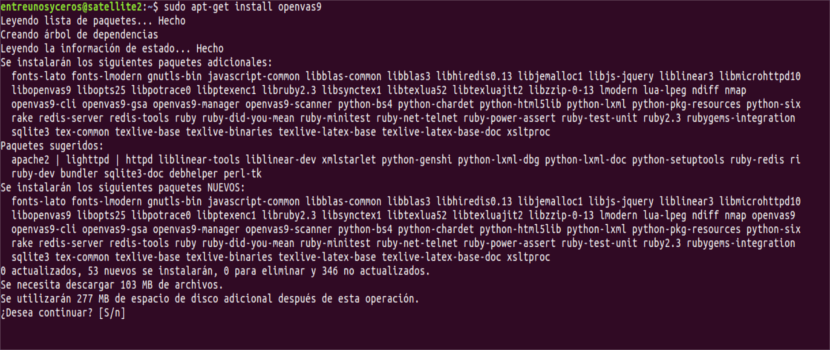

Ora continueremo a installare openvas9:

sudo apt-get install openvas9

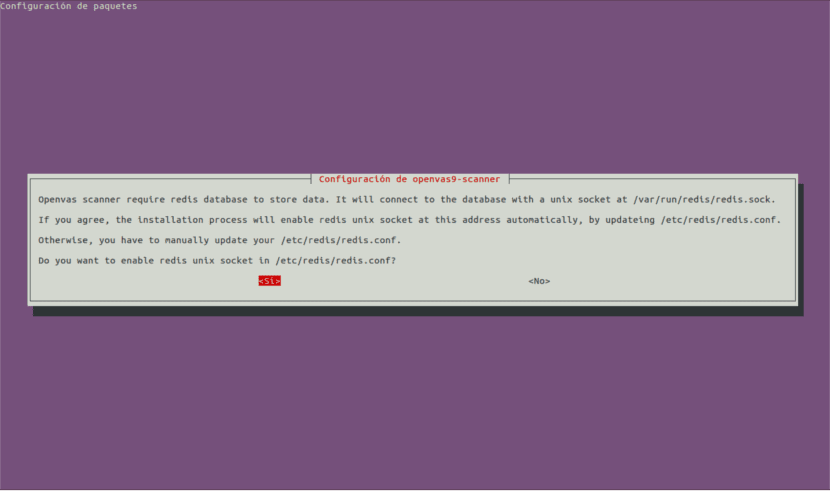

Quindi ne apparirà uno nuovo schermata per la configurazione. Questo ci darà le opzioni SÌ o NO, seleziona semplicemente Sì e continuiamo.

Dopo aver installato Openvas9, dovremo eseguire i seguenti comandi:

sudo apt-get install sqlite3 && sudo greenbone-nvt-sync && sudo greenbone-scapdata-sync && sudo greenbone-certdata-sync

Questo passaggio potrebbe richiedere un'ora o più. Una volta terminato, riavviare i servizi e ricostruire il database delle vulnerabilità eseguendo:

service openvas-scanner restart service openvas-manager restart sudo openvasmd --rebuild --progress

sudo apt-get install texlive-latex-extra --no-install-recommends

L'ultimo passaggio per completare il processo di installazione sarà eseguire:

sudo apt-get install libopenvas9-dev

Dopo l'installazione, possiamo apri l'URL nel nostro browser https://localhost:4000. Questo ci porterà a una schermata come la seguente:

IMPORTANTE: se visualizzi un errore SSL all'apertura della pagina, aggiungi l'eccezione di sicurezza e continua.

Stabilire i nostri obiettivi e compiti

OpenVAS può essere utilizzato sia dalla riga di comando che tramite i nostri browser. In questo articolo vedremo l'utilizzo di base della sua versione web, che è totalmente intuitiva.

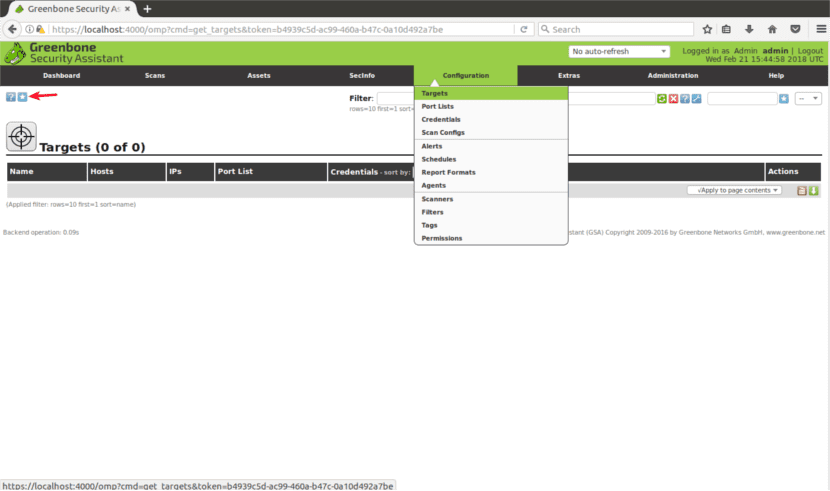

Dopo aver effettuato l'accesso, fare clic su CONFIGURAZIONE e poi in OBIETTIVI:

Imposta un TARGET

Una volta in "TARGET", vedrai una piccola icona di una stella bianca all'interno di un quadrato blu. Faremo clic su di esso per aggiungere il nostro primo obiettivo.

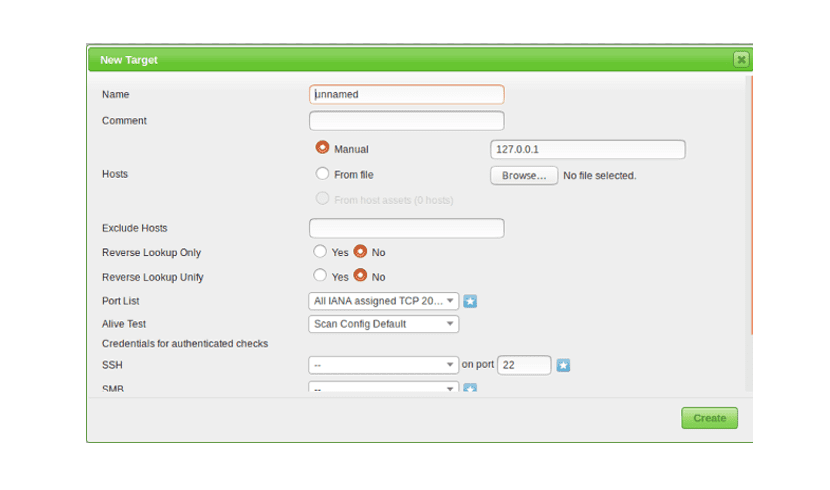

Si aprirà una finestra in cui vedremo i seguenti campi:

- Nome: qui scrivi il file nome del tuo obiettivo.

- Commento: no comment.

- Manuale host / Da file: Puoi configurare l'indirizzo IP o carica un file con diversi host. Puoi anche scrivere un file nome di dominio invece di un IP, come si dice in Il tuo sito web.

- Escludi host: se nel passaggio precedente hai definito un intervallo IP qui, puoi farlo escludere host.

- Ricerca inversa: Immagino che queste opzioni siano scoperte domini collegati a un indirizzo IP, se stai cercando un indirizzo IP invece di un nome di dominio.

- Elenco porte: qui possiamo scegliere quali porte vogliamo scansionare. Si consiglia di lasciare tutte le porte TCP e UDP se si ha tempo.

- Test vivo: lascia come predefinito, ma se il tuo obiettivo non restituisce ping (come i server di Amazon, ad esempio), potresti dover selezionare «considera vivo«.

- Credenziali per controlli autenticati: puoi aggiungere le tue credenziali di sistema a consentire a Openvas di verificare la presenza di vulnerabilità locali.

Devi inserire un indirizzo IP o un nome di dominio, l'intervallo di porte che desideri scansionare e le credenziali di sistema, solo se controlla le vulnerabilità locali.

Imposta un TASK

Per continuare, nel menu principale (la stessa barra dei menu dove troviamo CONFIGURAZIONE) troverai «SCANSIONI«. Fare clic e selezionare "TASKS" dal sottomenu.

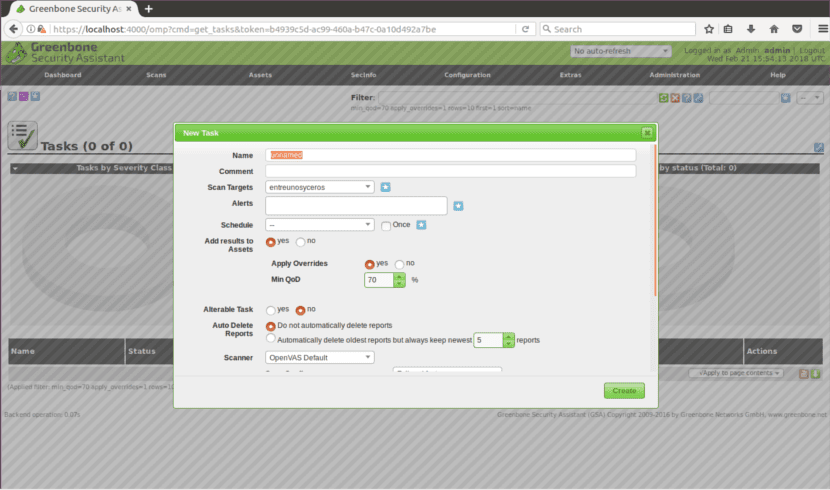

Nella schermata successiva vedrai di nuovo una stella bianca all'interno di un quadrato azzurro nella parte in alto a sinistra dello schermo, come quando abbiamo creato l'obiettivo. Nella finestra che viene visualizzata vedremo le seguenti opzioni:

- Obiettivi di scansione: Qui sceglieremo l'obiettivo vogliamo scansionare.

- Avvisi: inviare una notifica in condizioni specifiche.

- Override: è utile per modificare il file segnalare il comportamento di Openvas. Attraverso questa funzione è possibile evitare falsi positivi.

- MIN QoD: questo significa "Qualità di rilevamento minima" e con questa opzione puoi chiedere a OpenVAS mostrare solo possibili minacce reali.

- Eliminazione automatica: questa opzione ci consente sovrascrivere i rapporti precedenti. Possiamo scegliere quanti rapporti vogliamo salvare per attività.

- Configurazione scansione: questa opzione è per selezionare l'intensità della scansione. L'esplorazione più profonda può richiedere giorni.

- Interfaccia sorgente di rete: qui si può specificare il dispositivo di rete. Non l'ho fatto per questo articolo.

- Ordine per host di destinazione- Tocca questa opzione se hai selezionato un intervallo IP o più destinazioni e lo hai fatto priorità relative all'ordine in cui i target vengono scansionati.

- Numero massimo di NVT eseguiti contemporaneamente per host: Qui puoi definire il file massima vulnerabilità verificata per ogni obiettivo contemporaneamente.

- Numero massimo di host scansionati contemporaneamente- Se hai obiettivi e attività diversi, puoi eseguire scansioni simultanee. Qui puoi definire il file numero massimo di esecuzioni simultanee.

Scansione del bersaglio

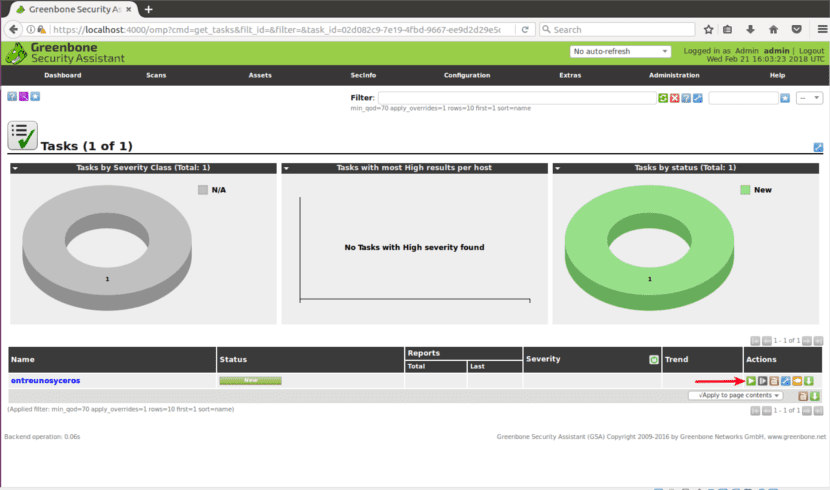

Dopo tutti i passaggi precedenti, a inizia scansione dobbiamo premere il pulsante di riproduzione bianco all'interno di un quadrato verde, in fondo alla pagina.

Spero che questa introduzione di base a OpenVAS ti aiuti a iniziare con questa potente soluzione di scansione della sicurezza.

Non sono riuscito a farlo funzionare affatto .. Proverò con questa guida ..

Se potessi configurarlo, ora ho bisogno di capire come usarlo, grazie per questo manuale.

Qual è il nome utente e la password per accedere al web?

Ciao. Mi sembra che il nome utente e la password predefiniti siano admin, ma la verità è che non ne sono sicuro. dai un'occhiata al sito web del progettoSono sicuro che troverai informazioni lì. Salu2.