Google Chrome

גוגל הזהירה מפני שינוי הגישה לטיפול בתוכן מעורב בדפים שנפתחו באמצעות HTTPS. קוֹדֶם, אם היו רכיבים בעמודים פתוחים עם HTTPS נטען ללא הצפנה (באמצעות פרוטוקול http: //) הוצגה הנחיה מיוחדת.

כעת, עבור הגרסאות הבאות של הדפדפן, הוחלט לחסום את טעינת המשאבים הללו בְּרִירַת מֶחדָל. לכן יובטח שהדפים שנפתחו דרך "https: //" מכילים משאבים בלבד הנטענים דרך ערוץ תקשורת מאובטח.

נצפה כי נכון לעכשיו משתמשי Chrome פותחים יותר מ -90% מהאתרים המשתמשים ב- HTTPS. נוכחותם של הוספות שהורדו ללא הצפנה יוצרת איום של הפרת אבטחה באמצעות שינוי של תוכן לא מאובטח בנוכחות שליטה בערוץ התקשורת (למשל בעת חיבור באמצעות Wi-Fi פתוח).

מחוון התוכן המעורב מוכר כלא יעיל ומטעה, מכיוון שהוא אינו מציע הערכה חד משמעית של אבטחת הדף.

נכון לעכשיו, הסוגים המסוכנים ביותר של תוכן מעורב, כמו סקריפטים ו- iframes, כבר חסומים כברירת מחדל, אך עדיין ניתן להוריד תמונות, קבצי קול וסרטונים באמצעות "http: //".

על ידי החלפת תמונות, התוקף יכול להחליף פעולות למעקב אחר עוגיות, לנסות לנצל נקודות תורפה במעבדי תמונה או לבצע זיוף, ולהחליף את המידע המוצג בתמונה.

הכנסת החסימה מחולקת למספר שלבים. ב- Chrome 79 (המתוכנן ל -10 בדצמבר), תופיע הגדרה חדשה שתשבית את חסימת האתרים הספציפיים.

ההגדרות שצוינו יוחלו על תוכן מעורב שכבר חסום, כגון סקריפטים ו- iframes ויופעלו באמצעות התפריט שמופיע כאשר תלחץ על סמל הנעילה, ותחליף את המחוון שהוצע בעבר בכדי לבטל את החסימה.

ואילו עבור Chrome 80 (צפוי ב -4 בפברואר) ערכת נעילה תשמש לקבצי שמע ווידאו, הכוללת החלפה אוטומטית מ- http: // ל- https: // שתשמור על פעולתו אם משאב הבעיה זמין גם באמצעות HTTPS.

תמונות ימשיכו להעלות ללא שינוי, אך במקרה של הורדה דרך http: // בדפי https: // לכל הדף, יופעל אינדיקטור לחיבור לא בטוח. להחלפה אוטומטית בתמונות https או חסימת תמונות, מפתחי האתרים יוכלו להשתמש במאפייני עדכונים-לא בטוחים-CSP ולחסום את כל התוכן המעורב.

ההשקה של Chrome 81, מתוכנן ל -17 במרץ, ישתמש בתיקון אוטומטי מ- http: // ל- https: // להורדת תמונות מעורבות.

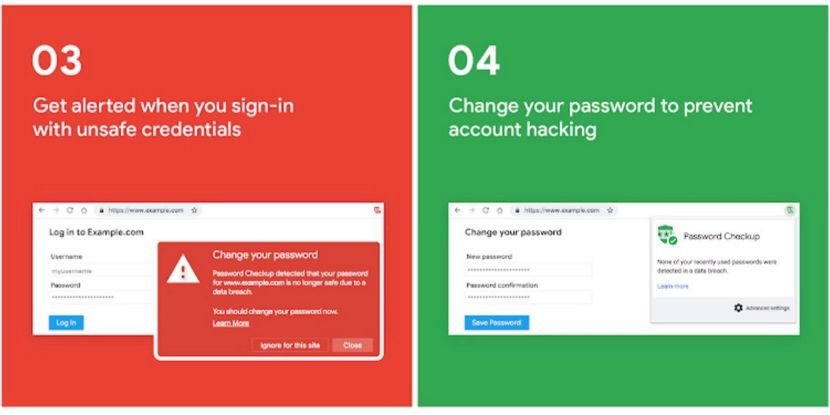

בנוסף, הכריזה גוגל שילוב באחת הגרסאות הבאות של דפדפן Chome, רכיב חדש של בדיקת סיסמאות, פותח בעבר כתוסף חיצוני.

השילוב יוביל להופעה אצל מנהל הסיסמאות במשרה מלאה כלי Chrome לנתח את מהימנות הסיסמאות המשמשות על ידי המשתמש. כשאתה מנסה להיכנס לאתר כלשהו, שם המשתמש והסיסמה יאומתו מול מאגר חשבונות שנפגעו עם אזהרה במקרה של בעיות.

האימות מתבצע על בסיס נתונים המכסה יותר מ -4 מיליארד חשבונות שנפגעו המוצגים בהדלפות של מאגרי משתמשים. אזהרה תוצג גם כשמנסים להשתמש בסיסמאות טריוויאליות כמו "abc123" (נתונים סטטיסטיים של גוגל 23% מהאמריקאים משתמשים בסיסמאות אלה), או כאשר הם משתמשים באותה סיסמה במספר אתרים.

כדי לשמור על סודיות, כאשר ניגשים לממשק ה- API החיצוני, רק שני הבתים הראשונים של ה- Hash מועברים מהחיבור מהכניסה והסיסמה (אלגוריתם Argon2 משמש עבור ה- Hash). ה- Hash המלא מוצפן באמצעות מפתח שנוצר על ידי המשתמש.

החשיפות המקוריות במסד הנתונים של גוגל מוצפנות בנוסף בנוסף ורק שני הבתים הראשונים של הגיבוב נותרו לאינדקס.

כדי להימנע מקביעת התוכן של מאגר החשבונות שנפגעו על ידי ספירת קידומות אקראיות, הנתונים המוחזרים מוצפנים ביחס למפתח שנוצר על בסיס קישור הכניסה והסיסמה המאומת.

מקור: https://security.googleblog.com