לפני כמה רגעים הושקה Canonical כמה טלאים לתקן א פגיעות WPA אשר אמנם נכון שיהיה קשה לנצל אותו אך עלול לגרום למשתמש זדוני לגנוב את הסיסמאות שלנו. בדו"ח שלה, החברה שמנהלת את מארק שאטלוורת 'אומרת כי הפגיעות יכולה להיות מנוצלת על ידי "תוקף מרחוק", אך בהתחשב בכך ש- WPA קשור לחיבורי WiFi, נראה שהכל מעיד שכדי לעשות זאת עלינו להיות מחוברים לאותה רשת. , הנפוץ ביותר הוא ציבורי כמו אלה הקיימים בכמה בתי קפה או חנויות.

בתחילה, הכישלון משפיע רק על אובונטו 19.04 דיסקו דינגו ואובונטו 18.04 LTS ביוניק ביבר, ואני אומר "בהתחלה" כי אני לא פוסל שהם מפרסמים דוח חדש עבור גרסאות אחרות של מערכת ההפעלה שפותחה על ידי Canonical, כמו Ubuntu 16.04 Xenial Xerus. למעשה, Canonical מזכיר כי יש לעדכן שתי חבילות, אך בעת כתיבת שורות אלה הופיעה לי רק אחת.

ניתן לנצל את הפגיעות WPA "מרחוק"

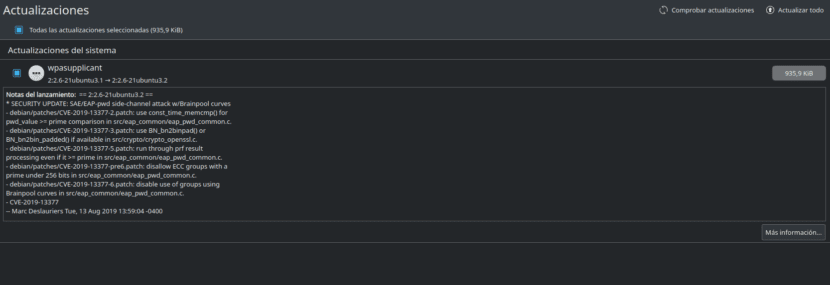

החבילות שיש (או יהיו) לעדכן הן hostapd - 2: 2.6-21ubuntu3.2 y wpasupplicant - 2: 2.6-21ubuntu3.2 עבור אובונטו 19.04 דיסקו דינגו ו- hostapd - 2: 2.6-15ubuntu2.4 y wpasupplicant - 2: 2.6-15ubuntu2.4 לאובונטו 18.04 LTS Bionic Beaver. כפי שציינתי לעיל, אנו יכולים לאשר כי התיקון השני לדיסקו דינגו זמין כעת, אך הראשון עדיין לא זמין.

לפני פחות מ 24 שעות שחררה Canonical תיקונים אחרים לתיקון פגיעות PHPאבל אין מה לדאוג. תמיד היו ותמיד יהיו פגמים ביטחוניים והדבר החשוב ביותר הוא חומרתם וכמה זמן לוקח לתקן אותם. משתמשי אובונטו יש לנו גם את קהילת לינוקס וגם את הקנוניקללכן פגמי האבטחה מתוקנים בימים, אם לא בשעות. בכל מקרה, עדיף להחיל תיקוני אבטחה בהקדם האפשרי ולהפעיל מחדש כדי שהשינויים ייכנסו לתוקף.