Google Chrome

Google은 혼합 콘텐츠 처리 방식 변경에 대해 경고했습니다. HTTPS를 통해 열린 페이지에서. 이전에는 암호화없이로드 된 HTTPS가있는 열린 페이지에 구성 요소가있는 경우 (http : // 프로토콜 사용) 특별한 프롬프트가 표시되었습니다.

이제 브라우저의 다음 버전에서는 이러한 리소스의로드를 차단하기로 결정했습니다. 기본. 따라서 "https : //"를 통해 열린 페이지에는 보안 통신 채널을 통해로드 된 리소스 만 포함됩니다.

현재 Chrome 사용자는 HTTPS를 사용하여 사이트의 90 % 이상을 여는 것으로 나타났습니다. 암호화없이 다운로드 된 삽입물이 있으면 통신 채널에 대한 제어가있을 때 (예 : 개방형 Wi-Fi를 통해 연결하는 경우) 안전하지 않은 콘텐츠를 수정하여 보안 위반 위협이 발생합니다.

혼합 콘텐츠 표시기가 효과가없고 오해의 소지가있는 것으로 인식됩니다. 페이지 보안에 대한 명확한 평가를 제공하지 않기 때문입니다.

현재, 스크립트 및 iframe과 같은 가장 위험한 유형의 혼합 콘텐츠가 이미 차단되었습니다. 기본적으로 이미지, 사운드 파일 및 비디오는 "http : //"를 통해 계속 다운로드 할 수 있습니다.

이미지를 대체함으로써 공격자는 쿠키 추적 작업을 대체하거나 이미지 프로세서의 취약성을 악용하거나 위조를 시도하여 이미지에 표시된 정보를 대체 할 수 있습니다.

봉쇄의 도입은 여러 단계로 나뉩니다. Chrome 79에서 (10 월 XNUMX 일 예정), 특정 사이트 차단을 비활성화하는 새로운 설정이 나타납니다.

지정된 설정은 스크립트 및 iframe과 같이 이미 차단 된 혼합 콘텐츠에 적용되며 잠금 기호를 클릭하면 나타나는 메뉴를 통해 활성화되어 이전에 제안 된 표시기를 잠금 해제로 대체합니다.

Chrome 80의 경우 (4 월 XNUMX 일 예정) 오디오 및 비디오 파일에 차단 체계가 사용됩니다., 여기에는 http : //에서 https : // 로의 자동 교체가 포함되어 문제 리소스가 HTTPS를 통해 사용 가능한 경우에도 계속 작동합니다.

이미지는 변경되지 않고 계속 업로드됩니다. 그러나 http : //를 통해 전체 페이지에 대해 https : // 페이지를 다운로드하는 경우 안전하지 않은 연결 표시가 시작됩니다. https 또는 블록 이미지로 자동 대체하기 위해 사이트 개발자는 업데이트 된 비보안 요청 및 모든 콘텐츠 혼합 CSP 속성을 사용할 수 있습니다.

Chrome 81 출시, 17 월 XNUMX 일로 예정된 혼합 이미지 다운로드를 위해 http : //에서 https : //로 자동 고침을 사용합니다.

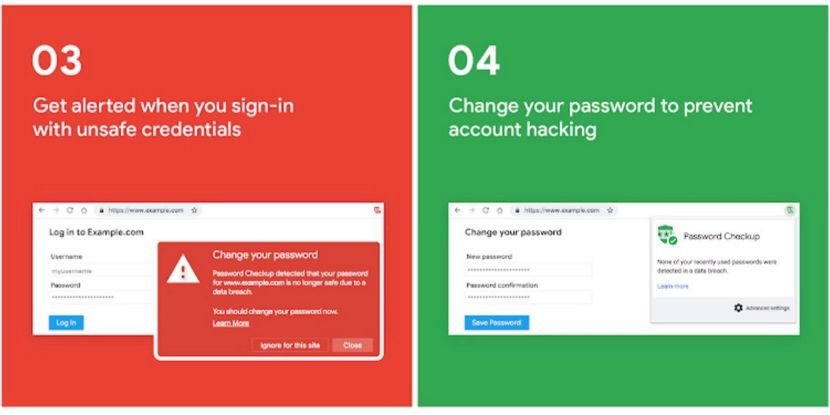

또한 Google은 새로운 구성 요소 인 Chome 브라우저의 다음 버전 중 하나에 통합 비밀번호 확인, 이전에 외부 플러그인으로 개발되었습니다.

통합은 풀 타임 암호 관리자에 나타납니다. Chrome 도구 사용 된 암호의 신뢰성 분석 사용자에 의해. 사이트에 들어 가려고하면 문제 발생시 경고와 함께 손상된 계정의 데이터베이스에 대해 사용자 이름과 비밀번호가 확인됩니다.

4 억 개 이상의 손상된 계정을 포함하는 데이터베이스에서 유효성 검사가 수행됩니다. 사용자 데이터베이스의 누출에 표시됩니다. "abc123"(구글 통계 미국인의 23 %가이 비밀번호를 사용함)과 같은 사소한 비밀번호를 사용하려고하거나 여러 사이트에서 동일한 비밀번호를 사용하는 경우에도 경고가 표시됩니다.

기밀성을 유지하기 위해 외부 API에 액세스 할 때 로그인 및 비밀번호의 연결에서 해시의 처음 2 바이트 만 전송됩니다 (해시에는 ArgonXNUMX 알고리즘이 사용됨). 전체 해시는 사용자 생성 키로 암호화됩니다.

Google 데이터베이스의 원래 해시는 추가로 암호화되며 해시의 처음 XNUMX 바이트 만 색인 생성을 위해 남습니다.

임의의 접두사로 열거하여 손상된 계정 데이터베이스의 내용을 확인하는 것을 방지하기 위해 반환 된 데이터는 확인 된 로그인 및 암호 링크를 기반으로 생성 된 키와 관련하여 암호화됩니다.

출처 : https://security.googleblog.com