다음 기사에서는 OpenVAS에 대해 살펴 보겠습니다. 이것은 최초의 취약성 스캐너 중 하나 인 Nessus의 오픈 소스 버전입니다. 그래도 Nmap은 오래되었으며 보안 허점을 스캔하는 데 사용할 수도 있습니다.. OpenVAS는 일부에서 최고의 보안 스캐너 중 하나 오픈 소스.

OpenVAS는 다음을 제공하는 서비스 및 도구 프레임 워크입니다. 취약성 스캔 및 관리를위한 포괄적이고 강력한 솔루션. 이 프레임 워크는 2009 년부터 오픈 소스 커뮤니티를 위해 개발 된 Greenbone Networks의 상용 취약성 관리 솔루션의 일부입니다.

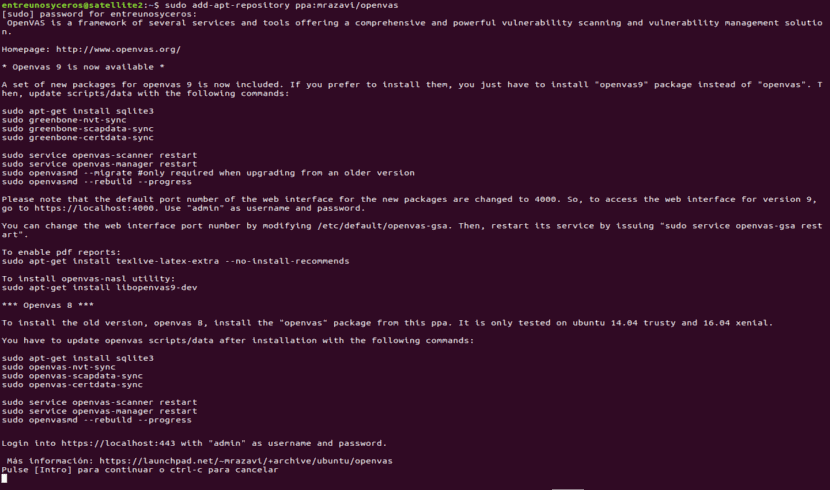

Ubuntu 16.04에 OpenVAS 설치

우선, 우리는 다음 저장소 추가. 이를 위해 터미널 (Ctrl + Alt + T)을 열고 다음과 같이 작성합니다.

sudo add-apt-repository ppa:mrzavi/openvas

그런 다음 다음을 실행하십시오.

sudo apt-get update

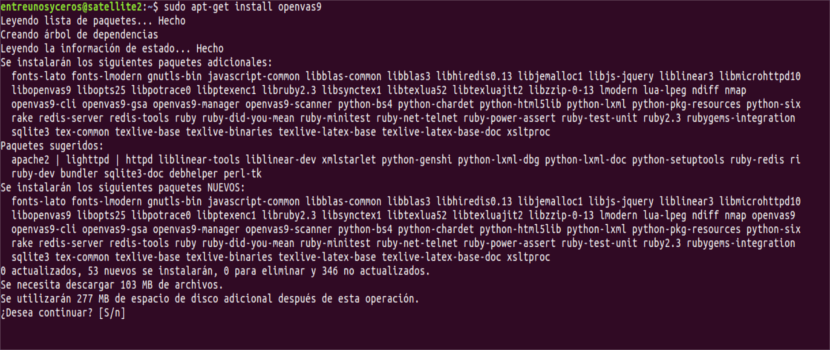

이제 openvas9 설치를 계속합니다.

sudo apt-get install openvas9

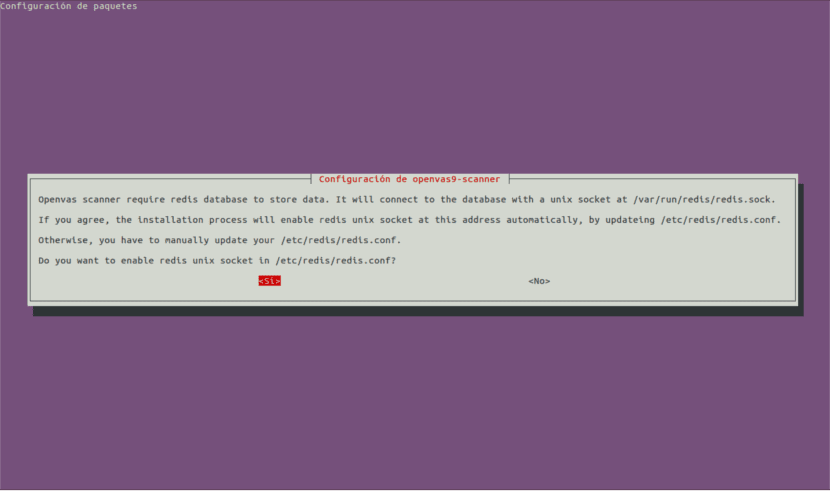

그러면 새로운 것이 나타날 것입니다 구성 화면. 이렇게하면 YES 또는 NO 옵션이 제공됩니다. 예를 선택하고 계속합니다.

Openvas9를 설치 한 후 다음 명령을 실행해야합니다.

sudo apt-get install sqlite3 && sudo greenbone-nvt-sync && sudo greenbone-scapdata-sync && sudo greenbone-certdata-sync

이 단계는 XNUMX 시간 이상 걸릴 수 있습니다.. 완료되면 다음을 실행하여 서비스를 다시 시작하고 취약성 데이터베이스를 다시 빌드합니다.

service openvas-scanner restart service openvas-manager restart sudo openvasmd --rebuild --progress

sudo apt-get install texlive-latex-extra --no-install-recommends

설치 프로세스를 완료하는 마지막 단계는 다음을 실행하는 것입니다.

sudo apt-get install libopenvas9-dev

설치 후 브라우저에서 URL을 엽니 다. https://localhost:4000. 그러면 다음과 같은 화면이 표시됩니다.

중요 : 페이지를 열 때 SSL 오류가 표시되면 보안 예외를 추가하고 계속하십시오.

목표와 과제 설정

OpenVAS는 명령 줄과 브라우저 모두에서 사용할 수 있습니다. 이 기사에서 우리는 완전히 직관적 인 웹 버전의 기본적인 사용을 볼 것입니다.

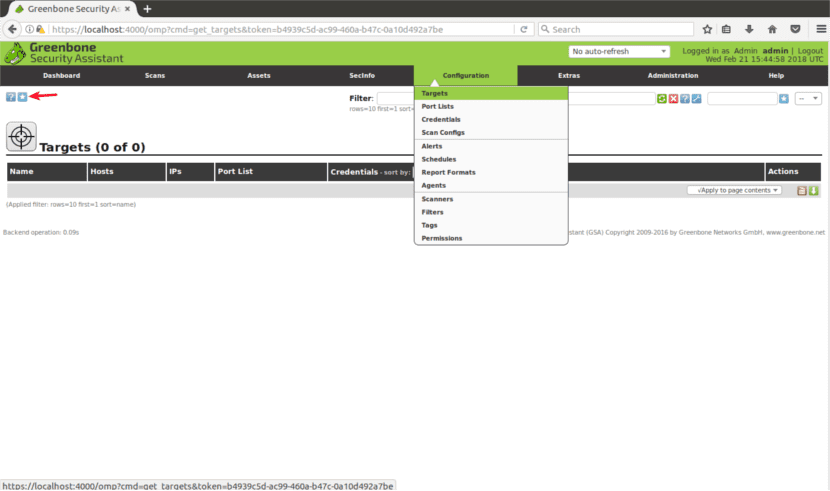

로그인 후 구성 그리고 나서 목표:

목표 설정

'TARGETS'에 들어가면 파란색 사각형 안에 흰색 별의 작은 아이콘. 클릭하여 첫 번째 목표를 추가합니다.

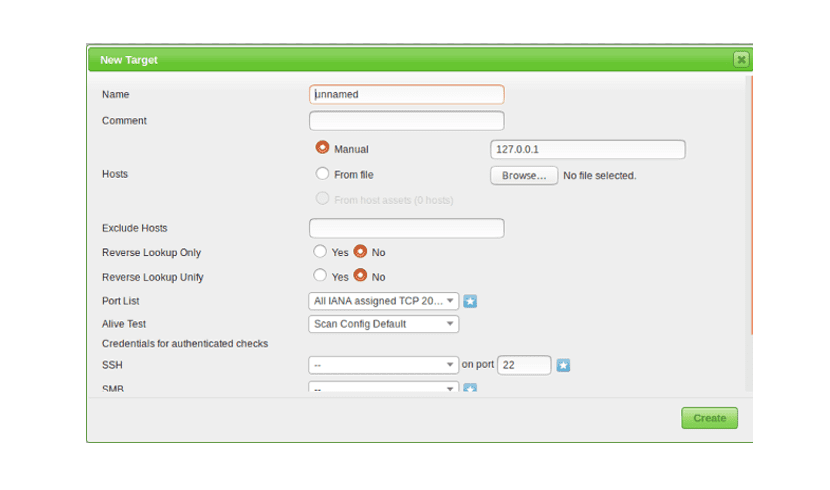

창이 열리면 다음 필드가 표시됩니다.

- 성함: 여기에 쓰십시오 목표의 이름.

- Comment: 댓글이 없습니다.

- 호스트 매뉴얼 / 파일에서: 할 수 있습니다 IP 주소 구성 o 다른 호스트로 파일 업로드. 당신은 또한 쓸 수 있습니다 도메인 이름 그들이 말하는대로 IP 대신 그들의 웹 사이트.

- 호스트 제외: 이전 단계에서 여기에 IP 범위를 정의한 경우 다음을 수행 할 수 있습니다. 호스트 제외.

- 역 조회: 이러한 옵션이 발견 된 것 같습니다. IP 주소에 연결된 도메인, 도메인 이름 대신 IP 주소를 찾는 경우.

- 포트 목록: 여기서 우리는 선택할 수 있습니다 어떤 포트를 스캔할까요?. 시간이 있으면 모든 TCP 및 UDP 포트를 그대로 두는 것이 좋습니다.

- 살아있는 테스트: 기본값으로 두지 만 타겟이 핑을 반환하지 않는 경우 (예를 들어 Amazon의 서버와 같이)«살아 있다고 생각하다".

- 인증 된 검사를위한 자격 증명: 시스템 자격 증명을 추가 할 수 있습니다. Openvas가 로컬 취약점을 확인하도록 허용.

IP 주소 또는 도메인 이름, 스캔 할 포트 범위 및 시스템 자격 증명을 입력해야합니다. 로컬 취약점 확인.

작업 설정

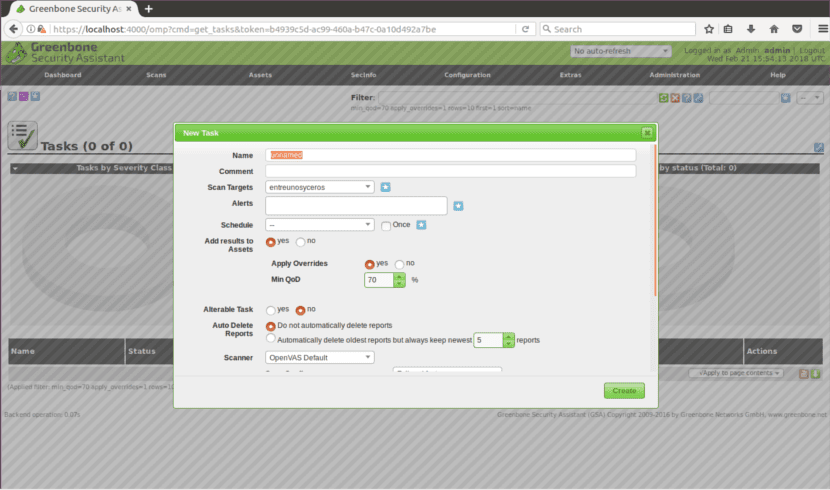

계속하려면 주 메뉴 (CONFIGURATION이있는 동일한 메뉴 표시 줄)에서«스캔«. 하위 메뉴에서 "TASKS"를 클릭하고 선택합니다.

다음 화면에서는 목표를 만들 때와 같이 화면 왼쪽 상단의 연한 파란색 사각형 안에 흰색 별이 다시 표시됩니다. 표시되는 창에 다음 옵션이 표시됩니다.

- 스캔 대상: 여기 우리는 목표를 선택할 것입니다 스캔하고 싶습니다.

- 알림: 통지를 보내다 특정 조건에서.

- 재정의: 수정에 유용합니다. 행동보고 Openvas에 의해. 이 기능을 통해 오탐을 피할 수 있습니다.

- 최소 주문량: 이것은 "최소 감지 품질"을 의미하며이 옵션을 사용하여 OpenVAS에 요청할 수 있습니다. 가능한 실제 위협 만 표시.

- 자동 삭제:이 옵션을 사용하면 이전 보고서 덮어 쓰기. 작업 당 저장할 보고서 수를 선택할 수 있습니다.

- 구성 스캔:이 옵션은 스캔 강도를 선택합니다. 가장 깊은 탐험에는 며칠이 걸릴 수 있습니다.

- 네트워크 소스 인터페이스: 여기에서 할 수 있습니다 네트워크 장치 지정. 나는이 기사를 위해 그것을하지 않았다.

- 대상 호스트 주문-IP 범위 또는 여러 대상을 선택하고있는 경우이 옵션을 터치합니다. 대상이 스캔되는 순서에 관한 우선 순위.

- 호스트 당 동시에 실행되는 최대 NVT: 여기에서 정의 할 수 있습니다. 확인 된 최대 취약점 동시에 각 목표에 대해.

- 동시에 검색되는 최대 호스트-목표와 작업이 다른 경우 동시 검사를 실행할 수 있습니다. 여기에서 정의 할 수 있습니다. 최대 동시 실행.

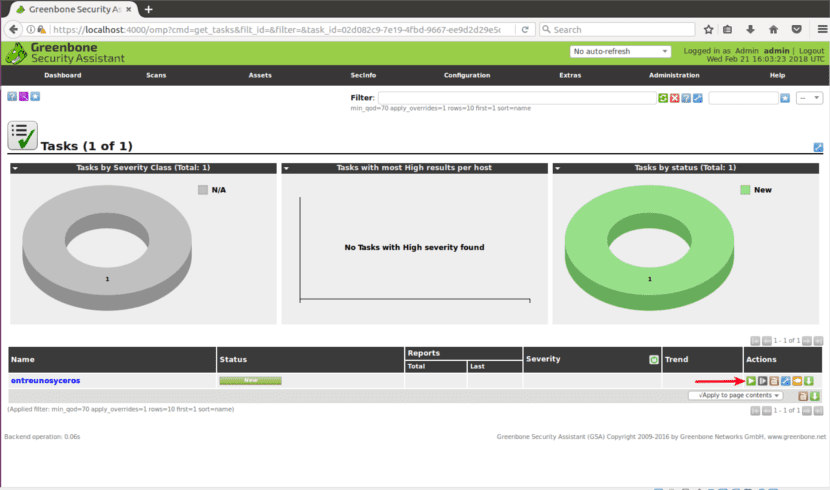

대상 스캔

위의 모든 단계를 마친 후 스캔 시작 페이지 하단에있는 녹색 사각형 안에있는 흰색 재생 버튼을 눌러야합니다.

OpenVAS에 대한이 기본 소개가이 강력한 보안 검색 솔루션을 시작하는 데 도움이되기를 바랍니다.

전혀 작동하지 않았어요 ..이 가이드로해볼 게요 ..

구성 할 수 있다면 이제 사용 방법을 알아야합니다.이 설명서에 감사드립니다.

웹에 액세스하기 위한 사용자 이름과 비밀번호는 무엇입니까?

여보세요. 기본 사용자 이름과 비밀번호는 admin인 것 같지만 사실은 잘 모르겠습니다. 살펴보다 프로젝트 웹 사이트그곳에서 정보를 찾을 수 있을 거라 확신합니다. 살루2.