zināt kuras ostas tiek izmantotas sistēmā ir jebkura administratora pamatuzdevums. Sākot no saskarņu konfigurēšanas līdz ielaušanās aizsardzībai un visu iespējamo traucējummeklēšanu, mums ir jāspēj pārbaudīt, vai osta mūsu vidē nodrošina kādu pakalpojumu.

Iedomājieties situāciju, kurā esat instalējis CUPS drukas pakalpojumu savā sistēmā un nezināt, vai pakalpojums ir sācies pareizi un paaugstinājis atbilstošo portu 631 vai izvēles 515. Šajā rokasgrāmatā mēs jums parādīsim trīs pamata komandas, lai noteiktu sistēmas izmantotos portus un kāds ir tā statuss.

Tālāk mēs pārskatīsim 3 pamata komandas, kas ir īpaši noderīgas jebkuras sistēmas administrēšanā. Ir par lsof, netstat un nmap, utilītprogrammas, kuras palaidīsim no termināļa konsoles un ar root tiesībām.

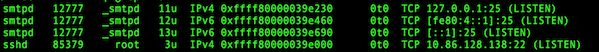

Lsof komanda

Komanda lsof ir visvienkāršākā no tā, cik daudz mēs jums aizdodam, un, būdams Linux dzimtene, bāze, kas jāzina katram lietotājam. Lai uzzinātu sistēmā atvērtos portus, izmantojot šo komandu, jums jāievada šāda secība: tas jums parādīs dažādu informāciju kur mēs uzsvērsim: lietojumprogrammas nosaukums (piemēram, sshd), ligzda programmas (šajā gadījumā IP adrese 10.86.128.138, kas saistīta ar 22. portu, kas ir KLAUSĪŠANĀS) un procesa identifikatoru (kas būtu 85379).

$ sudo lsof -i -P -n $ sudo lsof -i -P -n | grep LISTEN

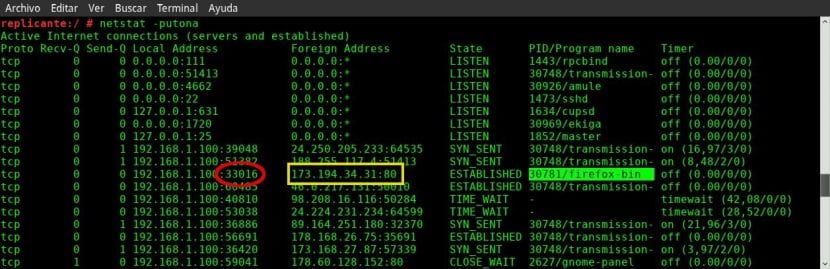

Netstat komanda

Komanda netstat sintaksē nedaudz atšķiras, salīdzinot ar iepriekšējo, bet dažus parametrus ir daudz vieglāk iegaumēt pateicoties vienkāršam mnemoniskajam vārdam. No šī brīža neaizmirstiet vārdu slampa, kas attiecas uz šādām īpašībām:

- p: parāda savienojumus ar norādīto protokolu, kas var būt TCP vai UDP.

- u: uzskaitiet visus UDP porti.

- t: uzskaitiet visus TCP portus.

- o: parāda taimeri.

- n: parāda porta numuru.

- a: parāda visus aktīvos savienojumus sistēmā.

Tādējādi, ievadot komandu un filtrējot to ar a caurule mēs varam iegūt informāciju par noteiktu ostu.

$ netstat -putona | grep numero-de-puerto

Nmap komanda

Nmap Tā ir lietderība, ko mēs ļauj veikt daudzus skenējumus mūsu sistēmā un viena no tām ir atvērta aprīkojuma ostām. Lai to izpildītu, mums jāievieš tipa secība nmap -sX -OY, ņemot X vērtību T vai U attiecīgi TCP vai UDP savienojumam un Y vērtību mūsu mašīnas (vai īsumā localhost) IP adresi. Apskatiet šo piemēru.

</pre> $ sudo nmap -sU -O localhost $ sudo nmap -sT -O 192.168.0.1 <pre>

Izmantojot šīs trīs lietojumprogrammas, jums jau ir pietiekami daudz rīku, lai noteiktu mašīnas atvērtās porti. Vai jūs izmantojat tos pašus rīkus vai zināt kādu citu veidu, kā pārbaudīt sistēmas atvērtās porti?

ES neko nesaprotu. Normāli, es neesmu speciālists, bet tas ir interesanti 🙂

Sveika, laba diena, kā es varu redzēt datus, kas pienāk caur ostu?

Man ir ierīce, kas man sūta virknes caur gprs uz manu ubuntu 10005 portu, un man pēc termināļa ir nepieciešams redzēt virknes, kas man nāk, vai, lūdzu, atbalstiet mani? Paldies. slds

Ar komandu netstat -putona es novēroju, ka adrese 127.0.0.1 parādās divos protokolos tcp un upd, abos gadījumos 53. ports. Vai tas ir normāli vai pareizi? Nejauši man ir problēmas ar dnsmasq un zimbra darbvirsmu, kas netiek pacelta Ubuntu 16.04.

Mēģinot sākt zimbra, tas man parāda: 127.0.0.1. Lapa ir noraidījusi savienojumu.

Es augstu vērtēju jūsu palīdzību, pievienojoties šai kopienai.

Ļoti labi.

Vienkārši pievienojiet: Ar ls jūs varat zināt procesa ceļu, un ir arī citas komandas, piemēram, ss vai fuser, ar kurām mēs varam redzēt, kurš process izmanto portu.

Redzēts šeit: https://www.sysadmit.com/2018/06/linux-que-proceso-usa-un-puerto.html

Izcils, labi apkopots un izskaidrots, es neaizmirstu par PUTONA hehe. ;-D