Ugunsmūris tagad ir kļuvis par vienu no pamata drošības rīkiem jebkuram datoram, neatkarīgi no tā, vai tas ir mājas vai biznesa. Tās konfigurācija bieži nav vienkārša Un mazāk pieredzējušiem lietotājiem tas var sagādāt galvassāpes. Lai palīdzētu šajā darbā, ir tādi rīki kā UWF (Nekomplicēts ugunsmūris), kas to mēģina vienkāršot ugunsmūra noteikumu pārvaldību no komandas.

UWF ir iptables priekšgals, kas ir īpaši labi piemērots serveriem un faktiski ir noklusējuma konfigurācijas rīks Ubuntu Linux. Tā izstrāde tika veikta ar ideju izveidot vienkāršu un ērti lietojamu lietojumprogrammu, un tā tas ir bijis. Noteikumu izveide IPv4 un IPv6 adresēm nekad nav bijusi tik vienkārša. Apmācībā, kuru mēs jums parādīsim zemāk, mēs iemācīsim jums izmantot UWF pamata instrukcijas, lai konfigurētu tipiskos noteikumus, kas jums varētu būt nepieciešami jūsu ugunsmūrī.

Pamata uzdevumi, kurus mēs varam veikt sistēmas ugunsmūrī, ir ļoti dažādi, un tie ietver no noteiktas IP adreses vai porta bloķēšanas līdz datplūsmas atļaušanai tikai no noteikta apakštīkla. Tagad mēs pārskatīsim visatbilstošākos, izmantojot nepieciešamās komandas, lai izsauktu UWF, jā, vienmēr no sistēmas termināļa:

Bloķējiet noteiktu IP adresi, izmantojot UWF

Pamata sintakse, kas mums jāievieš, ir šāda:

sudo ufw deny from {dirección-ip} to any

Lai bloķētu vai novērstu visas konkrētas IP adreses paketes, mēs ieviesīsim:

sudo ufw deny from {dirección-ip} to any

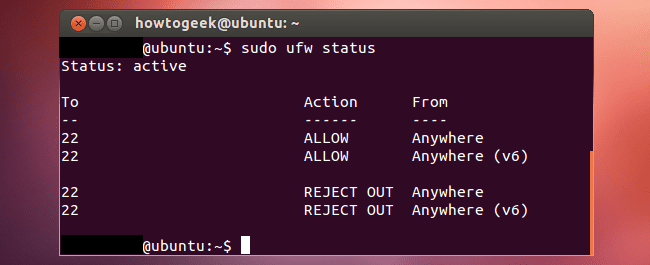

Parādiet ugunsmūra statusu un tā noteikumus

Tikko ieviestos jaunos noteikumus mēs varam pārbaudīt ar šādu teikumu:

$ sudo ufw status numbered

Vai ar šādu komandu:

$ sudo ufw status

Specifiska IP adreses vai porta bloķēšana

Sintakse šajā gadījumā būtu šāda:

ufw deny from {dirección-ip} to any port {número-puerto}

Atkal, ja mēs vēlamies pārbaudīt noteikumus, mēs to darīsim ar šādu komandu:

$ sudo ufw status numbered

Šīs komandas sniegtā izvades piemērs ir šāds:

Statuss: aktīvs Darbībai no - ------ ---- [1] 192.168.1.10 80 / tcp ALLOW Anywhere [2] 192.168.1.10 22 / tcp ALLOW Anywhere [3] Anywhere DENY 192.168.1.20 [4] 80 NOLIETUMS 202.54.1.5

Bloķējiet noteiktu IP adresi, portu un protokola tipu

Lai datorā varētu bloķēt noteiktu IP adresi, portu un / vai protokola tipu, jums jāievada šāda komanda:

sudo ufw deny proto {tcp|udp} from {dirección-ip} to any port {número-puerto}

Piemēram, ja mēs saņēmām uzbrukumu no a hakeris No IP adreses 202.54.1.1 caur 22. portu un saskaņā ar TCP protokolu ievadāmais teikums būtu šāds:

$ sudo ufw deny proto tcp from 202.54.1.1 to any port 22 $ sudo ufw status numbered

Apakštīkla bloķēšana

Šajā konkrētajā gadījumā sintakse ir ļoti līdzīga iepriekšējiem gadījumiem, ievērojiet:

$ sudo ufw deny proto tcp from sub/net to any port 22 $ sudo ufw deny proto tcp from 202.54.1.0/24 to any port 22

Atbloķējiet IP adresi vai izdzēsiet kārtulu

Ja vairs nevēlaties bloķēt IP adresi savā sistēmā vai vienkārši esat apmulsuši, ievadot kārtulu, izmēģiniet šo komandu:

$ sudo ufw status numbered $ sudo ufw delete NUM

Piemēram, ja mēs vēlamies izslēgt 4. kārtulu, komanda jāievada šādi:

$ sudo ufw delete 4

Ievadītās komandas rezultātā ekrānā tiks parādīts ziņojums, kas līdzīgs šim parādītajam:

Dzēšot:

noliegt no 202.54.1.5 jebkurai 80 ostai

Vai turpināt darbību (y | n)? y

Noteikums ir izdzēsts

Kā panākt, lai UWF nebloķē IP adresi

Noteikumi, kurus piemēro UWF (vai iptables, atkarībā no tā, kā jūs uz to skatāties) vienmēr seko jūsu rīkojumam un tiek izpildīti, tiklīdz notiek spēle. Piemēram, ja noteikums ļauj datoram ar noteiktu IP adresi izveidot savienojumu ar mūsu datoru, izmantojot 22. portu, un izmantojot TCP protokolu (teiksim, sudo ufw atļaut 22), un vēlāk ir jauns noteikums, kas īpaši bloķē noteiktu IP adresi tai pašai 22. porcijai (piemēram, ar ufw noraidīt proto tcp no 192.168.1.2 uz jebkuru 22. portu), vispirms tiek piemērots noteikums, kas ļauj piekļūt 22. portam un vēlāk, tas, kas bloķē šo portu norādītajam IP, Nr. Tas ir tāpēc noteikumu secība ir izšķirošs faktors, konfigurējot mašīnas ugunsmūri.

Ja mēs vēlamies novērst šīs problēmas rašanos, mēs varam rediģēt failu, kas atrodas /etc/ufw/before.rules un tajā pievienojiet sadaļu, piemēram, "Bloķēt IP adresi", tieši aiz rindas, kas norāda to pašu "# Beigt nepieciešamo rindu" beigas.

Ceļvedis, kuru esam jums sagatavojuši, beidzas šeit. Kā redzat, no šī brīža un ar UWF palīdzību ugunsmūris Tas vairs nebūs ekskluzīvs tikai sistēmas administratoriem vai pieredzējušiem lietotājiem.

eksportēt UWF = UFW

?