Ramai pengguna sistem pengendalian berdasarkan Linux sering mempunyai salah tanggapan bahawa "di Linux tidak ada virus" malah mereka menyebut keselamatan yang lebih besar untuk mewajarkan kecintaan mereka terhadap pengedaran yang dipilih dan sebab pemikiran itu jelas, kerana mengetahui tentang "virus" dalam Linux boleh dikatakan "tabu"...

Dan selama bertahun-tahun, ini telah berubah., memandangkan berita pengesanan perisian hasad di Linux telah mula kedengaran lebih kerap dan lebih banyak tentang betapa canggihnya mereka untuk dapat menyembunyikan dan lebih-lebih lagi mengekalkan kehadiran mereka dalam sistem yang dijangkiti.

Dan fakta bercakap tentang ini adalah kerana beberapa hari lalu satu bentuk perisian hasad ditemui dan yang menarik ialah ia menjangkiti sistem Linux dan menggunakan teknik canggih untuk menyembunyikan dan mencuri bukti kelayakan.

Kakitangan yang menemui perisian hasad ini ialah Penyelidik BlackBerry dan yang mereka namakan sebagai "Symbiote", Sebelum ini tidak dapat dikesan, ia bertindak parasit kerana ia perlu menjangkiti proses berjalan lain untuk menyebabkan kerosakan pada mesin yang dijangkiti.

Symbiote, pertama kali dikesan pada November 2021, pada mulanya ditulis untuk menyasarkan sektor kewangan di Amerika Latin. Apabila jangkitan berjaya, Symbiote menyembunyikan dirinya dan mana-mana perisian hasad lain yang digunakan, menjadikannya sukar untuk mengesan jangkitan.

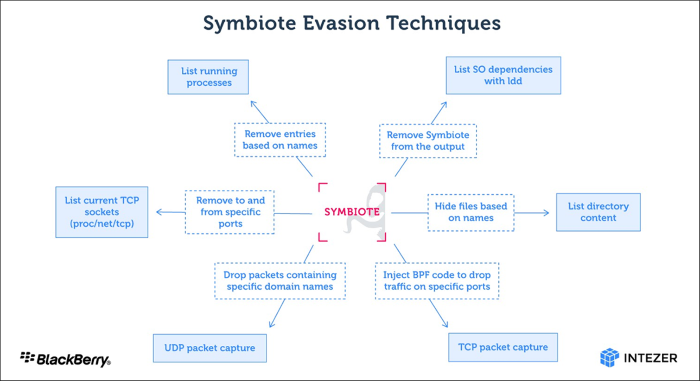

Perisian hasad menyasarkan sistem Linux bukanlah baru, tetapi teknik senyap yang digunakan oleh Symbiote menjadikannya menonjol. Pemaut memuatkan perisian hasad melalui arahan LD_PRELOAD, membenarkan ia dimuatkan sebelum sebarang objek kongsi lain. Memandangkan ia dimuatkan dahulu, ia boleh "merampas import" fail perpustakaan lain yang dimuatkan untuk aplikasi itu. Symbiote menggunakan ini untuk menyembunyikan kehadirannya pada mesin.

"Memandangkan perisian hasad berfungsi sebagai rootkit peringkat pengguna, mengesan jangkitan boleh menjadi sukar," penyelidik membuat kesimpulan. "Telemetri rangkaian boleh digunakan untuk mengesan permintaan DNS anomali dan alat keselamatan seperti antivirus dan pengesanan titik akhir dan tindak balas mesti dipautkan secara statik untuk memastikan ia tidak 'dijangkiti' oleh rootkit pengguna."

Sebaik sahaja Symbiote telah dijangkiti semua proses berjalan, menyediakan fungsi rootkit menyerang dengan keupayaan untuk menuai kelayakan dan keupayaan capaian jauh.

Aspek teknikal yang menarik bagi Symbiote ialah fungsi pemilihan Penapis Paket Berkeley (BPF). Symbiote bukanlah perisian hasad Linux pertama yang menggunakan BPF. Contohnya, pintu belakang lanjutan yang dikaitkan dengan kumpulan Persamaan menggunakan BPF untuk komunikasi rahsia. Walau bagaimanapun, Symbiote menggunakan BPF untuk menyembunyikan trafik rangkaian berniat jahat pada mesin yang dijangkiti.

Apabila pentadbir memulakan alat tangkapan paket pada mesin yang dijangkiti, kod bait BPF disuntik ke dalam kernel yang mentakrifkan paket yang akan ditangkap. Dalam proses ini, Symbiote terlebih dahulu menambah kod baitnya supaya ia boleh menapis trafik rangkaian yang anda tidak mahu perisian menangkap paket melihat.

Symbiote juga boleh menyembunyikan aktiviti rangkaian anda menggunakan pelbagai teknik. Perlindungan ini sesuai untuk membenarkan perisian hasad mendapatkan bukti kelayakan dan menyediakan akses jauh kepada pelaku ancaman.

Para penyelidik menjelaskan mengapa ia sangat sukar untuk dikesan:

Sebaik sahaja perisian hasad telah menjangkiti mesin, ia menyembunyikan dirinya, bersama-sama dengan mana-mana perisian hasad lain yang digunakan oleh penyerang, menjadikan jangkitan sangat sukar untuk dikesan. Imbasan forensik langsung mesin yang dijangkiti mungkin tidak mendedahkan apa-apa, kerana perisian hasad menyembunyikan semua fail, proses dan artifak rangkaian. Selain keupayaan rootkit, perisian hasad menyediakan pintu belakang yang membolehkan pelaku ancaman log masuk sebagai mana-mana pengguna pada mesin dengan kata laluan berkod keras dan melaksanakan arahan dengan keistimewaan tertinggi.

Oleh kerana ia sangat sukar difahami, jangkitan Symbiote mungkin "terbang di bawah radar." Melalui penyiasatan kami, kami tidak menemui bukti yang mencukupi untuk menentukan sama ada Symbiote digunakan dalam serangan yang sangat disasarkan atau berskala besar.

Akhirnya sekiranya anda berminat untuk mengetahui lebih lanjut mengenainya, anda boleh menyemak butiran di pautan berikut.

Seperti biasa, satu lagi "ancaman" untuk GNU/Linux bahawa mereka tidak menyatakan cara ia dipasang untuk menjangkiti sistem hos

Seperti biasa, satu lagi "ancaman" kepada GNU/Linux di mana penemu tidak menerangkan cara sistem hos dijangkiti perisian hasad

Helo, mengenai apa yang anda katakan, setiap penemuan pepijat atau kelemahan mempunyai proses pendedahan dari saat ia didedahkan, pemaju atau projek dimaklumkan, tempoh tangguh diberikan untuk ia diselesaikan, berita itu didedahkan dan akhirnya, jika dikehendaki , xploit atau kaedah yang menunjukkan kegagalan diterbitkan.