Tegenwoordig hebben we allemaal gehoord over het WannaCry-virus of ransomware, een malware die iedereen en hun bedrijven in toom heeft gehouden. Voor Ubuntu is het geen probleem of voor zijn gebruikers, maar Ubuntu is geen onbekende in dit soort problemen en heeft onlangs een ernstig beveiligingsprobleem laten zien.

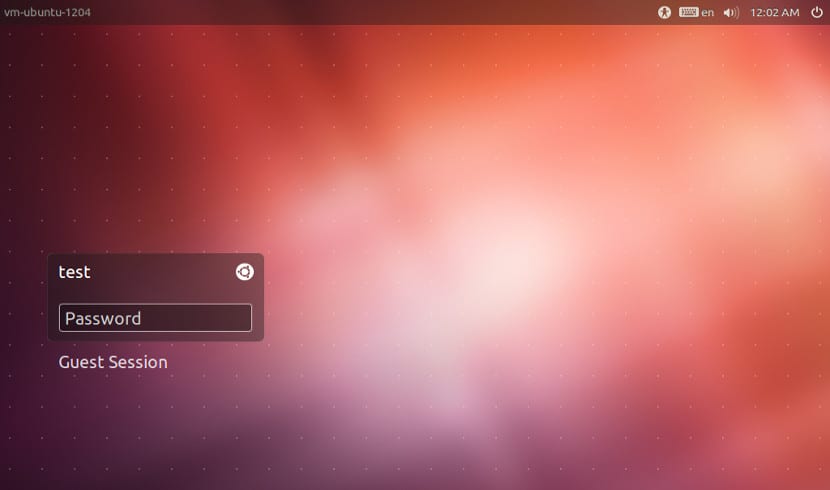

Dit ernstige probleem maakt het mogelijk elke persoon heeft op een fysieke manier toegang tot de privésessies en daardoor toegang krijgen tot privébestanden en computerbronnen.

gelukkig deze bug in LightDM is al gecorrigeerd en een recente update stelt ons in staat om weer veilig en beschermd te zijn. Interessant is dat deze bug heeft alleen betrekking op versies 16.10 en 17.04, versies met systemd En het lijkt erop dat sommige van de pakketten die bij deze overgang naar systemd worden gebruikt, de boosdoener zijn van dit beveiligingslek.

Bovendien is het probleem niet zo ernstig als bij andere besturingssystemen, aangezien de gebruiker voor de computer aanwezig moet zijn om deze hack te kunnen uitvoeren, dat wil zeggen, misbruik van beveiliging op afstand is niet mogelijk.

De update die deze bug corrigeert, wordt momenteel verspreid, maar als je deze nog niet hebt ontvangen of je wilt hem niet installeren maar wil je weer toegang hebben tot gastgebruikers, u hoeft alleen het LightDM-configuratiebestand te bewerken Dus we openen een terminal en schrijven het volgende:

sudo gedit /etc/lightdm/lightdm.conf

En we schrijven het volgende:

# Manually enable guest sessions despite them not being confined # IMPORTANT: Makes the system vulnerable to CVE-2017-8900 # https://bugs.launchpad.net/bugs/1663157 [Seat:*] allow-guest=true

We slaan het bestand op en starten de computer opnieuw op om de wijzigingen door te voeren. In tegenstelling tot andere besturingssystemen, maken Ubuntu en zijn community het besturingssysteem is handig en veilig voor iedereen en in het geval van een probleem, zal het snel worden gecorrigeerd door bij te werken.

Ik heb verschillende fouten gevonden

De update is enger haha

Ik ga verder met versie 16.04 en ik heb geen probleem, dus als ik niet aanbeveel om de kernel bij te werken naar de nieuwe versie, heeft deze een kleine grafische fout

Vanaf dat moment lijkt het me erg stabiel en zal het zeker niet updaten totdat de versie met genoom uitkomt en hoe het zich gedraagt

Nou, de volgende dag hebben ze de patch verzonden en snel en zonder vertraging een update klaargemaakt, hoewel ik nooit fouten heb gehad, maar het doet nooit pijn. vriendelijke groeten

Het is niet voor niets maar 16.04 heeft ook systemd, 14.04 is degene die dat niet doet.

In debian8 heb ik gisteren "login" en "passwd" geüpdatet, ik neem aan dat deze bug er ook invloed op had.