In het volgende artikel gaan we kijken naar Spaghetti. Dit is een open source-applicatie. Het is ontwikkeld in Python en het stelt ons in staat webapplicaties te scannen op zoek naar kwetsbaarheden om ze te corrigeren. De applicatie is ontworpen om verschillende standaard of onveilige bestanden te vinden, en om verkeerde configuraties te detecteren.

Tegenwoordig kan elke gebruiker met minimale kennis webapplicaties maken, daarom worden er dagelijks duizenden webapplicaties gemaakt. Het probleem is dat veel ervan zijn gemaakt zonder de basisbeveiligingsregels te volgen. Om te voorkomen dat deuren openstaan, kunnen we dit programma gebruiken om te analyseren of onze webapplicaties een hoog of op zijn minst acceptabel beveiligingsniveau hebben. Spaghetti is een zeer interessante en gebruiksvriendelijke kwetsbaarheidsscanner.

Algemene kenmerken van Spaghetti 0.1.0

Zoals het is ontwikkeld in python deze tool zal kunnen draaien op elk besturingssysteem maak het compatibel met python-versie 2.7.

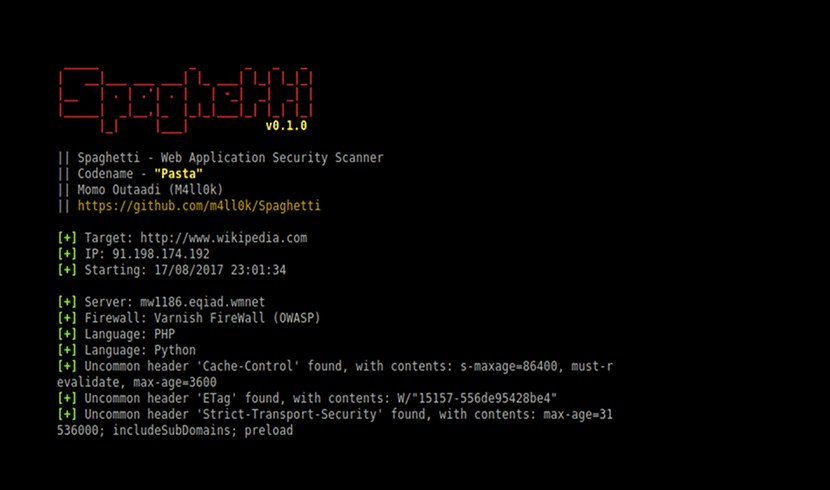

Het programma bevat een krachtige "Fingerprinting”Dat stelt ons in staat om informatie uit een webapplicatie te verzamelen. Tussen alle de informatie die u kunt verzamelen Deze applicatie benadrukt de informatie met betrekking tot de server, het framework dat wordt gebruikt voor ontwikkeling (CakePHP, CherryPy, Django, ...), het zal ons op de hoogte brengen als het een actieve firewall bevat (Cloudflare, AWS, Barracuda, ...), als het is ontwikkeld met behulp van een cms (Drupal, Joomla, Wordpress, etc.), het besturingssysteem waarin de applicatie draait en de gebruikte programmeertaal.

We kunnen ook informatie verkrijgen via het administratiepaneel van de webapplicatie, achterdeurtjes (als die er zijn) en vele andere dingen. Bovendien is dit programma uitgerust met een aantal handige functies. Dit alles kunnen we uitvoeren vanaf de terminal en op een eenvoudige manier.

De werking van dit programma voor de terminal was in het algemeen de volgende. Elke keer dat we de tool uitvoeren, moeten we gewoon de URL kiezen van de webtoepassing die we willen analyseren. We zullen ook de parameters moeten invoeren die overeenkomen met de functionaliteit die we willen toepassen. Vervolgens is de tool verantwoordelijk voor het maken van de bijbehorende analyse en toont hij de verkregen resultaten.

We hebben toegang tot de applicatiecode en de kenmerken ervan op de pagina van GitHub van het project. Het hulpprogramma is vrij krachtig en gemakkelijk te gebruiken. Het moet ook gezegd worden dat het een zeer actieve ontwikkelaar heeft, die gespecialiseerd is in tools met betrekking tot computerbeveiliging. Dus ik denk dat een volgende update een kwestie van tijd is.

Installeer Spaghetti 0.1.0

In dit artikel gaan we installeren op Ubuntu 16.04, maar Spaghetti kan in elke distributie worden geïnstalleerd. We moeten gewoon hebben python 2.7 geïnstalleerd (minimaal) en voer de volgende opdrachten uit:

git clone https://github.com/m4ll0k/Spaghetti.git cd Spaghetti pip install -r doc/requirements.txt python spaghetti.py -h

Zodra de installatie is voltooid, kunnen we de tool gebruiken in alle webapplicaties die we willen scannen.

Gebruik Spaghetti

Het is belangrijk op te merken dat we deze tool het beste kunnen gebruiken om open veiligheidslekken in onze webapplicaties te vinden. Met het programma, na het vinden van de beveiligingsfouten, zou het voor ons gemakkelijk moeten zijn om ze op te lossen (als we de ontwikkelaars zijn). Op deze manier kunnen we onze applicaties veiliger maken.

Om dit programma te gebruiken, zoals ik eerder heb gezegd, vanaf de terminal (Ctrl + Alt + T) zullen we iets als het volgende moeten schrijven:

python spaghetti.py -u “objetivo” -s [0-3]

of we kunnen ook gebruik maken van:

python spaghetti.py --url “objetivo” --scan [0-3]

Waar u "objectief" leest, moet u de URL plaatsen om te analyseren. Met de -uo –url opties verwijst het naar het scandoel, de -so –scan geeft ons verschillende mogelijkheden van 0 tot 3. U kunt de meer gedetailleerde betekenis bekijken met behulp van het programma.

Als we willen weten welke opties het ons ter beschikking stelt, kunnen we de hulp gebruiken die het ons op het scherm laat zien.

Het zou dwaas zijn om niet te ontdekken dat andere gebruikers deze tool zouden kunnen gebruiken om toegang te krijgen tot webtoepassingen die ze niet bezitten. Dit hangt af van de ethiek van elke gebruiker.

Hoe ongelooflijk het ook mag lijken, de installatie mislukt me als ik de "Beautiful soup" wil installeren, het ondersteunt Python3 helemaal niet en vanwege de onzin van de bijschriften in "print" hadden ze "import from __future___" moeten gebruiken :

BeautifulSoup verzamelen

BeautifulSoup-3.2.1.tar.gz downloaden

Voltooi de uitvoer van het commando python setup.py egg_info:

Hertraceren (meest recente oproep als laatste)

Bestand «», regel 1, in

Bestand "/tmp/pip-build-hgiw5x3b/BeautifulSoup/setup.py", regel 22

print "Unit-tests zijn mislukt!"

^

SyntaxError: Ontbrekende haakjes in aanroep naar 'print'

Ik denk dat BeautifulSoup kan worden geïnstalleerd met sudo apt install python-bs4. Ik hoop dat het je probleem oplost. Salu2.