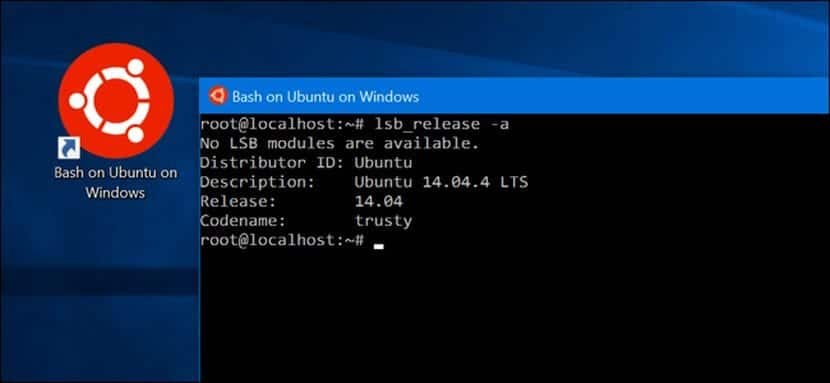

Het integratieproces van Ubuntu Bash op Windows 10 het is een nieuw incident tegengekomen dat zijn levensvatbaarheid binnen dit systeem in gevaar kan brengen. Zoals je weet en we al zeiden dagen geleden, Ubuntu Bash is een van de meer relevante functies binnen het nieuwe besturingssysteem van de mensen van Redmond.

Het idee dat wordt voorgesteld met Ubuntu Bash is erg aantrekkelijk: een Linux-terminal binnen het Windows-systeem met bijna volledige functionaliteit die ook de uitvoering van eenvoudige programma's mogelijk maakt. Dit opent een wereld van mogelijkheden en GNU-software voor Windows-omgevingen en de mogelijkheid om een groot aantal systemen vanuit dezelfde omgeving te beheren zonder dat daarvoor tools van derden nodig zijn.

Dit aantrekkelijke idee, het resultaat van de alliantie tussen Microsoft en Canonical tijdens het mislukte Astoria-project, kwam tot uiting in een open-sourceproject waarvan de beveiliging is gecompromitteerd naar aanleiding van de laatste Black Hat-conventie in Las Vegas, waar Alex Ionescu, hoofdarchitect bij Crowdstrike, de beveiligingsgebreken heeft aangetoond.

Deze mislukkingen, nog in afwachting van correctie door de reus Redmond, opent talrijke kwetsbare wegen voor Windows-toepassingen die gevoelig zijn voor kunnen worden geïnjecteerd met kwaadaardige code, het geheugen kunnen aanpassen en zelfs terug kunnen gaan naar de toepassingen van de Linux-omgeving. Dit proces zou worden uitgevoerd met behulp van de beroemde systeem-API-aanroepen Windows, dat samen met de directe toegang die bestaat tot het bestandssysteem op de computer, echt zou werken moeilijk om een mogelijke aanval te verzachten worden uitgevoerd met behulp van deze mechanismen.

Microsoft lijkt aan de slag te zijn gegaan en begint te werken aan de fouten die zijn gemeld, maar we moeten onderscheid maken tussen de kernel die wordt gebruikt door Ubuntu Bash, die zelfgemaakt is voor Windows 10, en de echte die wel de systeem, canoniek dan beide delen niet dezelfde updatebasis.

Aan de andere kant is er nog een nuance verbonden aan de toepassing van Windows AppLocker, die niet is gekoppeld aan de Ubuntu Bash-omgeving en daarom kan er geen witte lijst van toepassingen voor worden gemaakt. Dit is vooral nadelig voor productieve omgevingen waarin AppLocker kan niet functioneren als een eerste barrière tegen mogelijke dreigingen Van toepassingen. Antivirusprogramma's zijn vreemd aan deze functie en de eigen firewall van het systeem is onvoldoende om voldoende bescherming voor de computer te garanderen.

Ten slotte, in de woorden van Ionescu zelf, het lijkt meer dan waarschijnlijk dat deze kwetsbaarheden door geen enkele hacker worden misbruikt gezien de vereisten waaraan moet worden voldaan opdat Ubuntu Bash een installatieprogramma op de computer is: activering van de ontwikkelaarsmodus en installatie van de extra functie.

bron: VerySecurity.net

Ik heb een probleem bij het uitvoeren van een script in de ubuntu bash in Windows 10, het komt voor dat ik niet weet waarom de laatste waarden die aan sommige vectoren zijn toegewezen verloren gaan, ik neem aan dat het een geheugenprobleem kan zijn en bij het uitvoeren heb ik de fout (standard_in) 1: syntaxisfout