Etter et års utvikling har den Åpne Information Security Foundation (OISF) gjort kjent gjennom et blogginnlegg, utgivelsen av den nye versjonen av Suricata 6.0, som er et oppdagelses- og forebyggingssystem for nettverk som gir et middel til å inspisere forskjellige typer trafikk.

I denne nye utgaven flere veldig interessante forbedringer presenteres, for eksempel støtte for HTTP / 2, forbedringer av forskjellige protokoller, forbedringer av ytelsen, blant andre endringer.

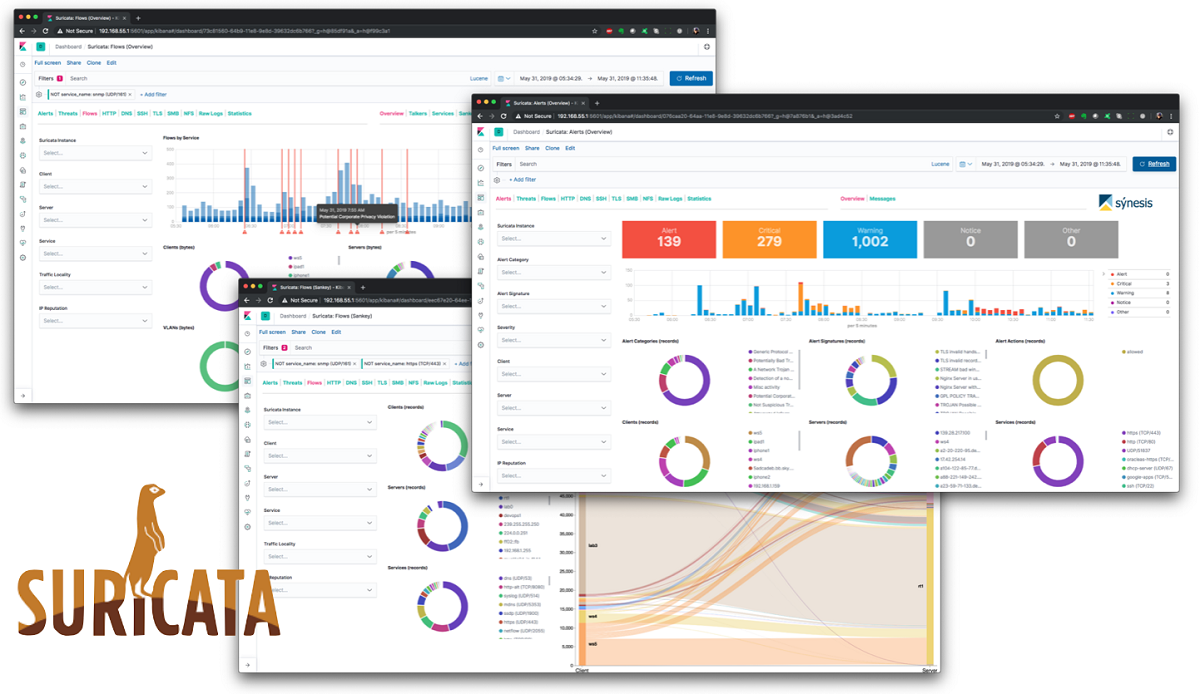

For de som ikke vet om surikat, bør du vite at denne programvaren ogDet er basert på et sett med regler eksternt utviklet for å overvåke nettverkstrafikk og gi varsler til systemadministratoren når mistenkelige hendelser inntreffer.

I Suricata-konfigurasjoner er det tillatt å bruke signaturdatabasen som er utviklet av Snort-prosjektet, så vel som settene Emerging Threats and Emerging Threats Pro.

Kildekoden til prosjektet distribueres under GPLv2-lisensen.

Hovednyhetene til Suricata 6.0

I denne nye versjonen av Suricata 6.0 kan vi finne innledende støtte for HTTP / 2 med hvilke utallige forbedringer introduseres som bruk av en enkelt forbindelse, komprimering av topptekster, blant annet.

bortsett fra det støtte for RFB og MQTT-protokoller ble inkludert, inkludert protokolldefinisjon og loggingsfunksjoner.

Også registreringsytelsen ble betydelig forbedret via EVE-motoren, som gir JSON-utgang fra hendelser. Akselerasjonen oppnås takket være bruken av den nye JSON vaskegeneratoren, skrevet på Rust-språket.

EVE-registreringssystemets skalerbarhet økte og implementerte muligheten til å opprettholde en hotellloggfil for hver sending.

Videre Suricata 6.0 introduserer et nytt regeldefinisjonsspråk som legger til støtte for parameteren from_end i byte_jump-nøkkelordet og bitmaskeparameteren i byte_test. I tillegg har nøkkelordet pcrexform blitt implementert for å tillate regulære uttrykk (pcre) å fange et underlag.

Evnen til å gjenspeile MAC-adresser i EVE-posten og øke detaljene i DNS-posten.

Av andre endringer som skiller seg ut av denne nye versjonen:

- Lagt til urldecode-konvertering. Lagt til byte_math nøkkelord.

- Loggingsfunksjon for DCERPC-protokollen. Evnen til å definere forhold for å dumpe informasjon i loggen.

- Forbedret flytmotorytelse.

- Støtte for å identifisere SSH-implementeringer (HASSH).

- Implementering av GENEVE-tunneldekoderen.

- Rustkode omskrevet for å håndtere ASN.1, DCERPC og SSH. Rust støtter også nye protokoller.

- Gi muligheten til å bruke cbindgen til å generere lenker i Rust og C.

- Lagt til innledende plugin-støtte.

Endelig hvis du vil vite mer om det, du kan sjekke detaljene ved å gå til følgende lenke.

Hvordan installere Suricata på Ubuntu?

For å installere dette verktøyet kan vi gjøre det ved å legge til følgende depot i systemet vårt. For å gjøre dette, skriv bare inn følgende kommandoer:

sudo add-apt-repository ppa:oisf/suricata-stable sudo apt-get update sudo apt-get install suricata

I tilfelle Ubuntu 16.04 eller problemer med avhengigheter, med følgende kommando er det løst:

sudo apt-get install libpcre3-dbg libpcre3-dev autoconf automake libtool libpcap-dev libnet1-dev libyaml-dev zlib1g-dev libcap-ng-dev libmagic-dev libjansson-dev libjansson4

Installasjonen er ferdig, det anbefales å deaktivere alle offloead-funksjonspakker på NIC som Suricata lytter til.

De kan deaktivere LRO / GRO på eth0-nettverksgrensesnittet ved hjelp av følgende kommando:

sudo ethtool -K eth0 gro off lro off

Meerkat støtter en rekke driftsmodi. Vi kan se listen over alle kjøringsmoduser med følgende kommando:

sudo /usr/bin/suricata --list-runmodes

Standard kjøremodus som brukes er autofp som står for "automatisk fast belastningsbalansering". I denne modusen tildeles pakker fra hver forskjellige strøm til en enkelt gjenkjenningstråd. Strømmene tildeles trådene med det laveste antall ubehandlede pakker.

Nå kan vi fortsette til start Suricata i pcap live-modus, ved hjelp av følgende kommando:

sudo /usr/bin/suricata -c /etc/suricata/suricata.yaml -i ens160 --init-errors-fatal