Ingen unnslipper som du må se etter forbedre sikkerheten av utstyret vårt så langt som mulig, dette for både stasjonære datamaskiner og bærbare datamaskiner, selv om det i tilfelle sistnevnte er direkte viktig - spesielt hvis vi bruker dem til arbeid - siden det å ta dem fra det ene til det andre et annet sted øker sjansene for å miste den eller få den stjålet fra oss, og i begge tilfeller kan informasjonen vår bli avslørt, og konsekvensene av dette vil være veldig alvorlige.

Alternativene i denne forstand er noen få, og det er det gode med programvare libre generelt, selv om jeg i dette tilfellet vil snakke om DM-Crypt LUKS, en krypteringsløsning veldig populær i lang tid takket være at den er integrert i kjernen som en modul - og gir tilgang til Crypto API-ene til Linux-kjernen- og tilbud gjennomsiktig kryptering og muligheten til å kartlegge enheter og partisjoner i virtuelle blokkeringsnivåer, og tillater dermed kryptere partisjoner, hele harddisker, RAID-volumer, logiske volumer, filer eller flyttbare stasjoner.

For å starte trenger vi ha en gratis partisjon (i mitt tilfelle / dev / sda4), så hvis det ikke er tilfelle, må vi opprette en ny partisjon ved hjelp av et verktøy som GParted. Når vi har ledig plass, skal vi begynne med installer cryptsetup hvis vi ikke lenger har dette verktøyet, som vanligvis er inkludert som standard, men kanskje når vi installerer vårt Ubuntu vi valgte en minimal installasjon:

# apt-get install cryptsetup

La oss begynne med initialiser partisjonen hva skal vi til kryptere, som vi bruker den gratis partisjonen som vi nevnte tidligere. Dette er et trinn som også genererer den opprinnelige nøkkelen, og selv om navnet ser ut til å indikere at partisjonen er formatert som ikke skjer, men bare forbereder den til å arbeide med kryptering (i vårt tilfelle har vi valgt AES med en nøkkelstørrelse på 512 byte:

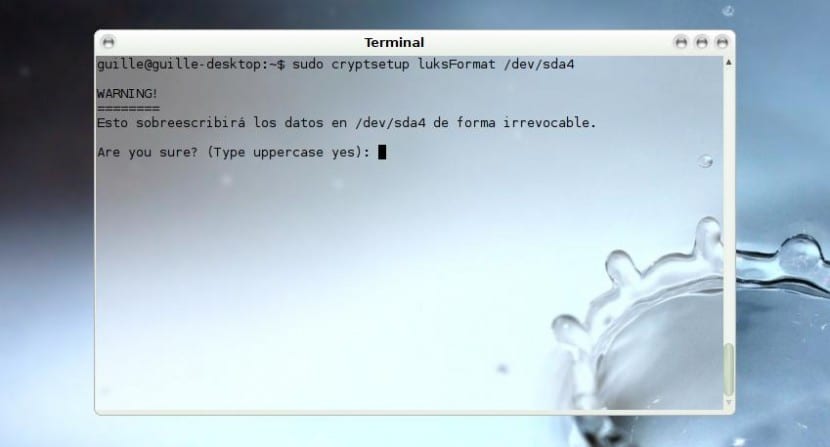

# cryptsetup –verbose –verbose –cipher aes-xts-plain64 – key-size 512 –hash sha512 –iter-time 5000 – use-random luksFormat / dev / sda4

Vi vil motta en advarsel der vi får beskjed om at innholdet vi har lagret på dette tidspunktet i / Dev / sda4, og vi blir spurt om vi er sikre. Vi godtar å skrive JA, som dette med store bokstaver, og deretter blir vi bedt om å skrive inn setningen LUKS to ganger for å sikre at det ikke er noen feil.

Nå åpner vi den krypterte beholderen mens vi gir den et virtuelt navn, som vil være det det vises med i systemet (for eksempel når vi utfører kommandoen df -h for å se de forskjellige partisjonene, i vårt tilfelle vil vi se det i / dev / mapper / kryptert):

# crytpsetup luksOpen / dev / sda4 kryptert

Vi blir bedt om å gjøre det LUKS-nøkkel som vi har opprettet tidligere, går vi inn i det og vi er klare. Nå må vi lage filsystemet for denne krypterte partisjonen:

# mkfs.ext3 / dev / mapper / kryptert

Det neste trinnet er å legg til denne partisjonen i filen / etc / crypttab, ligner på / etc / fstab siden det er ansvarlig for å levere de krypterte stasjonene ved systemoppstart:

# cryto_test / dev / sda4 none luks

Deretter lager vi festepunktet til denne krypterte partisjonen og legger til all den informasjonen i / etc / fstab-filen slik at vi har alt tilgjengelig med hver omstart:

# mkdir / mnt / kryptert

# nano / etc / fstab

Å legge til følgende bør være bra, selv om de som leter etter de mest personlige, kan ta en titt på fstab man-sidene (man fstab) der det er mye informasjon om det:

/ dev / mapper / kryptert / mnt / kryptert ext3 standard 0 2

Nå, hver gang vi starter systemet på nytt, blir vi bedt om å angi passordfrasen, og etter å ha gjort det, blir den krypterte partisjonen låst opp slik at vi kan ha den tilgjengelig.

Takk for artikkelen din.

Jeg har et problem, jeg vet ikke om det skjer med flere som meg:

Jeg følger trinnene du har beskrevet, og etter å ha bekreftet at den er installert, starter jeg den andre saken–>

cryptsetup –verbose –verbose –cipher aes-xts-plain64 –key-size 512 –hash sha512 –iter-time 5000 –use-random luksFormat / dev / sda4

cryptsetup: Ukjent handling

Jeg bruker Kubuntu 15.04. Enhver ide om hvordan det kan løses.

Takk