For noen øyeblikk siden ble Canonical lansert noen lapper for å korrigere en WPA-sårbarhet som, selv om det er sant at det ville være vanskelig å utnytte, kan føre til at en ondsinnet bruker stjeler passordene våre. I sin rapport sier selskapet som driver Mark Shuttleworth at sårbarheten kan utnyttes av en "ekstern angriper", men med tanke på at WPA er relatert til WiFi-tilkoblinger, ser alt ut til å indikere at for å gjøre det, bør vi være koblet til det samme nettverket. , den vanligste er en offentlig som de som er tilgjengelige på noen kafeer eller butikker.

Opprinnelig feilen påvirker bare Ubuntu 19.04 Disco Dingo og Ubuntu 18.04 LTS Bionic Beaver, og jeg sier "i begynnelsen" fordi jeg ikke utelukker at de publiserer en ny rapport for andre versjoner av operativsystemet utviklet av Canonical, for eksempel Ubuntu 16.04 Xenial Xerus. Canonical nevner faktisk at du må oppdatere to pakker, men i skrivende stund hadde jeg bare en.

WPA-sårbarheten kan utnyttes "eksternt"

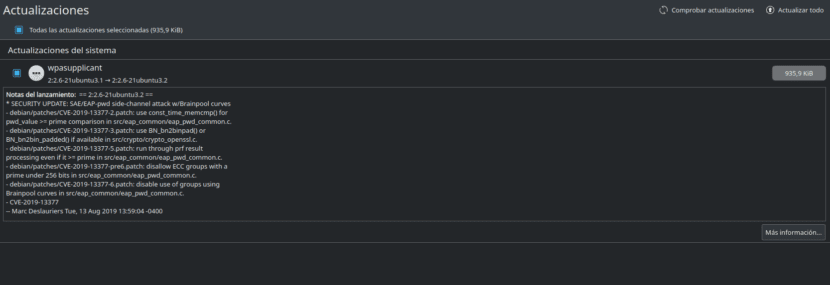

Pakker som det er (eller vil være) å oppdatere er hostapd - 2: 2.6-21ubuntu3.2 y wpasupplicant - 2: 2.6-21ubuntu3.2 for Ubuntu 19.04 Disco Dingo og hostapd - 2: 2.6-15ubuntu2.4 y wpasupplicant - 2: 2.6-15ubuntu2.4 for Ubuntu 18.04 LTS Bionic Beaver. Som jeg nevnte ovenfor, kan vi bekrefte at den andre oppdateringen for Disco Dingo nå er tilgjengelig, men den første er ennå ikke tilgjengelig.

For mindre enn 24 timer siden ga Canonical ut andre oppdateringer for å fikse en PHP-sårbarhet, men det er ingenting å bekymre seg for. Det har alltid vært og vil alltid være sikkerhetsfeil, og det viktigste er alvorlighetsgraden og hvor lang tid det tar å fikse. Ubuntu-brukere vi har både Linux-fellesskapet og Canonical bak oss, så sikkerhetsfeil blir rettet på dager, om ikke timer. I alle fall er det best å bruke sikkerhetsoppdateringer så snart som mulig og starte på nytt for at endringene skal tre i kraft.