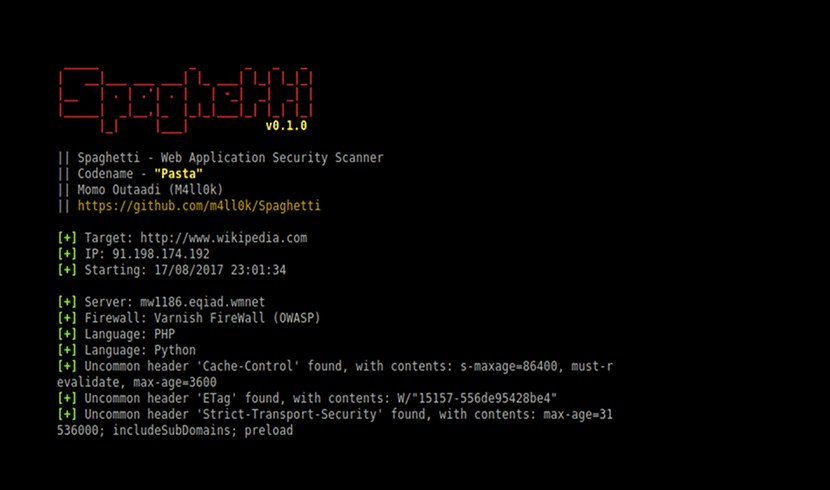

I neste artikkel skal vi ta en titt på Spaghetti. Dette er et program med åpen kildekode. Den er utviklet i Python og det vil tillate oss å skanne webapplikasjoner på jakt etter sårbarheter for å rette dem. Applikasjonen er designet for å finne forskjellige standard- eller usikre filer, samt å oppdage feilkonfigurasjoner.

I dag kan enhver bruker med minimal kunnskap lage webapplikasjoner, det er derfor tusenvis av webapplikasjoner opprettes daglig. Problemet er at mange av dem er opprettet uten å følge grunnleggende sikkerhetslinjer. For å unngå å la dørene stå åpne, kan vi bruke dette programmet til å analysere at nettapplikasjonene våre har et høyt eller i det minste akseptabelt sikkerhetsnivå. Spaghetti er en veldig interessant og brukervennlig sårbarhetsskanner.

Generelle egenskaper ved Spaghetti 0.1.0

Slik den er utviklet i python dette verktøyet vil kunne kjøre på hvilket som helst operativsystem gjør den kompatibel med python versjon 2.7.

Programmet inneholder en kraftig “fingerprinting”Dette gjør at vi kan samle inn informasjon fra en webapplikasjon. Mellom alle informasjonen du kan samle inn Denne applikasjonen fremhever informasjonen relatert til serveren, rammeverket som brukes for utvikling (CakePHP, CherryPy, Django, ...), det vil varsle oss hvis det inneholder en aktiv brannmur (Cloudflare, AWS, Barracuda, ...), hvis den er utviklet ved hjelp av en cms (Drupal, Joomla, Wordpress, etc.), operativsystemet applikasjonen kjører i og det programmeringsspråket som brukes.

Vi kan også få informasjon fra administrasjonspanelet til webapplikasjonen, bakdører (hvis det er noen) og mange andre ting. Videre er dette programmet utstyrt med en rekke nyttige funksjoner. Alt dette kan vi gjennomføre fra terminalen og på en enkel måte.

Driften av dette programmet for terminalen har generelt vært følgende. Hver gang vi kjører verktøyet, må vi ganske enkelt velge nettadressen til webapplikasjonen vi vil analysere. Vi må også angi parametrene som tilsvarer funksjonaliteten vi vil bruke. Etterpå vil verktøyet være ansvarlig for å foreta den tilsvarende analysen og vise resultatene som er oppnådd.

Vi kan få tilgang til applikasjonskoden og dens egenskaper fra siden til Github av prosjektet. Verktøyet er ganske kraftig og enkel å bruke. Det må også sies at den har en veldig aktiv utvikler, som spesialiserer seg på verktøy relatert til datasikkerhet. Så jeg antar at en neste oppdatering er et spørsmål om tid.

Installer Spaghetti 0.1.0

I denne artikkelen skal vi installere på Ubuntu 16.04, men Spaghetti kan installeres i hvilken som helst distribusjon. Vi må rett og slett har python 2.7 installert (minst) og kjør følgende kommandoer:

git clone https://github.com/m4ll0k/Spaghetti.git cd Spaghetti pip install -r doc/requirements.txt python spaghetti.py -h

Når installasjonen er ferdig, kan vi bruke verktøyet i alle webapplikasjonene vi vil skanne.

Bruk Spaghetti

Det er viktig å merke seg at den beste bruken vi kan gjøre av dette verktøyet er å finne åpne sikkerhetshull i våre webapplikasjoner. Etter å ha funnet sikkerhetsfeilene med programmet, bør det være enkelt for oss å løse dem (hvis vi er utviklerne). På denne måten kan vi gjøre applikasjonene våre sikrere.

For å bruke dette programmet, som jeg har sagt tidligere, fra terminalen (Ctrl + Alt + T), må vi skrive noe som følger:

python spaghetti.py -u “objetivo” -s [0-3]

eller vi kan også bruke:

python spaghetti.py --url “objetivo” --scan [0-3]

Der du leser "objektivt" må du plassere URL-en for å analysere. Med alternativene -uo –url det refererer til skannemålet, vil -so –scan gi oss forskjellige muligheter fra 0 til 3. Du kan sjekke den mer detaljerte betydningen ved hjelp av programmet.

Hvis vi vil vite hvilke alternativer det gjør tilgjengelig for oss, kan vi bruke hjelpen som det vil vise oss på skjermen.

Det ville være dumt å ikke finne at andre brukere kunne dra nytte av dette verktøyet for å prøve å få tilgang til webapplikasjoner som de ikke eier. Dette vil avhenge av brukerens etikk.

Så utrolig som det kan se ut, mislykkes installasjonen når jeg vil installere "Vakker suppe", den støtter ikke Python3 i det hele tatt, og på grunn av tullet i caprheses i "print" burde de ha brukt "import fra __future___" :

Samler BeautifulSoup

Laster ned BeautifulSoup-3.2.1.tar.gz

Komplett utdata fra kommandoen python setup.py egg_info:

Sporing (siste samtale sist):

Fil «», linje 1, i

Fil "/tmp/pip-build-hgiw5x3b/BeautifulSoup/setup.py", linje 22

print "Enhetstester mislyktes!"

^

SyntaxError: Manglende parenteser i samtalen for å 'skrive ut'

Jeg tror at BeautifulSoup kan installeres ved hjelp av sudo apt installere python-bs4. Håper det løser problemet ditt. Salu2.