W dzisiejszych czasach wszyscy słyszeliśmy o wirusie WannaCry lub oprogramowaniu ransomware, złośliwym oprogramowaniu, które zmusiło wszystkich i ich firmy do kontroli. Dla Ubuntu nie jest to problem ani dla jego użytkowników, ale Ubuntu nie jest obcy tego typu problemom i ostatnio pokazał poważny problem z bezpieczeństwem.

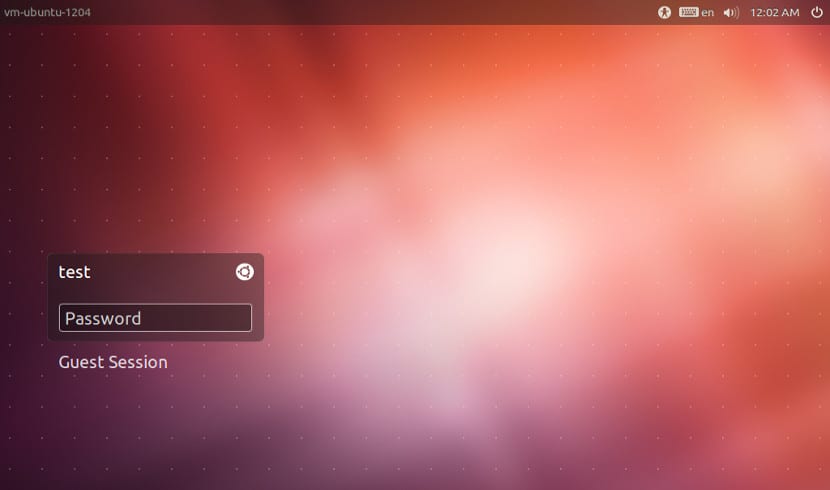

Ten poważny problem na to pozwala każda osoba fizycznie może uzyskać dostęp do sesji prywatnych a tym samym uzyskać dostęp do prywatnych plików i zasobów komputera.

na szczęście ten błąd w LightDM ma już swoją poprawkę a ostatnia aktualizacja pozwoli nam znów być bezpiecznym i chronionym. Co ciekawe, ten błąd dotyczy tylko wersji 16.10 i 17.04, wersji, które mają systemd. Wydaje się, że przyczyną tej luki w zabezpieczeniach są niektóre pakiety używane podczas przejścia na systemd.

Ponadto problem nie jest tak poważny, jak w innych systemach operacyjnych, ponieważ użytkownik musi być obecny przed komputerem, aby móc wykonać ten hack, czyli zdalne nadużycie bezpieczeństwa nie jest możliwe.

Obecnie aktualizacja, która naprawia ten błąd jest już rozpowszechniana, ale jeśli jeszcze jej nie otrzymałeś lub nie chcesz jej instalować, ale chcesz ponownie mieć dostęp do zaproszonych użytkowników, wystarczy edytować plik konfiguracyjny LightDM. Otwieramy więc terminal i piszemy:

sudo gedit /etc/lightdm/lightdm.conf

I piszemy, co następuje:

# Manually enable guest sessions despite them not being confined # IMPORTANT: Makes the system vulnerable to CVE-2017-8900 # https://bugs.launchpad.net/bugs/1663157 [Seat:*] allow-guest=true

Zapisujemy plik i ponownie uruchamiamy komputer, aby zmiany zaczęły obowiązywać. W przeciwieństwie do innych systemów operacyjnych, Ubuntu i jego społeczność tworzą system operacyjny jest użyteczny i bezpieczny dla każdego aw przypadku jakichkolwiek problemów zostanie on szybko poprawiony poprzez aktualizację.

Znalazłem różne błędy

Aktualizacja jest straszniejsza haha

Kontynuuję z wersją 16.04 i nie mam problemu, więc jeśli nie polecam aktualizacji jądra do nowej wersji to ma mały błąd dla grafiki

Odtąd wydaje mi się bardzo stabilny i na pewno nie aktualizuję, dopóki nie wyjdzie wersja z genomem i jak się zachowuje

Cóż, dopiero następnego dnia wysłali łatkę i przygotowali aktualizację szybko i bez opóźnień, chociaż nigdy nie miałem żadnych błędów, ale hej, to nigdy nie boli. pozdrowienia

Nie na darmo, ale 16.04 ma również systemd, 14.04 jest tym, który nie.

W debian8 wczoraj zaktualizowałem "login" i "passwd", przypuszczam, że ten błąd również na to wpłynął.