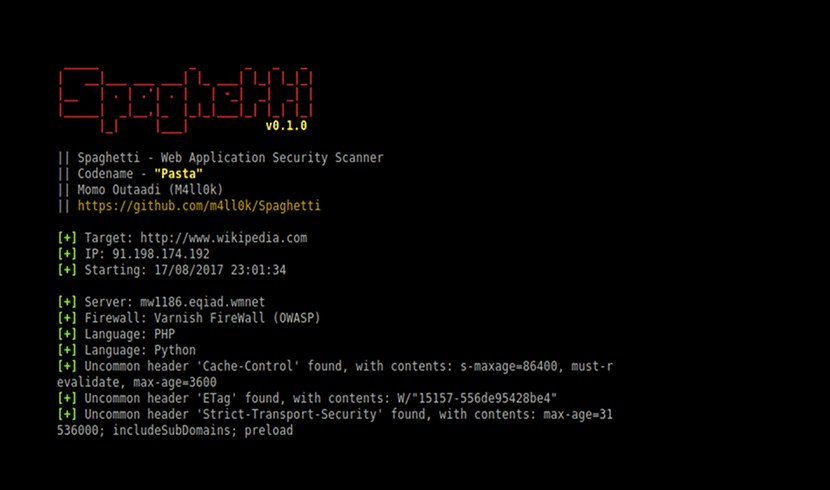

W następnym artykule przyjrzymy się Spaghetti. To jest aplikacja typu open source. Został opracowany w Pythonie i Pozwoli nam to skanować aplikacje internetowe w poszukiwaniu luk w zabezpieczeniach aby je poprawić. Aplikacja jest przeznaczona do wyszukiwania różnych domyślnych lub niezabezpieczonych plików, a także do wykrywania błędnych konfiguracji.

Obecnie każdy użytkownik o minimalnej wiedzy może tworzyć aplikacje internetowe, dlatego codziennie powstają tysiące aplikacji internetowych. Problem polega na tym, że wiele z nich jest tworzonych bez przestrzegania podstawowych linii bezpieczeństwa. Aby uniknąć pozostawiania otwartych drzwi, możemy użyć tego programu do analizy, czy nasze aplikacje internetowe mają wysoki lub przynajmniej akceptowalny poziom bezpieczeństwa. Spaghetti to bardzo interesujący i łatwy w użyciu skaner podatności.

Ogólna charakterystyka Spaghetti 0.1.0

Tak jak zostało to opracowane w pyton to narzędzie będzie móc działać w dowolnym systemie operacyjnym uczynić go kompatybilnym z wersją Pythona 2.7.

Program zawiera potężny „Odcisków palców„To pozwoli nam zbierać informacje z aplikacji internetowej. Pomiędzy wszystkimi informacje, które możesz zebrać Ta aplikacja podkreśla informacje związane z serwerem, frameworkiem używanym do programowania (CakePHP, CherryPy, Django, ...), powiadomi nas, jeśli zawiera aktywną zaporę ogniową (Cloudflare, AWS, Barracuda, ...), jeśli został opracowany przy użyciu cms (Drupal, Joomla, Wordpress itp.), systemu operacyjnego, w którym działa aplikacja i używanego języka programowania.

Możemy również uzyskać informacje z panelu administracyjnego aplikacji webowej, tylnych drzwi (jeśli takie istnieją) i wielu innych rzeczy. Ponadto program ten jest wyposażony w szereg przydatnych funkcji. Wszystko to możemy wykonać z terminala iw prosty sposób.

Ogólnie działanie tego programu na terminalu wyglądało następująco. Za każdym razem, gdy uruchamiamy narzędzie, będziemy musieli po prostu wybrać adres URL aplikacji internetowej, którą chcemy przeanalizować. Będziemy musieli również wpisać parametry odpowiadające funkcjonalności, którą chcemy zastosować. Następnie narzędzie będzie odpowiedzialne za wykonanie odpowiedniej analizy i pokaże uzyskane wyniki.

Możemy uzyskać dostęp do kodu aplikacji i jej właściwości ze strony Github z projektu. Narzędzie jest dość wydajne i łatwe w użyciu. Trzeba też powiedzieć, że ma bardzo aktywnego programistę, który specjalizuje się w narzędziach związanych z bezpieczeństwem komputerów. Więc myślę, że kolejna aktualizacja to kwestia czasu.

Zainstaluj Spaghetti 0.1.0

W tym artykule zamierzamy zainstalować na Ubuntu 16.04, ale Spaghetti można zainstalować w dowolnej dystrybucji. Po prostu musimy mieć zainstalowany Python 2.7 (przynajmniej) i uruchom następujące polecenia:

git clone https://github.com/m4ll0k/Spaghetti.git cd Spaghetti pip install -r doc/requirements.txt python spaghetti.py -h

Po zakończeniu instalacji możemy korzystać z narzędzia we wszystkich aplikacjach internetowych, które chcemy skanować.

Użyj spaghetti

Należy zauważyć, że najlepszym sposobem wykorzystania tego narzędzia jest znalezienie otwartych luk w zabezpieczeniach naszych aplikacji internetowych. Dzięki programowi, po znalezieniu luk w zabezpieczeniach, powinno być nam łatwo je rozwiązać (jeśli jesteśmy programistami). W ten sposób możemy zwiększyć bezpieczeństwo naszych aplikacji.

Aby skorzystać z tego programu, jak powiedziałem wcześniej, z terminala (Ctrl + Alt + T) będziemy musieli napisać coś takiego:

python spaghetti.py -u “objetivo” -s [0-3]

lub możemy też użyć:

python spaghetti.py --url “objetivo” --scan [0-3]

Tam, gdzie czytasz „obiektywny”, musisz umieścić adres URL do analizy. Z opcjami -uo –url odnosi się do celu skanowania, -so –scan da nam różne możliwości od 0 do 3. Bardziej szczegółowe znaczenie można sprawdzić z pomocą programu.

Jeśli chcemy wiedzieć, jakie opcje nam udostępnia, możemy skorzystać z pomocy, którą pokaże nam na ekranie.

Byłoby głupotą nie stwierdzić, że inni użytkownicy mogliby skorzystać z tego narzędzia, próbując uzyskać dostęp do aplikacji internetowych, których nie są właścicielami. Zależy to od etyki każdego użytkownika.

Choć może się to wydawać niewiarygodne, instalacja zawodzi, gdy chcę zainstalować „Piękną zupę”, w ogóle nie obsługuje ona Pythona3 i ze względu na bzdury napisów w „print” powinni użyć „import from __future___” :

Zbieranie BeautifulSoup

Pobieranie BeautifulSoup-3.2.1.tar.gz

Pełne dane wyjściowe polecenia python setup.py egg_info:

Traceback (ostatnie połączenie ostatnio):

Plik «», wiersz 1, w

Plik „/tmp/pip-build-hgiw5x3b/BeautifulSoup/setup.py”, wiersz 22

print "Testy jednostkowe nie powiodły się!"

^

SyntaxError: Brak nawiasów w wywołaniu funkcji „print”

Myślę, że BeautifulSoup można zainstalować za pomocą sudo apt install python-bs4. Mam nadzieję, że to rozwiązuje twój problem. Salu2.