Google Chrome

O Google alertou sobre uma mudança na abordagem para lidar com conteúdo misto em páginas abertas via HTTPS. Anteriormente, se houvesse componentes em páginas abertas com HTTPS carregado sem criptografia (usando o protocolo http: //), um prompt especial foi exibido.

Agora, para as próximas versões do navegador, decidiu-se bloquear o carregamento desses recursos por padrão. Portanto, será garantido que as páginas abertas através de "https: //" contenham apenas recursos carregados através de um canal de comunicação seguro.

Observa-se que atualmente os usuários do Chrome abrem mais de 90% dos sites usando HTTPS. A presença de inserções baixadas sem criptografia cria uma ameaça de violação de segurança por meio da modificação de conteúdo não seguro na presença de controle sobre o canal de comunicação (por exemplo, ao se conectar via Wi-Fi aberto).

O indicador de conteúdo misto é reconhecido como ineficaz e enganoso, pois não oferece uma avaliação inequívoca da segurança da página.

Atualmente, os tipos mais perigosos de conteúdo misto, como scripts e iframes, já estão bloqueados por padrão, mas imagens, arquivos de som e vídeos ainda podem ser baixados via “http: //”.

Ao substituir imagens, o invasor pode substituir ações de rastreamento de cookies, tentar explorar vulnerabilidades em processadores de imagem ou cometer uma falsificação, substituindo as informações apresentadas na imagem.

A introdução do bloqueio está dividida em várias etapas. No Chrome 79 (que está programado para 10 de dezembro), Uma nova configuração aparecerá, que desativará o bloqueio de sites específicos.

As configurações especificadas serão aplicadas a conteúdos mistos já bloqueados, como scripts e iframes e serão ativadas por meio do menu que aparece ao clicar no símbolo de cadeado, substituindo o indicador proposto anteriormente para desativar o bloqueio.

Enquanto para Chrome 80 (previsto para 4 de fevereiro) um esquema de bloqueio será usado para arquivos de áudio e vídeo, que envolve a substituição automática de http: // para https: //, o que o manterá funcionando se o recurso do problema também estiver disponível via HTTPS.

O upload das imagens continuará inalterado, mas no caso de download via http: // nas páginas https: // para toda a página, um indicador de uma conexão insegura será iniciado. Para substituição automática por https ou imagens de bloco, os desenvolvedores do site poderão usar as propriedades de CSP updated-insecure-requests-and block-all-content-mixed.

O lançamento do Chrome 81, agendado para 17 de março, usará a correção automática de http: // para https: // para downloads de imagens mistas.

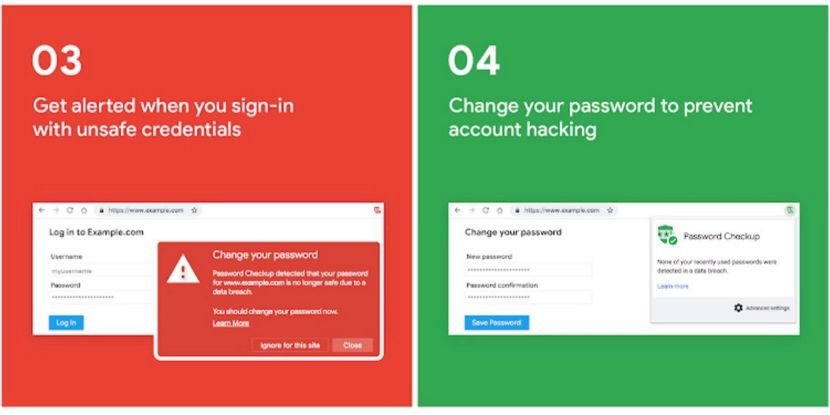

Além disso, o Google anunciou integração em uma das próximas versões do navegador Chome, um novo componente do Verificação de senha, desenvolvido anteriormente como um plugin externo.

A integração levará ao aparecimento no gerenciador de senhas em tempo integral Ferramentas do Chrome para analisar a confiabilidade das senhas usadas pelo usuário. Ao tentar entrar em qualquer site, o nome de usuário e a senha serão verificados no banco de dados de contas comprometidas com um aviso em caso de problemas.

A validação é realizada em um banco de dados que cobre mais de 4 bilhões de contas comprometidas que aparecem em vazamentos de bancos de dados de usuários. Um aviso também será exibido ao tentar usar senhas comuns, como "abc123" (estatísticas do Google de 23% dos americanos usam essas senhas), ou quando usam a mesma senha em vários sites.

Para preservar a confidencialidade, ao acessar a API externa, apenas os primeiros dois bytes do hash são transferidos da conexão do login e da senha (o algoritmo Argon2 é usado para o hash). O hash completo é criptografado com uma chave gerada pelo usuário.

Os hashes originais no banco de dados do Google também são criptografados adicionalmente e apenas os primeiros dois bytes do hash permanecem para indexação.

Para evitar a determinação do conteúdo do banco de dados de contas comprometidas enumerando com prefixos aleatórios, os dados retornados são criptografados em relação à chave gerada com base no link de login e senha verificados.

fonte: https://security.googleblog.com