saber quais portas estão em uso em um sistema é uma tarefa básica para qualquer administrador. Desde a configuração de interfaces até a proteção contra intrusão e passando por qualquer solução de problemas que possamos imaginar, devemos ser capazes de verificar se uma porta está fornecendo algum tipo de serviço em nosso ambiente.

Imagine a situação em que instalou o serviço de impressão CUPS em seu sistema e não sabe se o serviço foi iniciado corretamente e aumentou sua porta 631 correspondente ou 515 opcional. Neste guia mostraremos a você três comandos básicos para detectar as portas usadas por um sistema e qual é o seu status.

A seguir, revisaremos 3 comandos básicos que são especialmente úteis na administração de qualquer sistema. Se trata de lsof, netstat e nmap, utilitários que executaremos no console do terminal e com privilégios de root.

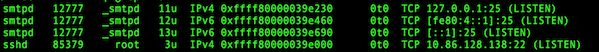

Comando Lsof

Comando lsof é o mais básico de quantos lhe emprestamos e, sendo nativo do Linux, a base que todo usuário deve conhecer. Para saber as portas abertas no sistema através deste comando, você deve inserir uma sequência como a seguinte, que irá mostrar-lhe várias informações onde destacaremos: o nome do aplicativo (por exemplo, sshd), o soquete do programa (neste caso, o endereço IP 10.86.128.138 associado à porta 22 que está LISTENING) e o identificador do processo (que seria 85379).

$ sudo lsof -i -P -n $ sudo lsof -i -P -n | grep LISTEN

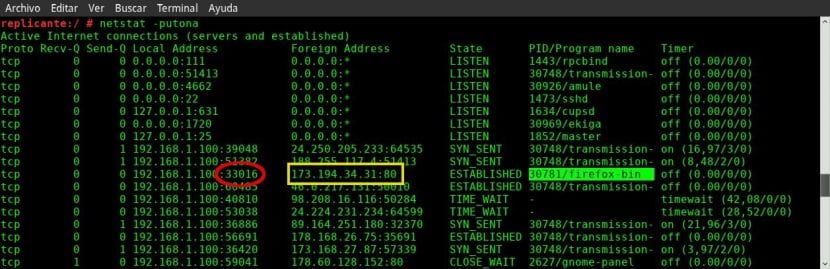

Comando Netstat

Comando netstat varia ligeiramente em sua sintaxe em relação à anterior, mas apresenta alguns parâmetros muito mais fáceis de memorizar graças a uma simples palavra mnemônica. A partir de agora não se esqueça da palavra Putona, que se refere às seguintes características:

- p: Mostra as conexões para o protocolo especificado, que pode ser TCP ou UDP.

- u: Lista todas as portas UDP.

- t: Lista todas as portas TCP.

- o: Exibe o temporizadores.

- n: Mostra o número da porta.

- a: Exibe todas as conexões ativas no sistema.

Assim, inserir o comando e filtrá-lo com um tubo podemos obter informações sobre uma determinada porta.

$ netstat -putona | grep numero-de-puerto

Comando Nmap

Nmap É um utilitário que nós permite realizar uma infinidade de varreduras em nosso sistema e um deles, o de portas abertas no equipamento. Para executá-lo, devemos introduzir uma sequência do tipo nmap -sX -OY, tomando X o valor T ou U para conexão TCP ou UDP respectivamente e o valor Y o endereço IP de nossa máquina (ou localhost para abreviar). Dê uma olhada no exemplo a seguir.

</pre> $ sudo nmap -sU -O localhost $ sudo nmap -sT -O 192.168.0.1 <pre>

Com esses três aplicativos, você já tem ferramentas suficientes para determinar as portas abertas de sua máquina. Você usa as mesmas ferramentas ou conhece alguma outra maneira de verificar as portas abertas de um sistema?

Não entendo nada. Normal, não sou especialista, mas é interessante 🙂

Olá bom dia, como posso ver os dados que estão chegando por uma porta?

Eu tenho um dispositivo que por gprs me envia strings para a porta 10005 do meu ubuntu e eu preciso de um terminal para ver as strings que estão vindo para mim, você pode me apoiar? Obrigada. slds

Com o comando netstat -putona observo que o endereço 127.0.0.1 aparece em dois protocolos tcp e upd, em ambos os casos porta 53. Isso é normal ou correto? Coincidentemente, tenho problemas com o desktop dnsmasq e zimbra que não funciona no ubuntu 16.04.

Ao tentar iniciar o zimbra, ele me mostra: A página 127.0.0.1 rejeitou a conexão.

Agradeço sua ajuda em ingressar nesta comunidade.

Muito bom.

Basta adicionar: com ls você pode saber o caminho do processo e também existem outros comandos, como ss ou fuser, com os quais podemos ver qual processo está usando uma porta.

Visto aqui: https://www.sysadmit.com/2018/06/linux-que-proceso-usa-un-puerto.html

Excelente, bem resumido e explicado, não me esqueço do PUTONA hehe. ;-D